10 Berichte und Schwachstellenmanagement¶

Bemerkung

Dieses Kapitel dokumentiert alle möglichen Menüoptionen.

Allerdings unterstützen nicht alle Appliance-Modelle alle Menüoptionen. Die Modellübersicht gibt Auskunft darüber, ob ein bestimmtes Feature auf dem verwendeten Appliance-Modell verfügbar ist.

Die Scanergebnisse werden in einem Bericht zusammengefasst. Berichte können auf der Web-Oberfläche angezeigt und in unterschiedlichen Formaten heruntergeladen werden.

Die Appliance speichert alle Berichte aller Scans in der lokalen Datenbank. Nicht nur der letzte Bericht wird gespeichert, sondern alle Berichte aller jemals gelaufenen Scans. Dies ermöglicht den Zugriff auf vergangene Informationen. Die Berichte enthalten erkannte Schwachstellen und Informationen über den Scan.

Nach dem Starten eines Scans kann der Bericht der bis dahin gefundenen Ergebnisse angesehen werden. Wenn der Scan abgeschlossen ist, ändert sich der Status zu Abgeschlossen und keine weiteren Ergebnisse werden hinzugefügt.

10.1 Berichtformate konfigurieren und verwalten¶

Berichtformate sind die Formate, aus denen ein Bericht basierend auf den Scanergebnissen erstellt wird. Viele Berichtformate reduzieren die verfügbaren Daten, um sie auf sinnvolle Weise darzustellen.

Die Berichtformate können genutzt werden, um Berichtinformationen in andere Dokumentformate zu exportieren, sodass sie von Dritt-Anwendungen (Konnektoren) verarbeitet werden können.

Der Name des exportierten Berichts kann in den Benutzereinstellungen konfiguriert werden (siehe Kapitel 7.7).

Das von der Appliance verwendete XML-Format enthält alle Daten und kann genutzt werden, um exportierte Berichte in andere Appliances zu importieren. Dazu muss eine Container-Aufgabe erstellt werden (siehe Kapitel 9.5).

10.1.1 Standard-Berichtformate¶

Alle Standardberichtformate von Greenbone sind Datenobjekte, die über den Feed verteilt werden. Sie werden mit jedem Feed-Update heruntergeladen und aktualisiert.

Bemerkung

Berichtformate können veraltet sein. Sie werden auf der Web-Oberfläche mit (Veraltet) gekennzeichnet und in der folgenden Liste nicht mehr dokumentiert.

Veraltete Berichtformate können nicht mehr verwendet werden. Wenn ein Bericht in einem solchen Format exportiert wird, kann die heruntergeladene Datei leer oder anderweitig nicht verwendbar sein.

Falls keine Standardberichtformate verfügbar sind, ist möglicherweise ein Feed-Update nötig oder der Feed Import Owner muss festgelegt werden (siehe Kapitel 6.2.1.10.1).

Standardrichtlinien können nicht bearbeitet werden. Außerdem können sie nur temporär vom Feed Import Owner oder von einem Super-Administrator gelöscht werden. Während des nächsten Feed-Updates werden sie wieder heruntergeladen.

Bemerkung

Um ein Standardberichtformat dauerhaft zu löschen, muss der Feed Import Owner es löschen. Anschließend muss der Feed Import Owner auf (Unset) geändert werden (siehe Kapitel 6.2.1.10.1).

Die folgenden Berichtformate sind standardmäßig verfügbar:

- Anonymous XML

Dies ist die anonyme Version des XML-Formats. IP-Adressen werden durch zufällige IP-Adressen ersetzt.

- ARF: Asset Reporting Format v1.0.0

Dieses Format erzeugt einen Bericht, der dem NIST Asset Reporting Format entspricht.

- CPE – Common Platform Enumeration CSV-Tabelle

Dieser Bericht wählt alle CPE-Tabellen und erstellt eine einzelne kommagetrennte Datei.

- CSV Hosts

Dieser Bericht erstellt eine kommagetrennte Datei, die alle gefundenen Systeme enthält.

- CSV Results

Dieser Bericht erstellt eine kommagetrennte Datei, die alle gefundenen Ergebnisse enthält.

- GCR PDF – Greenbone Compliance Report

Dies ist der vollständige Greenbone Compliance Report für Compliance-Audits (siehe Kapitel 11.2) mit allen Schwachstellen in grafischem Format als PDF-Datei. Die Sprache des Berichts ist Englisch.

- GSR HTML – Greenbone Security Report

Dies ist der vollständige Greenbone Security Report mit allen Schwachstellen und Ergebnissen. Er kann mit einem Webbrowser geöffnet werden, in dem JavaScript aktiviert sein muss. Er enthält von der Web-Oberfläche bekannte, dynamisch sortierbare Listen. Die Sprache des Berichts ist Englisch.

- GSR PDF – Greenbone Security Report

Dies ist der vollständige Greenbone Security Report mit allen Schwachstellen in grafischem Format als PDF-Datei. Der Topologiegraph ist nicht enthalten, falls mehr als 100 Hosts mit dem Bericht abgedeckt sind. Die Sprache des Berichts ist Englisch.

- GXCR PDF – Greenbone Executive Compliance Report

Dies ist der gekürzte Greenbone Compliance Report für Compliance-Audits (siehe Kapitel 11.2) für das Management mit allen Schwachstellen in grafischem Format als PDF-Datei. Die Sprache des Berichts ist Englisch.

- GXR PDF – Greenbone Executive Report

Dies ist der gekürzte Greenbone Security Report für das Management mit allen Schwachstellen in grafischem Format als PDF-Datei. Der Topologiegraph ist nicht enthalten, falls mehr als 100 Hosts mit dem Bericht abgedeckt sind. Die Sprache des Berichts ist Englisch.

- LaTeX

Dieser Bericht wird als LaTeX-Quelltext bereitgestellt. Die Sprache des Berichts ist Englisch.

- NBE

Dies ist das alte OpenVAS-/Nessus-Berichtformat. Es bietet keine Unterstützung für Notizen, Übersteuerungen und einige weitere Informationen.

Dies ist ein vollständiger Bericht als PDF. Wie das HTML-Format ist es neutral. Die Sprache des Berichts ist Englisch.

- TLS Map

Dies ist das Berichtformat für TLS-Map-Scans (siehe Kapitel 11.6).

- Topology SVG

Dies stellt die Ergebnisse in einem SVG-Bild dar.

- TXT

Dies erstellt eine Textdatei. Dieses Format ist insbesondere beim Senden von E-Mail nützlich. Die Sprache des Berichts ist Englisch.

- Verinice ISM

Erstellt eine Importdatei für das ISMS-Tool verinice (siehe Kapitel 17.1).

- Verinice ISM all results

Erstellt eine Importdatei für das ISMS-Tool verinice (siehe Kapitel 17.1).

- Verinice ITG (veraltet)

Erstellt eine Importdatei für das ISMS-Tool verinice (siehe Kapitel 17.1).

- Vulnerability Report HTML (empfohlen)

Dies ist der neue vollständige Greenbone Security Report mit allen Schwachstellen und Ergebnissen. Er kann mit einem Webbrowser oder einem HTML-Viewer geöffnet werden. Die Sprache des Berichts ist Englisch.

- Vulnerability Report PDF (empfohlen)

Dies ist der vollständige Greenbone Security Report mit allen Schwachstellen in grafischem Format als PDF-Datei. Die Sprache des Berichts ist Englisch.

Berichte mit diesem Berichtformat sind auf die ersten 500 Ergebnisse pro Host beschränkt. Nachfolgende Ergebnisse pro Host werden ausgelassen und eine Warnung wird auf der Titelseite des Berichts angezeigt.

- XML

Der Bericht wird im ursprünglichen XML-Format exportiert. Im Gegensatz zu anderen Formaten enthält dieses Format alle Ergebnisse und formatiert diese nicht.

10.1.2 Berichtformate verwalten¶

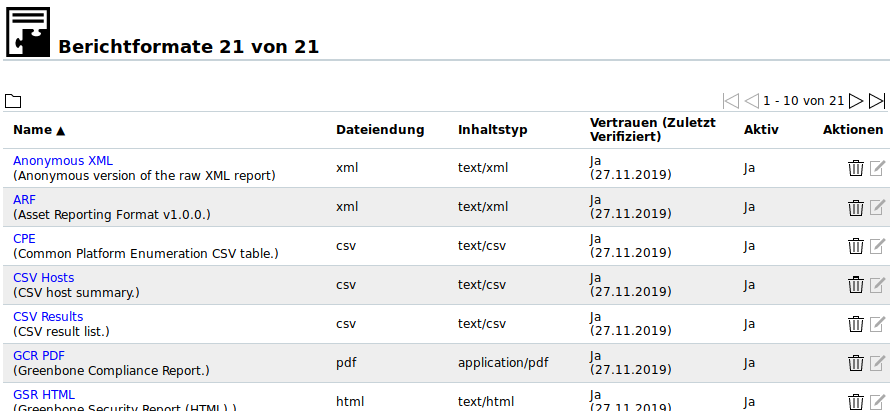

Listenseite

Alle vorhandenen Berichtformate können angezeigt werden, indem Konfiguration > Berichtformate in der Menüleiste gewählt wird.

Für alle Berichtformate werden die folgenden Informationen angezeigt:

- Name

Name des Berichtformats.

- Dateiendung

Der Dateiname des heruntergeladenen Berichts besteht aus der UUID (einzigartige, interne ID des Berichts) und diese Erweiterung. Unter anderem unterstützt die Erweiterung den Browser beim Starten einer kompatiblen Anwendungen, falls ein bestimmter Inhaltstyp nicht erkannt wird.

- Inhaltstyp

Der Inhaltstyp bestimmt das genutzte Format und wird beim Herunterladen übertragen. Dadurch kann eine kompatible Anwendung vom Browser gestartet werden.

Zusätzlich ist der Inhaltstyp intern wichtig: Er wird genutzt, um in seinem Kontext ein geeignetes Plug-in anzubieten. Beispielsweise werden beim Senden eines Berichts per E-Mail alle Plug-ins des Typs

text/\*angeboten, da sie auf lesbare Weise in eine E-Mail eingebettet werden können.- Vertrauen (Zuletzt Verifiziert)

Einige Plug-ins bestehen aus einer Datentransformation, während andere komplexere Operationen ausführen und auch Hilfsprogramme nutzen. Um einen Missbrauch zu vermeiden, muss jedes Berichtformat-Plug-in von Greenbone digital signiert werden. Die digitalen Signaturen werden über den Greenbone Enterprise Feed verteilt. Falls die Signatur echt ist und dem Herausgeber vertraut wird, ist sichergestellt, dass das Berichtformat in exakt dem vom Herausgeber beglaubigten Format vorliegt. Die Vertrauensprüfung läuft automatisch ab und das Ergebnis wird in der Spalte Vertrauen (Zuletzt Verifiziert) angezeigt.

- Aktiv

Die Berichtformate sind in den entsprechenden Auswahlmenüs nur verfügbar, wenn sie aktiviert wurden. Neu importierte Berichtformate sind am Anfang immer deaktiviert. Ein Berichtformat kann nur aktiviert werden, wenn ihm vertraut wird.

Für alle Berichtformate sind die folgenden Aktionen verfügbar:

Das Berichtformat in den Papierkorb verschieben. Solange das Berichtformat nicht aus dem Papierkorb gelöscht wird, wird es beim nächsten Feed-Update nicht neu heruntergeladen.

Das Berichtformat in den Papierkorb verschieben. Solange das Berichtformat nicht aus dem Papierkorb gelöscht wird, wird es beim nächsten Feed-Update nicht neu heruntergeladen. Das Berichtformat bearbeiten. Nur selbst erstellte Berichtformate können bearbeitet werden.

Das Berichtformat bearbeiten. Nur selbst erstellte Berichtformate können bearbeitet werden.

Bemerkung

Durch Klicken auf  unterhalb der Liste von Berichtformaten können mehrere Berichtformate zur gleichen Zeit in den Papierkorb verschoben werden. Die Drop-down-Liste wird genutzt, um auszuwählen, welche Berichtformate in den Papierkorb verschoben werden.

unterhalb der Liste von Berichtformaten können mehrere Berichtformate zur gleichen Zeit in den Papierkorb verschoben werden. Die Drop-down-Liste wird genutzt, um auszuwählen, welche Berichtformate in den Papierkorb verschoben werden.

Detailseite

Durch Klicken auf den Namen eines Berichtformats werden Details des Berichtformats angezeigt. Durch Klicken auf  wird die Detailseite des Berichtformats geöffnet.

wird die Detailseite des Berichtformats geöffnet.

Die folgenden Aktionen sind in der linken oberen Ecke verfügbar:

Ein neues Berichtformat hinzufügen (siehe Kapitel 10.1.3).

Ein neues Berichtformat hinzufügen (siehe Kapitel 10.1.3). Das Berichtformat bearbeiten. Nur selbst erstellte Berichtformate können bearbeitet werden.

Das Berichtformat bearbeiten. Nur selbst erstellte Berichtformate können bearbeitet werden. Das Berichtformat in den Papierkorb verschieben. Solange das Berichtformat nicht aus dem Papierkorb gelöscht wird, wird es beim nächsten Feed-Update nicht neu heruntergeladen.

Das Berichtformat in den Papierkorb verschieben. Solange das Berichtformat nicht aus dem Papierkorb gelöscht wird, wird es beim nächsten Feed-Update nicht neu heruntergeladen.

Abb. 10.1 Seite Berichtformate mit allen verfügbaren Berichtformaten¶

10.1.3 Ein Berichtformat hinzufügen¶

Bemerkung

Um einen Missbrauch zu vermeiden, muss jedes zusätzlich importierte Berichtformat von Greenbone überprüft und digital signiert werden. Berichtformate, die nicht von Greenbone signiert sind, werden in GOS nicht unterstützt und können nicht genutzt werden.

Für mehr Informationen siehe Kapitel 10.1.2 – Vertrauen (Zuletzt Verifiziert).

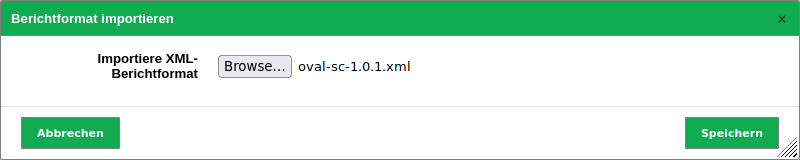

Ein neues Berichtformat kann wie folgt importiert werden:

Berichtformat-Plug-in, das von Greenbone geprüft und akzeptiert wurde, bereitstellen oder besorgen.

Konfiguration > Berichtformate in der Menüleiste wählen.

Auf Browse… klicken und das Berichtformat-Plug-in wählen (siehe Abb. 10.2).

Abb. 10.2 Importieren eines Berichtformat-Plug-ins¶

Auf Speichern klicken.

→ Das importierte Berichtformat wird auf der Seite Berichtformate angezeigt.

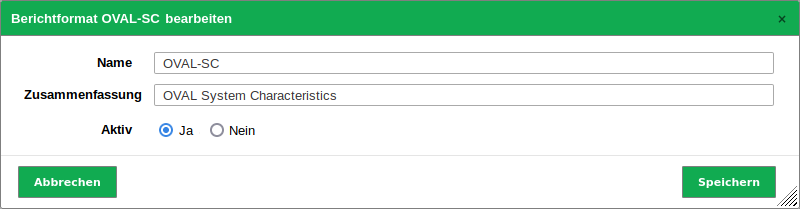

Für Aktiv den Radiobutton Ja wählen (siehe Abb. 10.3).

Auf Speichern klicken.

Abb. 10.3 Aktivieren eines neuen Berichtformats¶

10.2 Berichte nutzen und verwalten¶

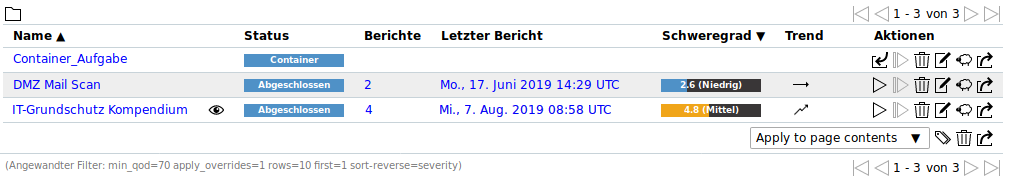

Alle vorhandenen Berichte aller Scans können angezeigt werden, indem Scans > Berichte in der Menüleiste gewählt wird.

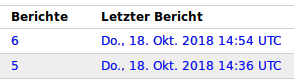

Die gesamte Anzahl an Berichten für eine bestimmte Aufgabe wird auf der Seite Aufgaben in der Spalte Berichte angezeigt.

Der Bericht einer bestimmten Aufgabe kann wie folgt angezeigt werden:

Scans > Aufgaben in der Menüleiste wählen.

Zum Anzeigen aller Berichte bei gewünschter Aufgabe auf die Gesamtanzahl an Berichten in der Spalte Berichte klicken.

→ Die Seite Berichte wird geöffnet. Ein Filter ist angewendet, um nur die Berichte für die gewählte Aufgabe anzuzeigen.

Tipp

Durch Klicken auf das Datum in der Spalte Letzter Bericht wird die Detailseite des letzten Berichts geöffnet (siehe Kapitel 10.2.1).

Abb. 10.4 Gesamtanzahl an gespeicherten Berichten und Datum des letzten Berichts¶

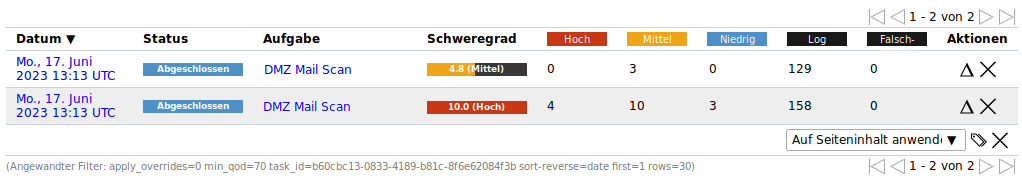

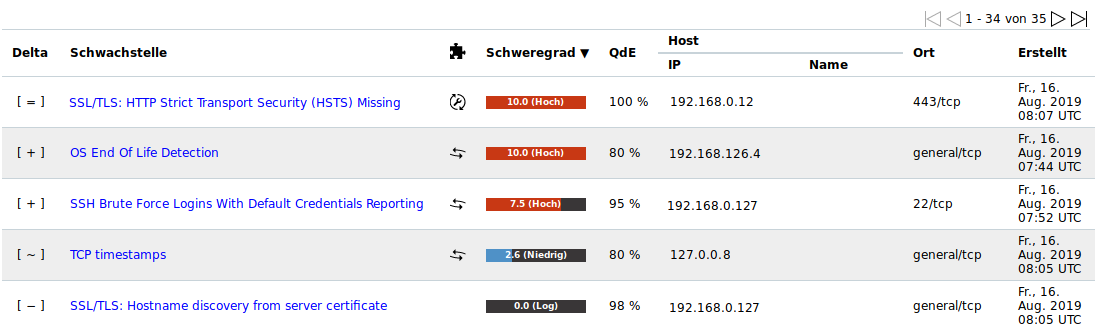

Für alle Berichte werden die folgenden Informationen angezeigt:

- Datum

Datum und Zeit der Berichterstellung.

- Status

Status der zugehörigen Aufgabe.

- Aufgabe

Zugehörige Aufgabe.

- Schweregrad

Qualitatives Maß für den Schweregrad einer Sicherheitslücke nach dem Common Vulnerability Scoring System (CVSS) (siehe Kapitel 13.2.3). Dazu gehören ein Schweregrad, der eine Zahl zwischen 0.0 und 10.0 ist, wobei 10.0 der höchste Schweregrad ist, und eine auf dem Wert basierende Schwereklasse:

Hoch: 7.0–10.0

Mittel: 4.0–6.9

Niedrig: 0.1–3.9

Log: 0.0

Der höchste erkannte Schweregrad wird angezeigt.

- Hoch/Mittel/Niedrig/Log/Falsch-Positiv

Anzahl der gefundenen Schwachstelle für jede Schweregradklasse.

Für alle Berichte sind die folgenden Aktionen verfügbar:

Einen Delta-Vergleich erstellen (siehe Kapitel 10.2.5).

Einen Delta-Vergleich erstellen (siehe Kapitel 10.2.5).

Bemerkung

Durch Klicken auf  unterhalb der Liste von Berichten können mehrere Berichte zur gleichen Zeit gelöscht werden. Die Drop-down-Liste wird genutzt, um auszuwählen, welche Berichte gelöscht werden.

unterhalb der Liste von Berichten können mehrere Berichte zur gleichen Zeit gelöscht werden. Die Drop-down-Liste wird genutzt, um auszuwählen, welche Berichte gelöscht werden.

10.2.1 Einen Bericht lesen¶

Durch Klicken auf das Datum eines Berichts werden Details des Berichts angezeigt.

Die folgenden Register sind verfügbar:

- Informationen

Allgemeine Informationen über den entsprechenden Scan.

- Ergebnisse

Liste aller Ergebnisse in diesem Bericht (siehe Kapitel 10.2.1.1).

- Hosts

Gescannte Hosts mit Hostnamen und IP-Adressen. Die gefundenen Betriebssysteme, die Anzahl gefundener Schwachstellen für jeden Schweregrad und der höchste durch den Scan gefundene Schweregrad werden angezeigt.

- Ports

Gescannte Ports mit Portnamen, Anzahl der Hosts und höchstem durch den Scan gefundenen Schweregrad.

- Anwendungen

Gescannte Anwendung mit CPE der Anwendung, Anzahl der Hosts, Anzahl der Ergebnisse, die diese CPE festgestellt haben und höchstem durch den Scan gefundenen Schweregrad.

- Betriebssysteme

Gescannte Betriebssysteme mit Systemnamen, Hostnamen, Anzahl gescannter Hosts und höchstem durch den Scan gefundenen Schweregrad.

- CVEs

Durch den Scan gefundene CVEs.

- Geschlossene CVEs

CVEs von ursprünglich erkannten Schwachstellen, die während des Scans bereits als gelöst bestätigt wurden.

- TLS-Zerifikate

Durch den Scan gefundene TLS-Zertifikate.

- Fehlermeldungen

Fehlermeldungen, die während des Scans auftraten.

- Benutzer-Tags

Zugewiesene Tags (siehe Kapitel 7.4).

Der Inhalt des Bericht kann nach einer gewählten Spalte sortiert werden, indem auf den Spaltentitel geklickt wird. Der Inhalt kann auf- oder absteigend sortiert werden:

im Spaltentitel zeigt, dass die Objekte aufsteigend sortiert sind.

im Spaltentitel zeigt, dass die Objekte aufsteigend sortiert sind. im Spaltentitel zeigt, dass die Objekte absteigend sortiert sind.

im Spaltentitel zeigt, dass die Objekte absteigend sortiert sind.

Die folgenden Aktionen sind in der linken oberen Ecke verfügbar:

Die Inhalte des Berichts, die mindestens eine QdE von 70 % und aktivierte Übersteuerungen haben, zu den Assets hinzufügen.

Die Inhalte des Berichts, die mindestens eine QdE von 70 % und aktivierte Übersteuerungen haben, zu den Assets hinzufügen. Die Seite Ergebnisse öffnen. Ein Filter ist angewendet, sodass nur die Ergebnisse für diesen Bericht angezeigt werden.

Die Seite Ergebnisse öffnen. Ein Filter ist angewendet, sodass nur die Ergebnisse für diesen Bericht angezeigt werden. Die Seite Schwachstellen öffnen. Ein Filter ist angewendet, sodass nur die Schwachstellen für diesen Bericht angezeigt werden.

Die Seite Schwachstellen öffnen. Ein Filter ist angewendet, sodass nur die Schwachstellen für diesen Bericht angezeigt werden. Die Seite TLS-Zertifikate öffnen. Ein Filter ist angewendet, sodass nur die TLS-Zertifikate für diesen Bericht angezeigt werden.

Die Seite TLS-Zertifikate öffnen. Ein Filter ist angewendet, sodass nur die TLS-Zertifikate für diesen Bericht angezeigt werden. Die Seite Leistungsdaten öffnen. Die Systemleistung für die Dauer des Scans wird angezeigt.

Die Seite Leistungsdaten öffnen. Die Systemleistung für die Dauer des Scans wird angezeigt. Einen gefilterten Bericht herunterladen (siehe Kapitel 10.2.2).

Einen gefilterten Bericht herunterladen (siehe Kapitel 10.2.2). Eine Benachrichtigung zum Senden eines Berichts auslösen (siehe Kapitel 10.2.4).

Eine Benachrichtigung zum Senden eines Berichts auslösen (siehe Kapitel 10.2.4).

10.2.1.1 Ergebnisse eines Berichts¶

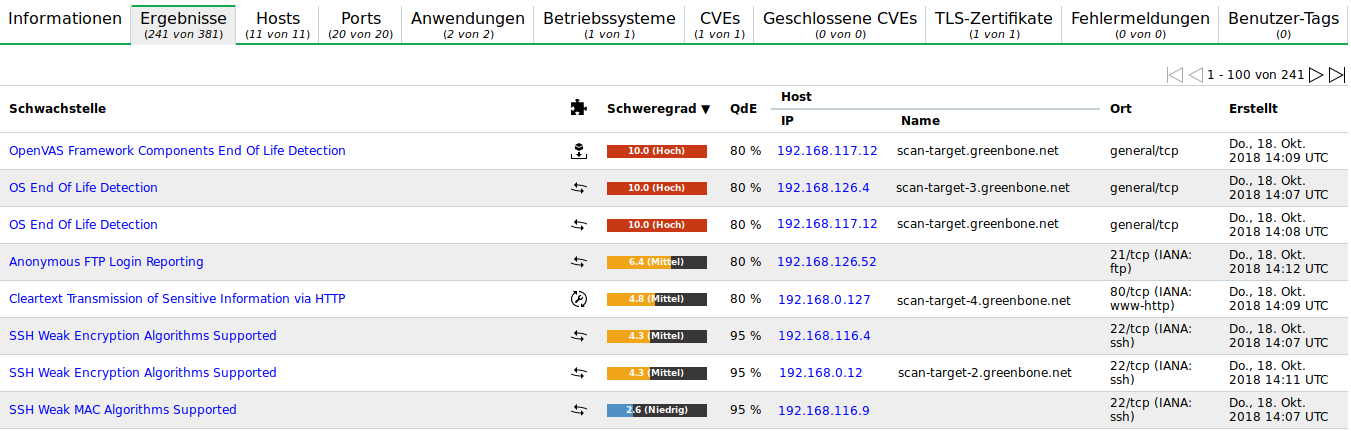

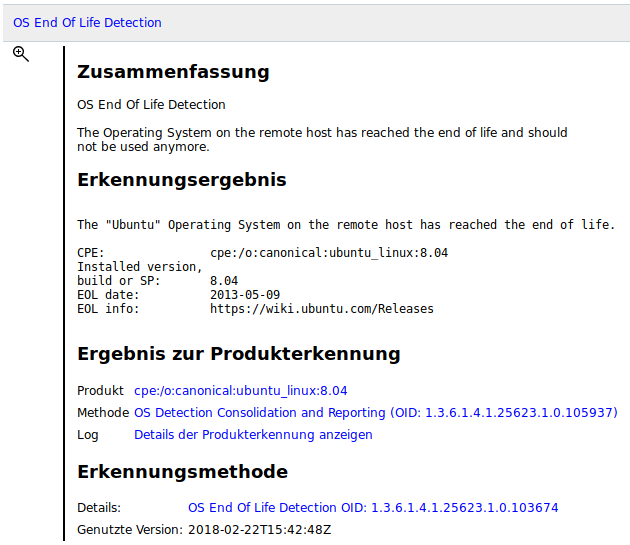

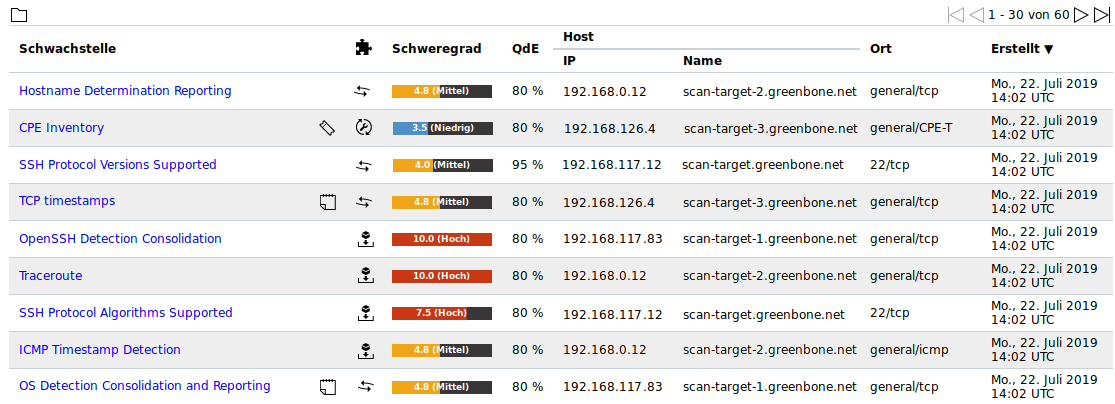

Der Register Ergebnisse enthält eine Liste aller Schwachstellen, die durch die Appliance gefunden wurden (siehe Abb. 10.5).

Abb. 10.5 Register Ergebnisse mit einer Liste der gefundenen Schwachstellen¶

Bemerkung

Standardmäßig werden Übersteuerungen nicht angewendet. Sie können durch Filtern des Berichts angewendet werden (siehe Kapitel 10.2.1.3).

Für jedes Ergebnis werden die folgenden Informationen angezeigt:

- Schwachstelle

Name der gefundenen Schwachstelle. Durch Klicken auf den Namen der Schwachstelle werden Details der Schwachstelle angezeigt (siehe Abb. 10.6). Durch Klicken auf

wird die Detailseite der Schwachstelle geöffnet.

wird die Detailseite der Schwachstelle geöffnet.Schwachstellen mit einer angehängten Notiz sind mit

gekennzeichnet. Schwachstellen mit einem angehängten Ticket sind mit

gekennzeichnet. Schwachstellen mit einem angehängten Ticket sind mit  gekennzeichnet.

gekennzeichnet.Bemerkung

Falls die Spalte der Schwachstelle leer ist, wurde der entsprechende VT noch nicht aktualisiert.

Abb. 10.6 Detaillierte Informationen über die Schwachstelle¶

- Lösungstyp

Art der Maßnahme zur Behebung der Schwachstelle. Es gibt die folgenden Lösungstypen:

Herstellerlösung: Es sind Informationen über eine offizielle Fehlerbehebung verfügbar, die vom ursprünglichen Hersteller des betroffenen Produkts herausgegeben wird. Sofern nicht anders angegeben, wird davon ausgegangen, dass diese Lösung die Schwachstelle vollständig behebt.

Herstellerlösung: Es sind Informationen über eine offizielle Fehlerbehebung verfügbar, die vom ursprünglichen Hersteller des betroffenen Produkts herausgegeben wird. Sofern nicht anders angegeben, wird davon ausgegangen, dass diese Lösung die Schwachstelle vollständig behebt. Problemumgehung: Es sind Informationen über eine Konfiguration oder ein bestimmtes Bereitstellungsszenario verfügbar, mit denen die Gefährdung durch die Schwachstelle vermieden werden kann. Dies ist in der Regel die „erste Verteidigungslinie“ gegen eine neue Schwachstelle, bevor eine Schadensbegrenzung oder eine Lösung des Herstellers veröffentlicht oder überhaupt entdeckt wurde.

Problemumgehung: Es sind Informationen über eine Konfiguration oder ein bestimmtes Bereitstellungsszenario verfügbar, mit denen die Gefährdung durch die Schwachstelle vermieden werden kann. Dies ist in der Regel die „erste Verteidigungslinie“ gegen eine neue Schwachstelle, bevor eine Schadensbegrenzung oder eine Lösung des Herstellers veröffentlicht oder überhaupt entdeckt wurde. Schadensminderung: Es sind Informationen über eine Konfiguration oder ein bestimmtes Bereitstellungsszenario verfügbar, die dazu beitragen, das Risiko der Schwachstelle zu verringern, die Schwachstelle für das betroffene Produkt jedoch nicht beheben.

Schadensminderung: Es sind Informationen über eine Konfiguration oder ein bestimmtes Bereitstellungsszenario verfügbar, die dazu beitragen, das Risiko der Schwachstelle zu verringern, die Schwachstelle für das betroffene Produkt jedoch nicht beheben. Wird nicht gelöst: Es gibt keine Lösung für die Schwachstelle und wird auch in Zukunft keine geben. Dies ist häufig der Fall, wenn ein Produkt verwaist ist, nicht mehr gewartet wird oder anderweitig veraltet ist. Die Informationen sollten Einzelheiten darüber enthalten, warum keine Lösung veröffentlicht wird.

Wird nicht gelöst: Es gibt keine Lösung für die Schwachstelle und wird auch in Zukunft keine geben. Dies ist häufig der Fall, wenn ein Produkt verwaist ist, nicht mehr gewartet wird oder anderweitig veraltet ist. Die Informationen sollten Einzelheiten darüber enthalten, warum keine Lösung veröffentlicht wird. Nicht verfügbar: Derzeit ist keine Lösung verfügbar. Die Informationen sollten Einzelheiten darüber enthalten, warum es keine Lösung gibt.

Nicht verfügbar: Derzeit ist keine Lösung verfügbar. Die Informationen sollten Einzelheiten darüber enthalten, warum es keine Lösung gibt.

- Schweregrad

Qualitatives Maß für den Schweregrad einer Sicherheitslücke nach dem Common Vulnerability Scoring System (CVSS) (siehe Kapitel 13.2.3). Dazu gehören ein Schweregrad, der eine Zahl zwischen 0.0 und 10.0 ist, wobei 10.0 der höchste Schweregrad ist, und eine auf dem Wert basierende Schwereklasse:

Hoch: 7.0–10.0

Mittel: 4.0–6.9

Niedrig: 0.1–3.9

Log: 0.0

- QdE

Kurz für „Quality der Erkennung“. Die QdE beschreibt die Zuverlässigkeit der durchgeführten Schwachstellenerkennung. Es handelt sich um einen Wert zwischen 0 % und 100 %, wobei 100 % die höchste Zuverlässigkeit darstellt.

Standardmäßig werden nur Ergebnisse angezeigt, die durch VTs mit einer QdE von 70 % oder höher erkannt wurden. Der Filter kann angepasst werden, sodass auch Ergebnisse mit niedrigerer QdE angezeigt werden (siehe Kapitel 7.3.1).

Für mehr Informationen siehe Kapitel 10.2.6.

- Host

Host, für den das Ergebnis gefunden wurde. Die IP-Adresse und der Name des Hosts werden getrennt voneinander angezeigt.

- Ort

Zum Entdecken der Schwachstelle auf dem Host genutzte Portnummer und genutzter Protokolltyp.

- Erstellt

Datum und Zeit der Berichterstellung.

10.2.1.2 Einen Bericht interpretieren¶

Um die Ergebnisse zu interpretieren, müssen die folgenden Informationen beachtet werden:

- Falsch-Positiv

Ein Falsch-Positiv-Ergebnis (Falschmeldung) beschreibt ein Ergebnis, das nicht wirklich vorhanden ist. Schwachstellenscanner finden oft Hinweise, die auf eine Schwachstelle hindeuten, aber eine endgültige Entscheidung kann nicht gefällt werden. Es gibt zwei Fälle:

Falsch-positiv: Melden einer potenziell nicht vorhandenen Schwachstelle.

Falsch-negativ: Ignorieren einer potenziell vorhandenen Schwachstelle.

Da ein Benutzer in der Lage ist, Falsch-Positiv-Meldungen zu erkennen und sie somit verwalten und mit ihnen umgehen kann – was für Falsch-Negativ-Meldungen nicht der Fall ist – meldet der Schwachstellenscanner der Appliance alle potenziell vorhandenen Schwachstellen. Falls bekannt ist, dass eine Falsch-Positiv-Meldung existiert, kann eine Übersteuerung konfiguriert werden (siehe Kapitel 10.8).

- Falsch-Positiv

- Mehrere Ergebnisse können dieselbe Ursache haben.

Falls ein besonders altes Softwarepaket installiert ist, existieren oft mehrere Schwachstellen. Jede dieser Schwachstellen wird von einem anderen VT geprüft und löst eine Benachrichtigung aus. Die Installation eines aktuellen Pakets entfernt viele Schwachstellen auf einmal.

- Hoch

und Mittel

und Mittel

Ergebnisse der Schweregradklassen Hoch und Mittel sind am wichtigsten und sollten priorisiert behandelt werden. Bevor Ergebnisse mittleren Schweregrads behandelt werden, sollten Ergebnisse hohen Schweregrads behandelt werden. Nur in außergewöhnlichen Fällen sollte von diesem Ansatz abgewichen werden, z. B. falls bekannt ist, dass die Ergebnisse mit hohem Schweregrad weniger beachtet werden müssen, da der Dienst durch die Firewall nicht erreichbar ist.

- Hoch

- Niedrig

und Log

und Log

Ergebnisse der Schweregradklassen Niedrig und Log sind hauptsächlich für das Detailverständnis hilfreich. Diese Ergebnisse werden standardmäßig ausgefiltert, können jedoch interessante Informationen enthalten. Ihr Berücksichtigen erhöht die Sicherheit des Netzwerks und der Systeme. Oftmals ist für ihr Verständnis eine tiefergehende Kenntnis der Anwendung nötig. Typisch für ein Ergebnis mit der Schweregradklasse Log ist, dass ein Dienst ein Banner mit seinem Namen und seiner Versionsnummer nutzt. Dies kann für Angreifer hilfreich sein, falls diese Versionsnummer eine bekannte Schwachstelle besitzt.

- Niedrig

10.2.1.3 Einen Bericht filtern¶

Da ein Bericht oft viele Ergebnisse enthält, kann sowohl der gesamte als auch ein gefilterter Bericht angezeigt und heruntergeladen werden.

Der Bericht kann wie folgt gefiltert werden:

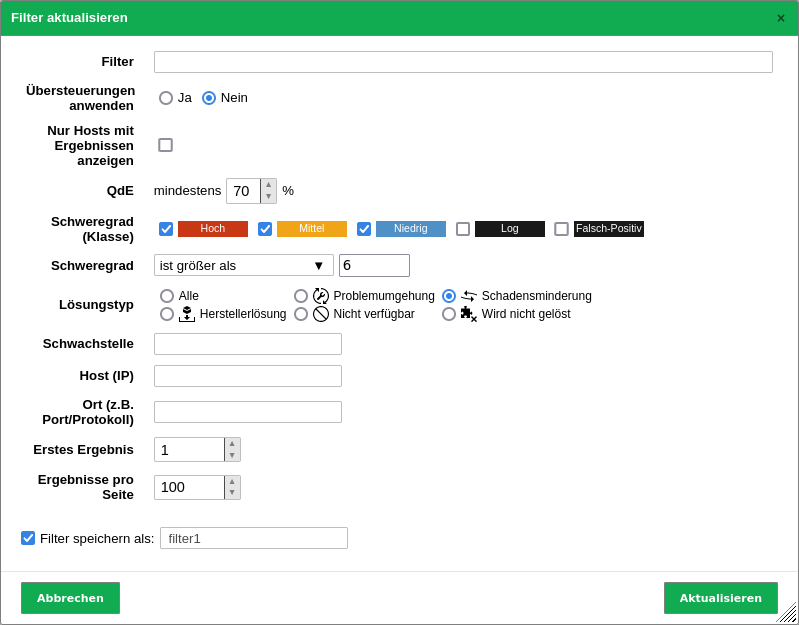

Ein Stichwort, nach dem gesucht werden soll, in das Eingabefeld Filter eingeben (siehe Abb. 10.7).

Abb. 10.7 Anpassen des Filters für den Bericht¶

Radiobutton Ja für Übersteuerungen anwenden wählen, um Übersteuerungen zu aktivieren (siehe Kapitel 10.8).

Radiobutton Nein für Übersteuerungen anwenden wählen, um Übersteuerungen zu deaktivieren.

Checkbox Nur Hosts mit Ergebnissen anzeigen aktivieren, falls nur Hosts mit Ergebnissen enthalten sein sollen.

Für QdE gewünschte QdE wählen (siehe Kapitel 10.2.6).

Für Schweregrad (Klasse) Checkboxen der gewünschten Schweregrade aktivieren.

Für Lösungstyp Radiobuttons der gewünschten Lösungstypen wählen.

(Teil eines) Schwachstellennamens, Hosts oder Orts in das entsprechende Eingabefeld eingeben.

Aktualisieren klicken.

10.2.2 Einen Bericht exportieren¶

Für unterstützte Exportformate siehe Kapitel 10.1.

Ein Bericht kann wie folgt exportiert werden:

Scans > Berichte in der Menüleiste wählen.

Details des Berichts durch Klicken auf das Datum eines Berichts anzeigen lassen.

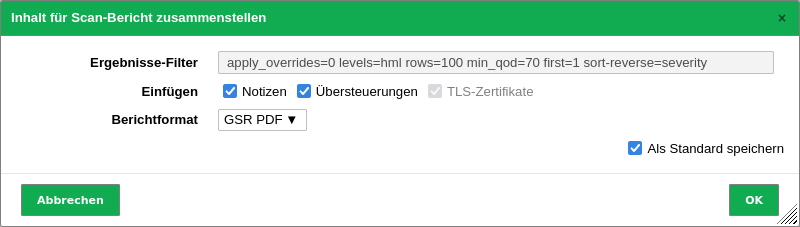

-

→ Ein Fenster zum Zusammenstellen des Berichtinhalts wird geöffnet (siehe Abb. 10.8).

Bemerkung

Der angewendete Filter wird im Eingabefeld Filter angezeigt und kann nicht verändert werden. Zum Ändern des Filters sieht Kapitel 10.2.1.3.

Abb. 10.8 Zusammenstellen des Inhalts eines Berichtexports¶

Checkbox Notizen aktivieren, um Notizen hinzuzufügen und Checkbox Übersteuerungen aktivieren, um aktivierte Übersteuerungen kennzuzeichnen und den Inhalt ihrer Textfelder einzufügen.

Bemerkung

Übersteuerungen werden nur berücksichtigt, wenn sie beim Filtern des Berichts angewendet werden (siehe Kapitel 10.2.1.3).

Berichtformat in der Drop-down-Liste Berichtformat wählen.

Einstellungen für zukünftige Exporte durch Aktivieren der Checkbox Als Standard speichern speichern.

Auf OK klicken.

Bericht durch Klicken auf Datei speichern speichern.

10.2.3 Einen Bericht importieren¶

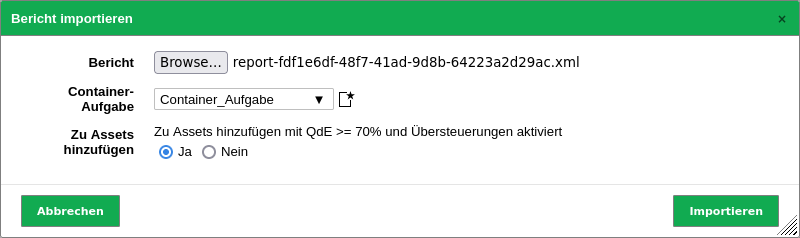

Berichte können wie folgt in die Appliance importiert werden:

Scans > Berichte in der Menüleiste wählen.

Auf Browse… klicken und die XML-Datei des Berichts wählen (siehe Abb. 10.9).

Abb. 10.9 Importieren eines Berichts¶

Container-Aufgabe, zu der der Bericht hinzugefügt werden soll in der Drop-down-Liste Containeraufgabe wählen.

Tipp

Durch Klicken auf

kann eine neue Container-Aufgabe erstellt werden (siehe Kapitel 9.5).

kann eine neue Container-Aufgabe erstellt werden (siehe Kapitel 9.5).Radiobutton Ja wählen, um den Bericht zu den Assets hinzuzufügen.

Auf Importieren klicken.

10.2.4 Eine Benachrichtigung für einen Bericht auslösen¶

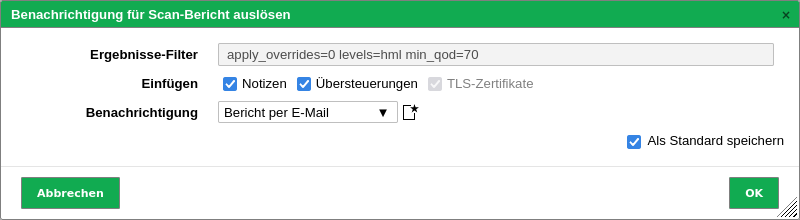

Oft beinhaltet eine Benachrichtigung das Senden eines Berichts. Der Bericht, der durch die Benachrichtigung gesendet wird, unterliegt dem Filter, der beim Erstellen der Benachrichtigung festgelegt wurde (siehe Kapitel 9.12). Das Auslösen einer Benachrichtigung für einen Bericht fügt einen zweiten Filter hinzu, der aus dem Zusammenstellen des Berichtinhalts hervorgeht (siehe Kapitel 10.2.2).

Die Benachrichtigung kann manuell wie folgt ausgelöst werden:

Scans > Berichte in der Menüleiste wählen.

Ergebnisse durch Klicken auf das Datum eines Berichts anzeigen lassen.

Bericht mithilfe des Powerfilters (siehe Kapitel 10.2.1.3) oder durch Wählen eines Registers filtern, sodass nur die Ergebnisse, die gesendet werden sollen, angezeigt werden.

Bemerkung

Der Filter, der beim Erstellen der Benachrichtigung konfiguriert wurde (siehe Kapitel 9.12), wird automatisch hinzugefügt.

Um das Verhalten dieses Filters zu imitieren, Filter des Berichts so anpassen, dass keine Ergebnisse herausgefiltert werden.

-

→ Ein Fenster zum Zusammenstellen des Berichtinhalts wird geöffnet (siehe Abb. 10.8).

Bemerkung

Der angewendete Filter zum Anzeigen der Ergebnisse wird im Eingabefeld Filter angezeigt und kann nicht verändert werden. Zum Ändern des Filters siehe 10.2.1.3.

Checkbox Notizen aktivieren, um Notizen hinzuzufügen und Checkbox Übersteuerungen aktivieren, um aktivierte Übersteuerungen kennzuzeichnen und den Inhalt ihrer Textfelder einzufügen.

Bemerkung

Übersteuerungen werden nur berücksichtigt, wenn sie beim Filtern des Berichts angewendet werden (siehe Kapitel 10.2.1.3).

Benachrichtigung in der Drop-down-Liste Benachrichtigung wählen.

Tipp

Eine neue Benachrichtigung kann durch Klicken auf

erstellt werden. Für die Informationen, die in die Eingabefelder eingegeben werden müssen, siehe Kapitel 9.12.

erstellt werden. Für die Informationen, die in die Eingabefelder eingegeben werden müssen, siehe Kapitel 9.12.Einstellungen für zukünftiges Senden des Berichts durch Aktivieren der Checkbox Als Standard speichern speichern.

Auf OK klicken.

Abb. 10.10 Manuelles Auslösen einer Benachrichtigung¶

10.2.5 Einen Delta-Bericht erstellen¶

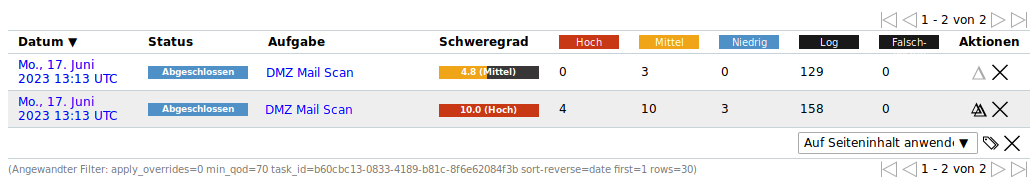

Falls mehr als ein Bericht für eine einzelne Aufgabe verfügbar ist (siehe Kapitel 10.2), kann wie folgt ein Delta-Bericht erstellt werden:

Scans > Aufgaben in der Menüleiste wählen.

Auf die Gesamtanzahl der Berichte in der Spalte Berichte klicken.

→ Die Seite Berichte wird geöffnet. Ein Filter ist angewendet, um nur die Berichte für die gewählte Aufgabe anzuzeigen.

Neueren Bericht durch Klicken auf

in der Spalte Aktionen wählen (siehe Abb. 10.11).

in der Spalte Aktionen wählen (siehe Abb. 10.11).→ Das Icon

wird für den gewählten Bericht ausgegraut.

wird für den gewählten Bericht ausgegraut.

Abb. 10.11 Wählen des ersten Berichts¶

Älteren Bericht durch Klicken auf

in der Spalte Aktionen wählen (siehe Abb. 10.12).

in der Spalte Aktionen wählen (siehe Abb. 10.12).→ Der Delta-Bericht mit den Delta-Ergebnissen wird angezeigt (siehe Abb. 10.13) und kann exportiert werden.

Abb. 10.12 Wählen des zweiten Berichts¶

Abb. 10.13 Delta-Bericht mit Delta-Ergebnissen¶

Der Typ eines Delta-Ergebnisses wird in der Spalte Delta dargestellt. Es gibt vier Typen von Delta-Ergebnissen:

- Entfallen [–]

Das Ergebnis ist im zweiten (älteren), aber nicht im ersten (neueren) Bericht vorhanden.

- Neu [+]

Das Ergebnis ist im ersten (neueren) Bericht, aber nicht im zweiten (älteren) vorhanden.

- Gleich [=]

Das Ergebnis ist in beiden Berichten vorhanden und gleich.

- Verändert [~]

Das Ergebnis ist in beiden Berichten vorhanden, unterscheidet sich jedoch.

Der Ausdruck delta_states= kann in die Filterleiste eingegeben werden, um nur einen bestimmten Typen von Delta-Ergebnissen anzeigen zu lassen (siehe Kapitel 7.3).

delta_states=gzeigt alle Ergebnisse des Typs Entfallen.delta_states=nzeigt alle Ergebnisse des Typs Neu.delta_states=szeigt alle Ergebnisse des Typs Gleich.delta_states=czeigt alle Ergebnisse des Typs Verändert.

Tipp

Mehrere Typen können zeitgleich angezeigt werden, z. B. zeigt delta_states=gs alle Ergebnisse des Typs Entfallen und Gleich .

10.2.6 Konzept der Qualität der Erkennung¶

Die Qualität der Erkennung (QdE) ist ein Wert zwischen 0 % und 100 % und beschreibt die Zuverlässigkeit der ausgeführten Schwachstellen- oder Produkterkennung.

Obwohl der QdE-Bereich es erlaubt, die Qualität detailgenau darzustellen, nutzen die meisten Prüfroutinen eine Standardmethodik. Deshalb werden den QdE-Werten QdE-Typen zugewiesen. Die aktuelle Typenliste wird möglicherweise mit der Zeit erweitert.

Bemerkung

Die QdE eines „Erkennungs“-Ergebnisses ist höher als die eines tatsächlichen „Schwachstellen“-Ergebnisses, da sie die Qualität der Produkterkennung selbst widerspiegelt – die zuverlässig ist – und nicht die Qualität der zugehörigen Schwachstellentests, die aus verschiedenen Gründen unzuverlässig sein können (siehe Tabelle).

Es wird immer die niedrigste verfügbare QdE verwendet, beispielsweise im Falle mehrerer Erkennungsmethoden (remote oder lokal/authentifiziert).

QdE |

QdE-Typ |

Beschreibung |

|---|---|---|

100 % |

exploit |

Die Erkennung erfolgte durch die Ausnutzung einer Sicherheitslücke und ist daher vollständig bestätigt. |

99 % |

remote_vul |

Aktive Prüfung auf dem Zielsystem (Codeausführung, Traversal-Angriff, SQL-Einschleusung etc.), bei welcher die Antwort eindeutig das Vorhandensein der Schwachstelle zeigt. |

98 % |

remote_app |

Aktive Prüfung auf dem Zielsystem (Codeausführung, Traversal-Angriff, SQL-Einschleusung etc.), bei welcher die Antwort eindeutig das Vorhandensein der gefährdeten Anwendung zeigt. |

97 % |

package |

Authentifizierte paketbasierte Prüfungen für z. B. Linux(oide) Systeme. |

97 % |

registry |

Authentifizierte Prüfungen auf Basis der Registry von Microsoft Windows. |

95 % |

remote_active |

Aktive Prüfung auf dem Zielsystem (Codeausführung, Traversal-Angriff, SQL-Einschleusung etc.), bei welcher die Antwort das wahrscheinliche Vorhandensein der gefährdeten Anwendung oder der Schwachstelle zeigt. „Wahrscheinlich“ bedeutet, dass die Erkennung nur in seltenen Fällen inkorrekt ist. |

80 % |

remote_banner |

Prüfung von Anwendungsbannern auf dem Zielsystem, die den Patch-Status als Information anbieten. Zum Beispiel ist dies für viele proprietäre Produkte der Fall. |

80 % |

executable_version |

Authentifizierte Versionsprüfung über eine ausführbare Datei für Linux(oide) und Microsoft Windows Systeme, bei denen Anwendungen den Patch-Status in der Version anbieten. |

75 % |

Wenn Ergebnisse ohne QdE-Informationen verarbeitet werden (z. B. bei der Migration von Daten aus einem Altsystem in ein aktuell unterstütztes System), wird ihnen dieser Wert zugewiesen. |

|

70 % |

remote_analysis |

Prüfungen auf dem Zielsystem, die einige Analysen durchführen, jedoch je nach Umgebungsbedingungen nicht immer vollständig zuverlässig sind. Die Eingrenzung von vermuteten falsch-positiven oder falsch-negativen Sonderfällen kann eine Analyse durch den Nutzer erfordern (siehe Kapitel 10.8). |

50 % |

remote_probe |

Prüfung auf dem Zielsystem, bei welcher zwischenliegende Systeme wie Firewalls die korrekte Erkennung vortäuschen können, sodass nicht eindeutig ist, ob die Anwendung selbst geantwortet hat. Zum Beispiel kann dies für Verbindungen ohne TLS geschehen. |

30 % |

remote_banner_unreliable |

Prüfung von Anwendungsbannern des Zielsystems, die den Patch-Status nicht als Information anbieten. Zum Beispiel ist dies für viele Open-Source-Produkte aufgrund von Backport-Patches der Fall. |

30 % |

executable_version_unreliable |

Authentifizierte Versionsprüfung über eine ausführbare Datei für Linux(oide) Systeme, bei denen Anwendungen den Patch-Status nicht in der Version anbieten. |

30 % |

package_unreliable |

Authentifizierte paketbasierte Prüfungen, die nicht immer vollständig zuverlässig sind, für z. B. Linux(oide) Systeme. |

1 % |

general_note |

Allgemeine Notiz zu einer potenziellen Schwachstelle ohne konkrete Erkennung einer vorhandenen Anwendung. |

Standardmäßig werden nur Ergebnisse angezeigt, die durch VTs mit einer QdE von 70 % oder höher erkannt wurden. Ergebnisse, die von einem Test mit einer niedrigeren QdE erkannt werden, sind anfällig für Falsch-Positiv-Ergebnisse. Der Filter kann angepasst werden, sodass auch Ergebnisse mit niedrigerer QdE angezeigt werden (siehe Kapitel 7.3.1).

Bemerkung

Wenn der Standardfilter geändert wird, um Ergebnisse anzuzeigen, die von einem Test mit einer niedrigen QoD erkannt wurden, liegt es in der eigenen Verantwortung, festzustellen, ob es sich um ein Falsch-Positiv-Ergebnis handelt.

10.3 Alle vorhandenen Ergebnisse anzeigen¶

Listenseite

Während ein Bericht nur die Ergebnisse eines einzelnen Scans beinhaltet, werden alle Ergebnisse in der internen Datenbank gespeichert und können durch Wählen von Scans > Ergebnisse in der Menüleiste angezeigt werden.

Powerfilter können genutzt werden, um nur Ergebnisse von Interesse darzustellen (siehe Kapitel 7.3).

Abb. 10.14 Seite Ergebnisse mit allen Ergebnissen aller Scans¶

Für alle Ergebnisse werden die folgenden Informationen angezeigt:

- Schwachstelle

Name der gefundenen Schwachstelle.

Schwachstellen mit einer angehängten Notiz sind mit

gekennzeichnet. Schwachstellen mit einem angehängten Ticket sind mit

gekennzeichnet. Schwachstellen mit einem angehängten Ticket sind mit  gekennzeichnet.

gekennzeichnet.Bemerkung

Falls die Spalte der Schwachstelle leer ist, wurde der entsprechende VT noch nicht aktualisiert.

Bemerkung

Obwohl die Ergebnisse viele Informationen beinhalten, werden in den Details immer externe Referenzen aufgelistet. Diese beziehen sich auf Webseiten, auf denen die Schwachstelle bereits diskutiert wurde. Zusätzliche Hintergrundinformationen sind verfügbar, wie der Entdecker, die Auswirkungen und die Beseitigung der Schwachstelle.

- Lösungstyp

Art der Maßnahme zur Behebung der Schwachstelle. Es gibt die folgenden Lösungstypen:

Herstellerlösung: Es sind Informationen über eine offizielle Fehlerbehebung verfügbar, die vom ursprünglichen Hersteller des betroffenen Produkts herausgegeben wird. Sofern nicht anders angegeben, wird davon ausgegangen, dass diese Lösung die Schwachstelle vollständig behebt.

Herstellerlösung: Es sind Informationen über eine offizielle Fehlerbehebung verfügbar, die vom ursprünglichen Hersteller des betroffenen Produkts herausgegeben wird. Sofern nicht anders angegeben, wird davon ausgegangen, dass diese Lösung die Schwachstelle vollständig behebt. Problemumgehung: Es sind Informationen über eine Konfiguration oder ein bestimmtes Bereitstellungsszenario verfügbar, mit denen die Gefährdung durch die Schwachstelle vermieden werden kann. Dies ist in der Regel die „erste Verteidigungslinie“ gegen eine neue Schwachstelle, bevor eine Schadensbegrenzung oder eine Lösung des Herstellers veröffentlicht oder überhaupt entdeckt wurde.

Problemumgehung: Es sind Informationen über eine Konfiguration oder ein bestimmtes Bereitstellungsszenario verfügbar, mit denen die Gefährdung durch die Schwachstelle vermieden werden kann. Dies ist in der Regel die „erste Verteidigungslinie“ gegen eine neue Schwachstelle, bevor eine Schadensbegrenzung oder eine Lösung des Herstellers veröffentlicht oder überhaupt entdeckt wurde. Schadensminderung: Es sind Informationen über eine Konfiguration oder ein bestimmtes Bereitstellungsszenario verfügbar, die dazu beitragen, das Risiko der Schwachstelle zu verringern, die Schwachstelle für das betroffene Produkt jedoch nicht beheben.

Schadensminderung: Es sind Informationen über eine Konfiguration oder ein bestimmtes Bereitstellungsszenario verfügbar, die dazu beitragen, das Risiko der Schwachstelle zu verringern, die Schwachstelle für das betroffene Produkt jedoch nicht beheben. Wird nicht gelöst: Es gibt keine Lösung für die Schwachstelle und wird auch in Zukunft keine geben. Dies ist häufig der Fall, wenn ein Produkt verwaist ist, nicht mehr gewartet wird oder anderweitig veraltet ist. Die Informationen sollten Einzelheiten darüber enthalten, warum keine Lösung veröffentlicht wird.

Wird nicht gelöst: Es gibt keine Lösung für die Schwachstelle und wird auch in Zukunft keine geben. Dies ist häufig der Fall, wenn ein Produkt verwaist ist, nicht mehr gewartet wird oder anderweitig veraltet ist. Die Informationen sollten Einzelheiten darüber enthalten, warum keine Lösung veröffentlicht wird. Nicht verfügbar: Derzeit ist keine Lösung verfügbar. Die Informationen sollten Einzelheiten darüber enthalten, warum es keine Lösung gibt.

Nicht verfügbar: Derzeit ist keine Lösung verfügbar. Die Informationen sollten Einzelheiten darüber enthalten, warum es keine Lösung gibt.

- Schweregrad

Qualitatives Maß für den Schweregrad einer Sicherheitslücke nach dem Common Vulnerability Scoring System (CVSS) (siehe Kapitel 13.2.3). Dazu gehören ein Schweregrad, der eine Zahl zwischen 0.0 und 10.0 ist, wobei 10.0 der höchste Schweregrad ist, und eine auf dem Wert basierende Schwereklasse:

Hoch: 7.0–10.0

Mittel: 4.0–6.9

Niedrig: 0.1–3.9

Log: 0.0

- QdE

Kurz für „Quality der Erkennung“. Die QdE beschreibt die Zuverlässigkeit der durchgeführten Schwachstellenerkennung. Es handelt sich um einen Wert zwischen 0 % und 100 %, wobei 100 % die höchste Zuverlässigkeit darstellt.

Standardmäßig werden nur Ergebnisse angezeigt, die durch VTs mit einer QdE von 70 % oder höher erkannt wurden. Der Filter kann angepasst werden, sodass auch Ergebnisse mit niedrigerer QdE angezeigt werden (siehe Kapitel 7.3.1).

Für mehr Informationen siehe Kapitel 10.2.6.

- Host

Host, für den das Ergebnis gefunden wurde. Die IP-Adresse und der Name des Hosts werden getrennt voneinander angezeigt.

- Ort

Zum Entdecken des Ergebnisses auf dem Host genutzte Portnummer und genutzter Protokolltyp.

- Erstellt

Datum und Zeit der Berichterstellung.

Bemerkung

Durch Klicken auf  unterhalb der Liste von Ergebnissen können mehrere Ergebnisse zur gleichen Zeit exportiert werden. Die Drop-down-Liste wird genutzt, um auszuwählen, welche Ergebnisse exportiert werden.

unterhalb der Liste von Ergebnissen können mehrere Ergebnisse zur gleichen Zeit exportiert werden. Die Drop-down-Liste wird genutzt, um auszuwählen, welche Ergebnisse exportiert werden.

Detailseite

Durch Klicken auf den Namen eines Ergebnisses werden Details des Ergebnisses angezeigt. Durch Klicken auf  wird die Detailseite des Ergebnisses geöffnet.

wird die Detailseite des Ergebnisses geöffnet.

Die folgenden Register sind verfügbar:

- Informationen

Allgemeine Informationen über das Ergebnis.

- Benutzer-Tags

Zugewiesene Tags (siehe Kapitel 7.4).

Die folgenden Aktionen sind in der linken oberen Ecke verfügbar:

10.4 Alle vorhandenen Schwachstellen anzeigen¶

Listenseite

Während ein Bericht nur die Schwachstellen eines einzelnen Scans beinhaltet, werden alle Schwachstellen in der internen Datenbank gespeichert und können durch Wählen von Scans > Schwachstellen in der Menüleiste angezeigt werden.

Powerfilter können genutzt werden, um nur Schwachstellen von Interesse darzustellen (siehe Kapitel 7.3).

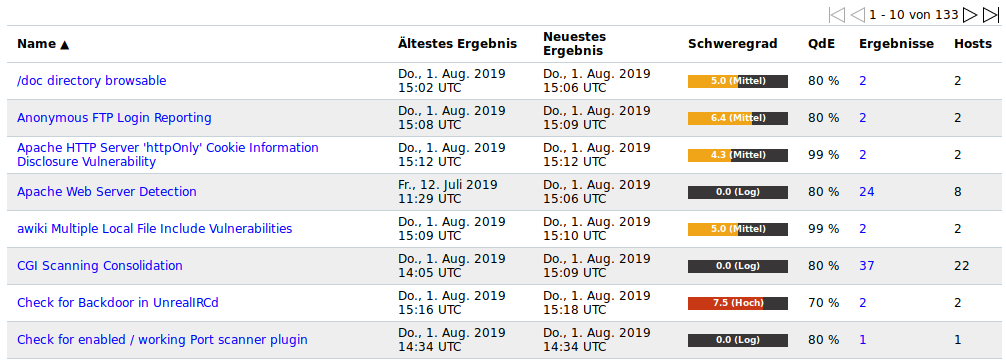

Abb. 10.15 Seite Schwachstellen mit allen Schwachstellen aller Scans¶

Für alle Schwachstellen werden die folgenden Informationen angezeigt:

- Name

Titel der Schwachstelle.

- Ältestes Ergebnis

Datum und Zeit des ältesten Ergebnisses, das für die Schwachstelle gefunden wurde.

- Neuestes Ergebnis

Datum und Zeit des neuesten Ergebnisses, das für die Schwachstelle gefunden wurde.

- Schweregrad

Qualitatives Maß für den Schweregrad einer Sicherheitslücke nach dem Common Vulnerability Scoring System (CVSS) (siehe Kapitel 13.2.3). Dazu gehören ein Schweregrad, der eine Zahl zwischen 0.0 und 10.0 ist, wobei 10.0 der höchste Schweregrad ist, und eine auf dem Wert basierende Schwereklasse:

Hoch: 7.0–10.0

Mittel: 4.0–6.9

Niedrig: 0.1–3.9

Log: 0.0

- QdE

Kurz für „Quality der Erkennung“. Die QdE beschreibt die Zuverlässigkeit der durchgeführten Schwachstellenerkennung. Es handelt sich um einen Wert zwischen 0 % und 100 %, wobei 100 % die höchste Zuverlässigkeit darstellt.

Standardmäßig werden nur Ergebnisse angezeigt, die durch VTs mit einer QdE von 70 % oder höher erkannt wurden. Der Filter kann angepasst werden, sodass auch Ergebnisse mit niedrigerer QdE angezeigt werden (siehe Kapitel 7.3.1).

Für mehr Informationen siehe Kapitel 10.2.6.

- Ergebnisse

Anzahl der Ergebnisse, die für diese Schwachstelle gefunden wurden. Durch Klicken auf die Anzahl wird die Seite Ergebnisse geöffnet. Ein Filter ist angewendet, um nur die Ergebnisse für die gewählte Schwachstelle anzuzeigen.

Bemerkung

Durch Klicken auf  unterhalb der Liste von Ergebnissen können mehrere Ergebnisse zur gleichen Zeit exportiert werden. Die Drop-down-Liste wird genutzt, um auszuwählen, welche Ergebnisse exportiert werden.

unterhalb der Liste von Ergebnissen können mehrere Ergebnisse zur gleichen Zeit exportiert werden. Die Drop-down-Liste wird genutzt, um auszuwählen, welche Ergebnisse exportiert werden.

Detailseite

Durch Klicken auf den Namen einer Schwachstelle wird die Detailseite der Schwachstelle geöffnet.

Die folgenden Aktionen sind in der linken oberen Ecke verfügbar:

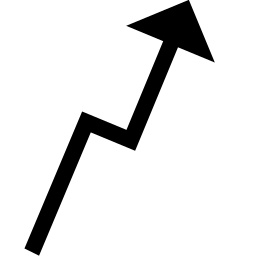

10.5 Trend einer Schwachstelle¶

Falls eine Aufgabe mehrere Male durchgeführt wurde, wird der Trend der gefundenen Schwachstellen auf der Seite Aufgaben angezeigt (siehe Abb. 10.16).

Abb. 10.16 Aufgabe mit Trend¶

Um dorthin zu gelangen, Scans > Aufgaben in der Menüleiste wählen.

Der Trend beschreibt die Änderung der Schwachstellen zwischen dem neuesten und zweitneuesten Bericht. Er wird in der Spalte Trend angezeigt.

Die folgenden Trends sind möglich:

Im neuesten Bericht ist der höchste Schweregrad höher als der höchste Schweregrad im zweitneuesten Bericht.

Im neuesten Bericht ist der höchste Schweregrad höher als der höchste Schweregrad im zweitneuesten Bericht. Der höchste Schweregrad ist für beide Berichte gleich. Trotzdem enthält der neueste Bericht mehr Sicherheitsprobleme dieses Schweregrads als der zweitneueste Bericht.

Der höchste Schweregrad ist für beide Berichte gleich. Trotzdem enthält der neueste Bericht mehr Sicherheitsprobleme dieses Schweregrads als der zweitneueste Bericht. Der höchste Schweregrad und die Anzahl an Sicherheitsproblemen ist für beide Berichte gleich.

Der höchste Schweregrad und die Anzahl an Sicherheitsproblemen ist für beide Berichte gleich. Der höchste Schweregrad ist für beide Berichte gleich. Trotzdem enthält der neueste Bericht weniger Sicherheitsprobleme dieses Schweregrads als der zweitneueste Bericht.

Der höchste Schweregrad ist für beide Berichte gleich. Trotzdem enthält der neueste Bericht weniger Sicherheitsprobleme dieses Schweregrads als der zweitneueste Bericht. Im neuesten Bericht ist der höchste Schweregrad kleiner als der höchste Schweregrad im zweitneuesten Bericht.

Im neuesten Bericht ist der höchste Schweregrad kleiner als der höchste Schweregrad im zweitneuesten Bericht.

10.6 Tickets nutzen¶

Remediation-Tickets werden zur Behebung der festgestellten Schwachstellen verwendet. Tickets können dem aktuellen Benutzer oder anderen Benutzern zugewiesen werden. Alle nützlichen Informationen zum Verständnis und zur Lösung des Problems sind direkt miteinander vernetzt und für den zugewiesenen Benutzer verfügbar. Zusätzlich hilft der Status eines Tickets, den Fortschritt zu verfolgen.

Für bestimmte Ereignisse im Zusammenhang mit Tickets, z. B. eine Statusänderung eines zugewiesenen Tickets, können Benachrichtigungen zugewiesen werden.

Das Ticket-Management-System ist in der Lage, die Wiederholung von Scans automatisch zu berücksichtigen, um zu überprüfen, ob das Problem gelöst wurde.

Bemerkung

Wenn ein Ticket für einen anderen Benutzer erstellt wird, erhält dieser Benutzer Lese- und Schreibzugriff auf das Ticket. Außerdem erhält der Benutzer automatisch Lesezugriff auf die entsprechende Aufgabe sowie deren Berichte und Ergebnisse.

Wenn einem Benutzer die Zuweisung eines Tickets entzogen wird, bleibt der Lesezugriff auf die Aufgabe und die Berichte erhalten. Die Berechtigungen für eine Aufgabe können auf der Detailseite einer Aufgabe überprüft und entzogen werden (siehe Kapitel 9.8). Wenn mehrere Tickets für Ergebnisse desselben Berichts erstellt und demselben Benutzer zugewiesen werden, erscheint dieselbe Berechtigung mehrfach.

Wenn der Bearbeiter eines Tickets geändert wird, erhält der neue Bearbeiter nicht automatisch Lesezugriff auf die Aufgabe. Stattdessen muss der Ticketbesitzer die Berechtigungen auf der Detailseite der Aufgabe bearbeiten (siehe Kapitel 9.8) und dem neuen Bearbeiter Lesezugriff gewähren.

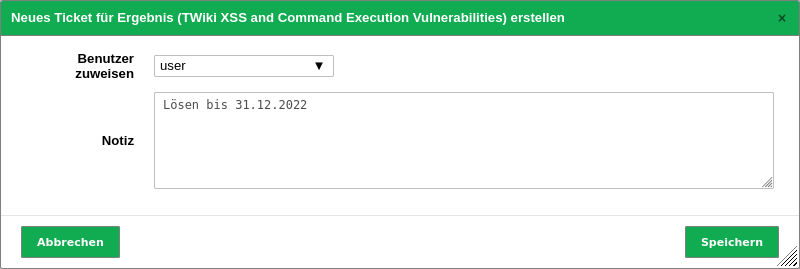

10.6.1 Ein neues Ticket erstellen¶

Ein Ticket kann wie folgt erstellt werden:

Scans > Berichte in der Menüleiste wählen und Ergebnisse durch Klicken auf das Datum eines Berichts anzeigen lassen.

Auf ein Objekt in der Spalte Schwachstelle und auf

klicken, um die Detailseite des Ergebnisses zu öffnen.

klicken, um die Detailseite des Ergebnisses zu öffnen.oder

Scans > Ergebnisse in der Menüleiste wählen.

Auf ein Objekt in der Spalte Schwachstelle und auf

klicken, um die Detailseite des Ergebnisses zu öffnen.

klicken, um die Detailseite des Ergebnisses zu öffnen.Benutzer, dem das Ticket zugewiesen werden soll, in der Drop-down-Liste Benutzer zuweisen wählen (siehe Abb. 10.17).

Notiz für das Ticket in das Eingabefeld Notiz eingeben.

Abb. 10.17 Erstellen eines neuen Tickets¶

Auf Speichern klicken.

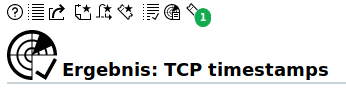

→ Die Anzahl an Tickets für ein Ergebnis werden in der linken oberen Ecke der Detailseite angezeigt (siehe Abb. 10.18). Durch Klicken auf

werden die zugehörigen Tickets angezeigt.

werden die zugehörigen Tickets angezeigt.

Abb. 10.18 Anzahl zugewiesener Tickets¶

10.6.2 Den Status eines Tickets ändern¶

Ein Ticket kann die folgenden Status haben:

Offen: Die Schwachstelle wurde noch nicht beseitigt.

Behoben: Die Schwachstelle wurde behoben.

Behoben und verifiziert: Die Aufgabe wurde noch einmal durchgeführt und die Schwachstelle wurde nicht mehr gefunden. Dieser Status wird automatisch vergeben.

Geschlossen: Die Behebung der Schwachstelle wurde verifiziert oder das Ticket wird nicht mehr benötigt.

Der Status eines Tickets kann wie folgt geändert werden:

Resilience > Remediation Tickets in der Menüleiste wählen.

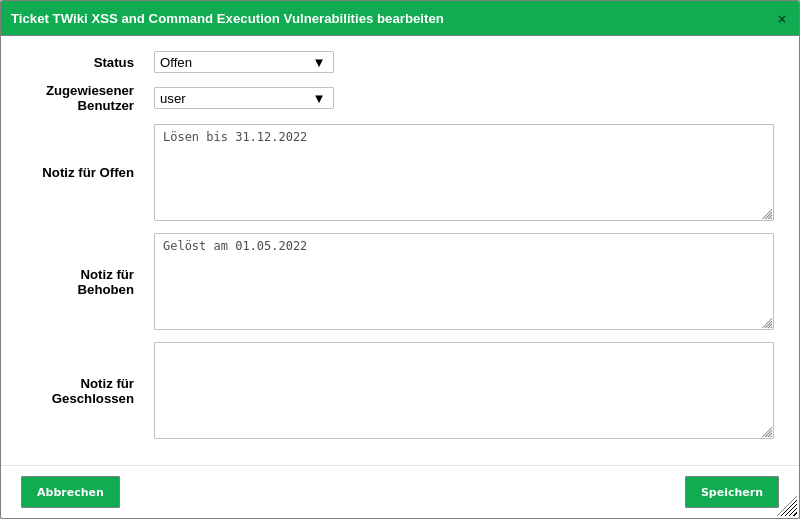

Neuen Status in der Drop-down-Liste Status wählen (siehe Abb. 10.19).

Benutzer, dem das Ticket mit dem neuen Status zugewiesen werden soll, in der Drop-down-Liste Zugewiesener Benutzer wählen.

Notiz für den neuen Status in das entsprechende Eingabefeld eingeben.

Abb. 10.19 Ändern des Status eines Tickets¶

Auf Speichern klicken.

10.6.3 Eine Benachrichtigung für ein Ticket einrichten¶

Benachrichtigungen für Tickets können für die folgenden Ereignisse eingerichtet werden:

Ein neues Ticket wurde erhalten.

Der Status eines zugewiesenen Tickets hat sich verändert.

Der Status eines eigenen Tickets hat sich verändert.

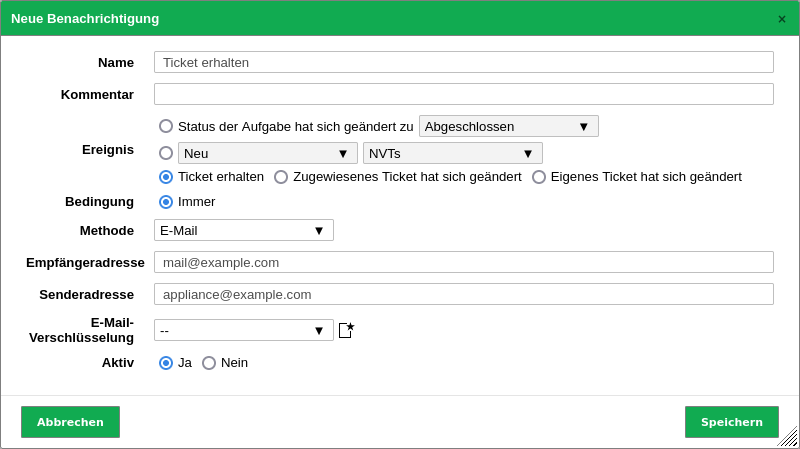

Eine Benachrichtigung für ein Ticket wird wie folgt eingerichtet:

Konfiguration > Benachrichtigungen in der Menüleiste wählen.

Benachrichtigung definieren (siehe Abb. 10.20).

Auf Speichern klicken.

Abb. 10.20 Einrichten einer Benachrichtigung für ein Ticket¶

Die folgenden Details der Benachrichtigung können festgelegt werden:

- Name

Festlegen des Namens. Der Name kann frei gewählt werden.

- Kommentar

Ein optionaler Kommentar kann zusätzliche Informationen enthalten.

- Ereignis

Ticket erhalten wählen, falls eine Benachrichtigung gesendet werden soll, wenn einem selbst ein neues Ticket zugewiesen wird.

Zugewiesenes Ticket hat sich geändert wählen, falls eine Benachrichtigung gesendet werden soll, wenn sich der Status eines zugewiesenen Tickets ändert.

Eigenes Ticket hat sich geändert wählen, falls eine Benachrichtigung gesendet werden soll, wenn sich der Status eines Tickets ändert, das einem anderen Benutzer zugewiesen wurde.

- Methode

Auswahl der Methode für die Benachrichtigung. Pro Benachrichtigung kann nur eine Methode gewählt werden.

Falls unterschiedliche Benachrichtigungen für das gleiche Ereignis ausgelöst werden sollen, müssen mehrere Benachrichtigungen erstellt und der gleichen Aufgabe zugewiesen werden.

Die folgenden Methoden sind möglich:

Eine E-Mail wird an die angegebene Adresse gesendet.

Die Übertragung der E-Mail kann mithilfe eines S/MIME-Zertifikats oder eines PGP-Verschlüsselungsschlüssel verschlüsselt sein. Die Verschlüsselung kann in der Drop-down-Liste E-Mail-Verschlüsselung gewählt oder durch Klicken auf

erstellt werden.

erstellt werden.- Aufgabe starten

Die Benachrichtigung kann eine zusätzliche Aufgabe starten. Die Aufgabe wird in der Drop-down-Liste Aufgabe starten gewählt.

- System-Logger

Eine Benachrichtigung wird an einen Syslog-Daemon gesendet.

Der Syslog-Server wird mithilfe der Konsole festgelegt (siehe Kapitel 6.2.12).

10.6.4 Tickets verwalten¶

Listenseite

Alle vorhandenen Tickets können angezeigt werden, indem Resilience > Remediation Tickets in der Menüleiste gewählt wird.

Für alle Tickets werden die folgenden Informationen angezeigt:

- Schwachstelle

Schwachstelle, für die das Ticket erstellt wurde.

- Schweregrad

Schweregrad der Schwachstelle, für die das Ticket erstellt wurde.

- Host

Host, für den die Schwachstelle gefunden wurde.

- Lösungstyp

Art der Lösung für die Schwachstelle, für die das Ticket erstellt wurde.

- Zugewiesener Benutzer

Benutzer, dem das Ticket zugewiesen wurde.

- Änderungszeit

Datum und Zeit der letzten Veränderung des Tickets.

- Status

Status des Tickets.

Für alle Tickets sind die folgenden Aktionen verfügbar:

Das Ticket in den Papierkorb verschieben. Nur der Ticketbesitzer kann ein Ticket in den Papierkorb verschieben.

Das Ticket in den Papierkorb verschieben. Nur der Ticketbesitzer kann ein Ticket in den Papierkorb verschieben.

Bemerkung

Durch Klicken auf  oder

oder  unterhalb der Liste von Tickets können mehrere Tickets zur gleichen Zeit in den Papierkorb verschoben oder exportiert werden. Die Drop-down-Liste wird genutzt, um auszuwählen, welche Tickets in den Papierkorb verschoben oder exportiert werden.

unterhalb der Liste von Tickets können mehrere Tickets zur gleichen Zeit in den Papierkorb verschoben oder exportiert werden. Die Drop-down-Liste wird genutzt, um auszuwählen, welche Tickets in den Papierkorb verschoben oder exportiert werden.

Detailseite

Durch Klicken auf den Namen eines Tickets werden Details des Tickets angezeigt. Durch Klicken auf  wird die Detailseite des Tickets geöffnet.

wird die Detailseite des Tickets geöffnet.

Die folgenden Register sind verfügbar:

- Informationen

Allgemeine Informationen über das Ticket.

- Benutzer-Tags

Zugewiesene Tags (siehe Kapitel 7.4).

Die folgenden Aktionen sind in der linken oberen Ecke verfügbar:

10.7 Notizen nutzen¶

Notizen ermöglichen das Hinzufügen von Kommentaren zu einem VT und werden auch in den Berichten angezeigt. Eine Notiz kann einem Ergebnis, einer Aufgabe, einem Schweregrad, einem Port oder einem Host hinzugefügt werden und erscheint somit nur in bestimmten Berichten.

10.7.1 Eine Notiz erstellen¶

10.7.1.1 Eine Notiz über ein Scanergebnis erstellen¶

Notizen können auf unterschiedliche Arten erstellt werden. Der einfachste Weg ist das Erstellen über das entsprechende Scanergebnis in einem Bericht:

Scans > Berichte in der Menüleiste wählen.

Ergebnisse durch Klicken auf das Datum eines Berichts anzeigen lassen.

Register Ergebnisse wählen.

Auf ein Ergebnis in der Spalte Schwachstelle klicken.

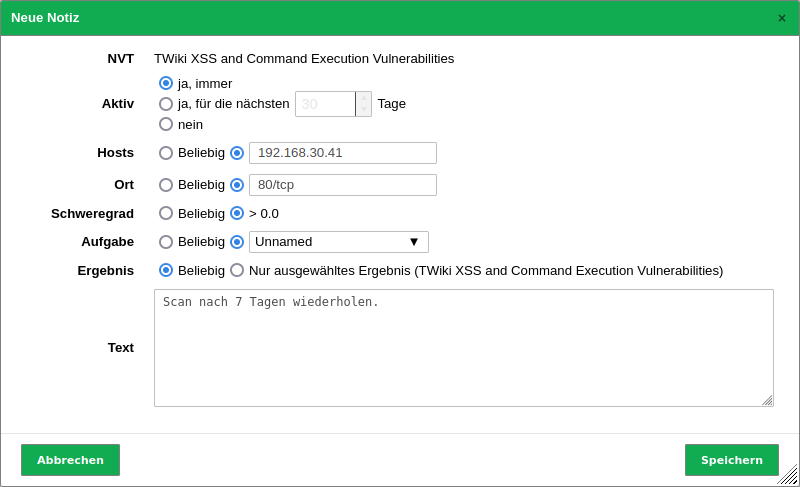

Notiz definieren (siehe Abb. 10.21).

Abb. 10.21 Erstellen einer neuen Notiz¶

Die folgenden Informationen können eingegeben werden:

Bemerkung

Falls die Notiz über ein Scanergebnis erstellt wird, sind einige Einstellungen bereits ausgefüllt.

- NVT

VT, für den die Notiz angewendet wird.

- Aktiv

Wahl, ob die Notiz aktiviert werden soll. Eine Aktivierung für eine beliebige Anzahl an Tagen ist möglich.

- Hosts

Host oder Bereich von Hosts, für den das Ergebnis gefunden werden muss, damit die Notiz angewendet wird.

Tipp

Es ist möglich, Bereiche von IP-Adressen oder CIDR-Blöcke einzugeben. Auf diesem Weg können Notizen für gesamte Teilnetze erstellt werden, ohne dass jeder Host in einer kommagetrennten Liste aufgeführt werden muss.

Hostbereiche werden mit einem Minus angegeben, z. B.

198.168.1.1-198.168.1.25. Bereiche größer als 4096 werden nicht unterstützt.- Ort

Port, für den das Ergebnis gefunden werden muss, damit die Notiz angewendet wird. Nur die folgenden Werte werden pro Notiz unterstützt:

Die Einstellung Beliebig.

Ein bestimmter Port, der als Nummer gefolgt von dem Text

/tcpoder/udpangegeben wird.Ein unbestimmter Port, der als Text

general/tcpangegeben wird.Ein unbestimmter Port, der als Text

packageangegeben wird.

- Schweregrad

Bereich des Schweregrads des VTs, für den die Notiz angewendet werden soll.

- Aufgabe

Wahl der Aufgaben, für die die Notiz angewendet werden soll.

- Ergebnis

Wahl der Ergebnisse, für die die Notiz angewendet werden soll.

Bemerkung

Falls die Notiz auf zukünftige Berichte angewendet werden soll, muss der Radiobutton Beliebig gewählt werden.

- Text

Ein Text, der die Notiz ausführlicher beschreibt.

Auf Speichern klicken.

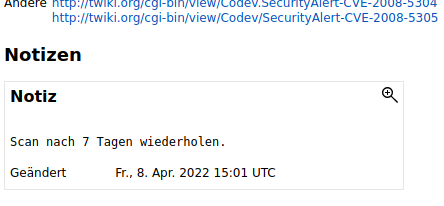

→ Die Notiz wird auf der Detailseite des Ergebnisses angezeigt (siehe Abb. 10.22).

Abb. 10.22 Bericht mit einer Notiz¶

10.7.1.2 Eine Notiz auf der Seite Notizen erstellen¶

Notizen können auch auf der Seite Notizen erstellt werden:

Scans > Notizen in der Menüleiste wählen.

ID des VTs in das Eingabefeld NVT-OID eingeben.

Notiz definieren.

Tipp

Es ist möglich, Bereiche von IP-Adressen oder CIDR-Blöcke in das Eingabefeld Hosts einzugeben. Auf diesem Weg können Notizen für gesamte Teilnetze erstellt werden, ohne dass jeder Host in einer kommagetrennten Liste aufgeführt werden muss.

Notizen können durch Wählen des Radiobuttons Beliebig für Hosts, Orte, Schweregrade, Aufgaben oder Ergebnisse generalisiert werden.

Auf Speichern klicken.

10.7.2 Notizen verwalten¶

Listenseite

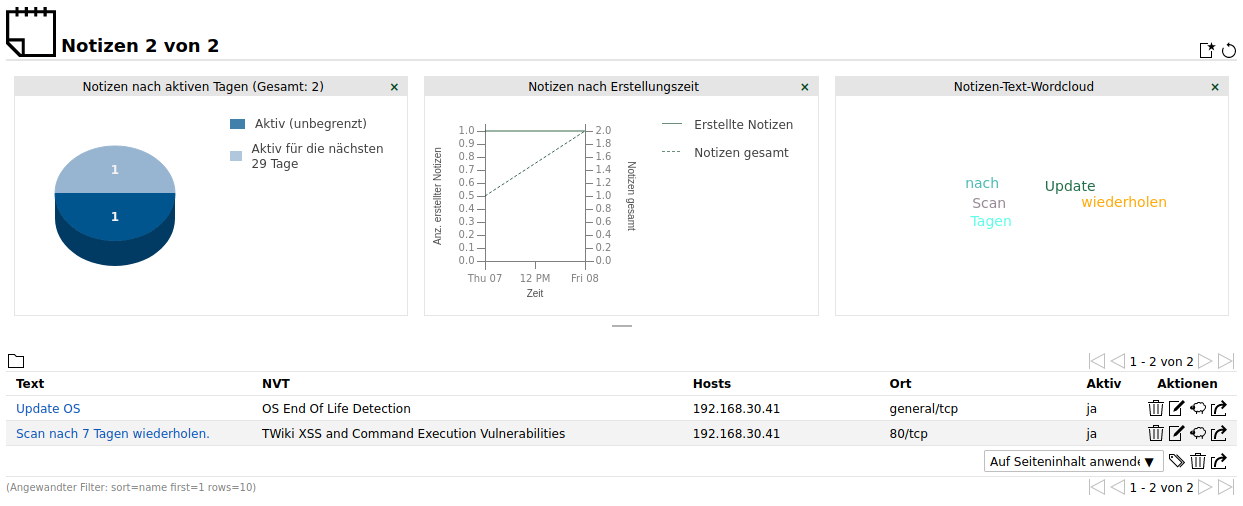

Alle vorhandenen Notizen können angezeigt werden, indem Scans > Notizen in der Menüleiste gewählt wird (siehe Abb. 10.23).

Abb. 10.23 Verwalten von Notizen¶

Für alle Notizen sind die folgenden Aktionen verfügbar:

Bemerkung

Durch Klicken auf  oder

oder  unterhalb der Liste von Notizen können mehrere Notizen zur gleichen Zeit in den Papierkorb verschoben oder exportiert werden. Die Drop-down-Liste wird genutzt, um auszuwählen, welche Notizen in den Papierkorb verschoben oder exportiert werden.

unterhalb der Liste von Notizen können mehrere Notizen zur gleichen Zeit in den Papierkorb verschoben oder exportiert werden. Die Drop-down-Liste wird genutzt, um auszuwählen, welche Notizen in den Papierkorb verschoben oder exportiert werden.

Detailseite

Durch Klicken auf den Namen einer Notiz werden Details der Notiz angezeigt. Durch Klicken auf  wird die Detailseite der Notiz geöffnet.

wird die Detailseite der Notiz geöffnet.

Die folgenden Register sind verfügbar:

- Informationen

Allgemeine Informationen über die Notiz.

- Benutzer-Tags

Zugewiesene Tags (siehe Kapitel 7.4).

- Berechtigungen

Zugewiesene Berechtigungen (siehe Kapitel 8.4).

Die folgenden Aktionen sind in der linken oberen Ecke verfügbar:

Eine neue Notiz erstellen (siehe Kapitel 10.7.1).

Eine neue Notiz erstellen (siehe Kapitel 10.7.1).

10.8 Übersteuerungen und Falsch-Positiv-Meldungen nutzen¶

Der Schweregrad eines Ergebnisses kann verändert werden. Dies wird Übersteuerung genannt.

Übersteuerungen sind insbesondere nützlich, um Ergebnisse zu verwalten, die als falsch-positiv erkannt wurden oder denen ein kritischer Schweregrad zugeordnet wurde, wobei der Schweregrad zukünftig ein anderer sein soll.

Das gleiche gilt für Ergebnisse, denen der Schweregrad Log zugeordnet wurde, die lokal aber einen höheren Schweregrad haben sollen. Dies kann auch mithilfe von Übersteuerungen verwaltet werden.

Übersteuerungen werden auch zum Verwalten vertretbarer Risiken gentuzt.

10.8.1 Eine Übersteuerung erstellen¶

10.8.1.1 Eine Übersteuerung über ein Scanergebnis erstellen¶

Übersteuerungen können auf unterschiedliche Arten erstellt werden. Der einfachste Weg ist das Erstellen über das entsprechende Scanergebnis in einem Bericht:

Scans > Berichte in der Menüleiste wählen.

Ergebnisse durch Klicken auf das Datum eines Berichts anzeigen lassen.

Register Ergebnisse wählen.

Auf ein Ergebnis in der Spalte Schwachstelle klicken.

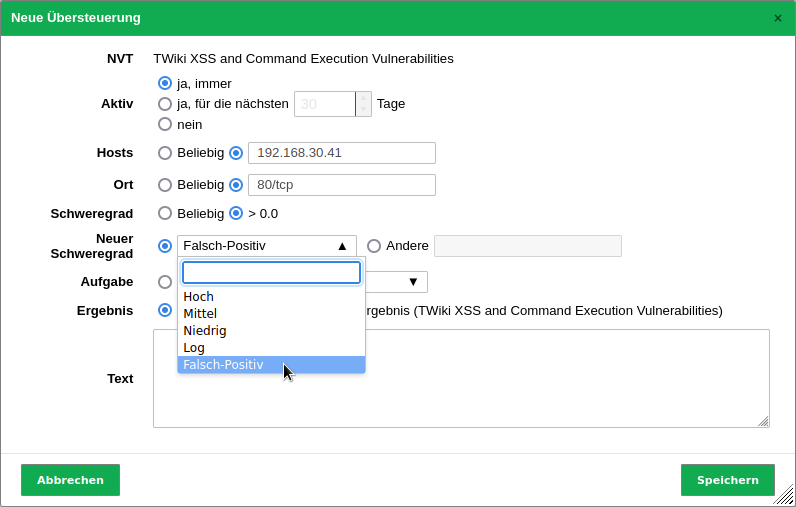

Übersteuerung definieren. Neuen Schweregrad in der Drop-down-Liste Neuer Schweregrad wählen (siehe Abb. 10.24).

Alternativ kann ein eigener neuer Schweregrad eingegeben werden. Es sind nur Zahlen zwischen

0.0und10.0mit maximal einer Dezimalstelle und einem Punkt als Dezimaltrennzeichen zulässig.

Abb. 10.24 Erstellen einer neuen Übersteuerung¶

Die folgenden Informationen können eingegeben werden:

Bemerkung

Falls die Übersteuerung über ein Scanergebnis erstellt wird, sind einige Einstellungen bereits ausgefüllt.

- NVT

VT, für den die Übersteuerung angewendet wird.

- Aktiv

Wahl, ob die Übersteuerung aktiviert werden soll. Eine Aktivierung für eine beliebige Anzahl an Tagen ist möglich.

- Hosts

Host oder Bereich von Hosts, für den das Ergebnis gefunden werden muss, damit die Übersteuerung angewendet wird.

Tipp

Es ist möglich, Bereiche von IP-Adressen oder CIDR-Blöcke einzugeben. Auf diesem Weg können Übersteuerungen für gesamte Teilnetze erstellt werden, ohne dass jeder Host in einer kommagetrennten Liste aufgeführt werden muss.

Hostbereiche werden mit einem Minus angegeben, z. B.

198.168.1.1-198.168.1.25. Bereiche größer als 4096 werden nicht unterstützt.Bemerkung

Wenn mehrere Übersteuerungen auf ein Ergebnis zutreffen, z. B. eine Übersteuerung für einen Hostbereich und eine andere für einen Host innerhalb dieses Bereichs, wird die spezifischere Übersteuerung (nach Ergebnis, Aufgabe, Port und Schweregrad) angewendet. Wenn mehrere, gleichermaßen spezifische Übersteuerungen auf ein Ergebnis zutreffen, wird die zuletzt erstellte Übersteuerung angewendet.

- Ort

Port, für den das Ergebnis gefunden werden muss, damit die Übersteuerung angewendet wird. Nur die folgenden Werte werden pro Override unterstützt:

Die Einstellung Beliebig.

Ein bestimmter Port, der als Nummer gefolgt von dem Text

/tcpoder/udpangegeben wird.Ein unbestimmter Port, der als Text

general/tcpangegeben wird.Ein unbestimmter Port, der als Text

packageangegeben wird.

- Schweregrad

Bereich des Schweregrads des VTs, für den die Übersteuerung angewendet werden soll.

- Neuer Schweregrad

Schweregrad, den der VT nach Anwenden der Übersteuerung haben soll.

Aus der Drop-down-Liste kann eine Schweregradklasse ausgewählt werden. Je nach ausgewählter Schweregradklasse ist der neue Schweregrad vordefiniert:

Hoch: 10.0

Mittel: 5.0

Niedrig: 2.0

Log: 0.0

Falsch-Positiv

Alternativ kann ein eigener neuer Schweregrad im Eingabefeld Andere eingegeben werden. Es sind nur Zahlen zwischen

0.0und10.0mit maximal einer Dezimalstelle und einem Punkt als Dezimaltrennzeichen zulässig.- Aufgabe

Wahl der Aufgaben, für die die Übersteuerung angewendet werden soll.

- Ergebnis

Wahl der Ergebnisse, für die die Übersteuerung angewendet werden soll.

Bemerkung

Falls die Übersteuerung auf zukünftige Berichte angewendet werden soll, muss der Radiobutton Beliebig gewählt werden.

- Text

Ein Text, der die Übersteuerung ausführlicher beschreibt.

Auf Speichern klicken.

Bemerkung

Falls mehrere Übersteuerungen für denselben VT im selben Bericht angewendet werden, wird die neueste Übersteuerung genutzt und angewendet.

10.8.1.2 Eine Übersteuerung auf der Seite Übersteuerungen erstellen¶

Übersteuerungen können auch auf der Seite Übersteuerungen erstellt werden:

Scans > Übersteuerungen in der Menüleiste wählen.

ID des VTs in das Eingabefeld NVT-OID eingeben.

Übersteuerung definieren.

Bemerkung

Für die Informationen, die in die Eingabefelder eingegeben werden müssen, siehe Kapitel 10.8.1.1.

Neuen Schweregrad in der Drop-down-Liste Neuer Schweregrad wählen.

Alternativ kann ein eigener neuer Schweregrad im Eingabefeld Andere eingegeben werden. Es sind nur Zahlen zwischen

0.0und10.0mit maximal einer Dezimalstelle und einem Punkt als Dezimaltrennzeichen zulässig.Auf Speichern klicken.

10.8.2 Übersteuerungen verwalten¶

Listenseite

Alle vorhandenen Übersteuerungen können angezeigt werden, indem Scans > Übersteuerungen in der Menüleiste gewählt wird.

Für alle Übersteuerungen sind die folgenden Aktionen verfügbar:

Bemerkung

Durch Klicken auf  oder

oder  unterhalb der Liste von Übersteuerungen können mehrere Übersteuerungen zur gleichen Zeit in den Papierkorb verschoben oder exportiert werden. Die Drop-down-Liste wird genutzt, um auszuwählen, welche Übersteuerungen in den Papierkorb verschoben oder exportiert werden.

unterhalb der Liste von Übersteuerungen können mehrere Übersteuerungen zur gleichen Zeit in den Papierkorb verschoben oder exportiert werden. Die Drop-down-Liste wird genutzt, um auszuwählen, welche Übersteuerungen in den Papierkorb verschoben oder exportiert werden.

Detailseite

Durch Klicken auf den Namen einer Übersteuerung werden Details der Übersteuerung angezeigt. Durch Klicken auf  wird die Detailseite der Übersteuerung geöffnet.

wird die Detailseite der Übersteuerung geöffnet.

Die folgenden Register sind verfügbar:

- Informationen

Allgemeine Informationen über die Übersteuerung.

- Benutzer-Tags

Zugewiesene Tags (siehe Kapitel 7.4).

- Berechtigungen

Zugewiesene Berechtigungen (siehe Kapitel 8.4).

Die folgenden Aktionen sind in der linken oberen Ecke verfügbar:

Eine neue Übersteuerung erstellen (siehe Kapitel 10.8.1).

Eine neue Übersteuerung erstellen (siehe Kapitel 10.8.1).

10.8.3 Übersteuerungen aktivieren und deaktivieren¶

Falls Übersteuerungen die Anzeige der Ergebnisse ändern, können die Übersteuerungen aktiviert oder deaktiviert werden.

Dies wird durch Anpassen des Filters wie folgt durchgeführt:

Übersteuerungen durch Wählen des Radiobuttons Ja für Übersteuerungen anwenden aktivieren.

Radiobutton Nein für Übersteuerungen anwenden wählen, um Übersteuerungen zu deaktivieren.

Aktualisieren klicken.

Tipp

Übersteuerungen können in exportierten Berichten gekennzeichnet werden (siehe Kapitel 10.2.2).