12. Compliance-Scans und besondere Scans durchführen¶

In der Informationstechnologie (IT) ist die Compliance der Hauptansatz für Unternehmen, um ihre Informationen und Vermögenswerte geschützt und sicher zu verwahren.

Mit zunehmender Cyberkriminalität sehen Regierungen die Notwendigkeit, die Identitäten und Vermögen ihrer Bürger zu schützen. Dazu werden Vorschriften und Verordnungen zum Schutz der Privatsphäre und der IT-Sicherheit aufgestellt. Einrichtungen für die Informationssicherheit, wie die Information Systems Audit and Control Association (ISACA) und die Internationale Organisation für Normung (ISO) veröffentlichen IT-Sicherheitsstandards, -rahmenpläne und -leitfäden.

Für diese Standards, Rahmenpläne und Richtlinien müssen Unternehmen entsprechende Schutzmaßnahmen einrichten, um sich selbst und ihre Informationsbestände vor Angriffen zu schützen. Für die Implementierung muss das Unternehmen einen IT-Sicherheitsrahmenplan erstellen, der Richtlinien, Standards, Baselines, Leitfäden und detaillierte Vorgänge enthält.

Schwachstellenbewertungssysteme wie der Greenbone Security Manager (GSM) können IT-Sicherheitsexperten dabei unterstützen, ihre Schutzmaßnahmen auf die oben genannten Standards, Rahmenpläne und Leitfäden zu prüfen.

Der GSM unterstützt das Durchführen von Audits, basierend auf Richtlinien

Die Kapitel 12.4, 12.5, 12.6, 12.7, 12.8 und 12.9 zeigen einige Beispiele für Richtlinienaudits.

Die in diesen Kapiteln genutzten Richtlinien können unter https://download.greenbone.net/scanconfigs/ heruntergeladen werden.

Bemerkung

Falls eine Richtlinie nicht verfügbar ist, kann der Greenbone Networks Support (support@greenbone.net) kontaktiert werden.

12.1. Richtlinien konfigurieren und verwalten¶

Richtlinien sind Scan-Konfigurationen mit der Kennzeichnung Richtlinie.

Einige Richtlinien stehen unter https://download.greenbone.net/scanconfigs/ zum Herunterladen zur Verfügung. Anschließend können diese Richtlinien importiert werden (siehe Kapitel 12.1.2).

12.1.1. Eine Richtlinie erstellen¶

Eine neue Richtlinie kann wie folgt erstellt werden:

Resilience > Compliance Richtlinien in der Menüleiste wählen.

Neue Richtlinie durch Klicken auf

erstellen.

erstellen.Bemerkung

Alternativ kann eine Richtlinie importiert werden (siehe Kapitel 12.1.2).

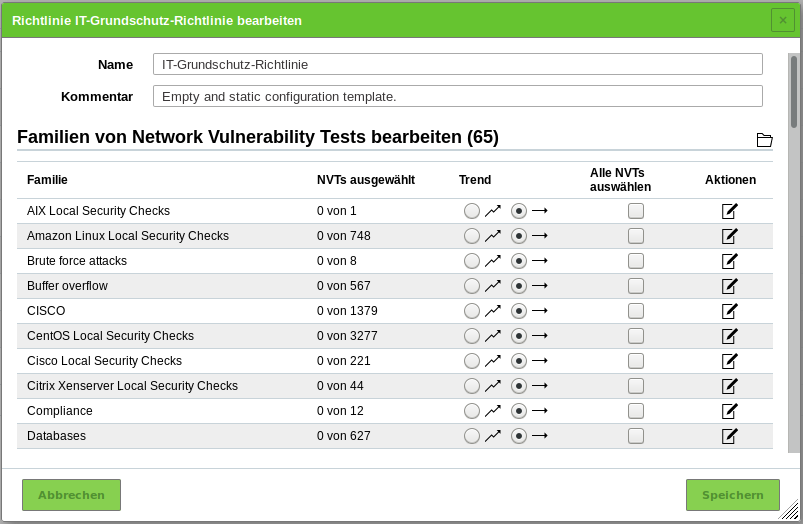

Namen der Richtlinie in das Eingabefeld Name eingeben (siehe Abb. 12.1).

Auf Speichern klicken.

→ Die Richtlinie wird erstellt und auf der Seite Richtlinien angezeigt.

Im Abschnitt Familien von Network Vulnerability Tests bearbeiten den Radiobutton

wählen, falls neue NVT-Familien automatisch hinzugefügt und aktiviert werden soll (siehe Abb. 12.2).

wählen, falls neue NVT-Familien automatisch hinzugefügt und aktiviert werden soll (siehe Abb. 12.2).Im Abschnitt Familien von Network Vulnerability Tests bearbeiten die Checkboxen Alle NVTs auswählen aktivieren, falls alle NVTs einer Familie aktiviert werden sollen.

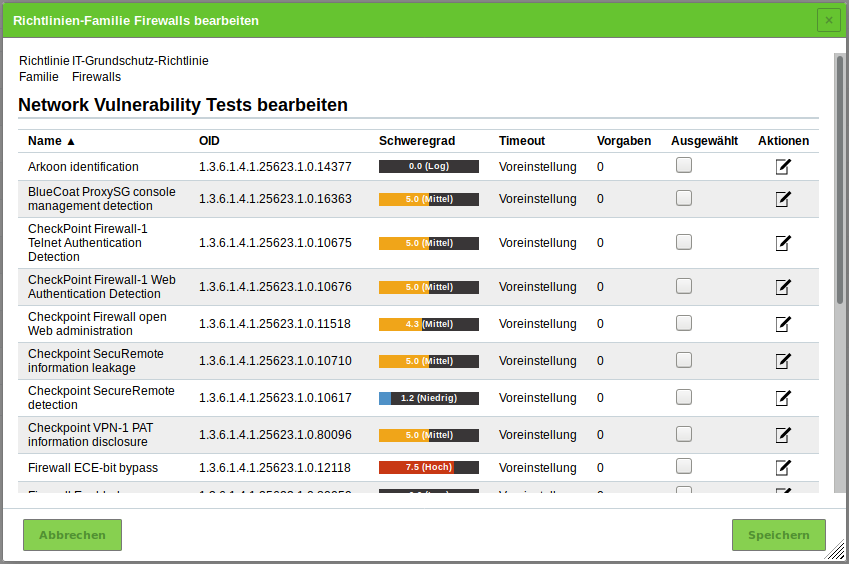

Für eine NVT-Familie auf

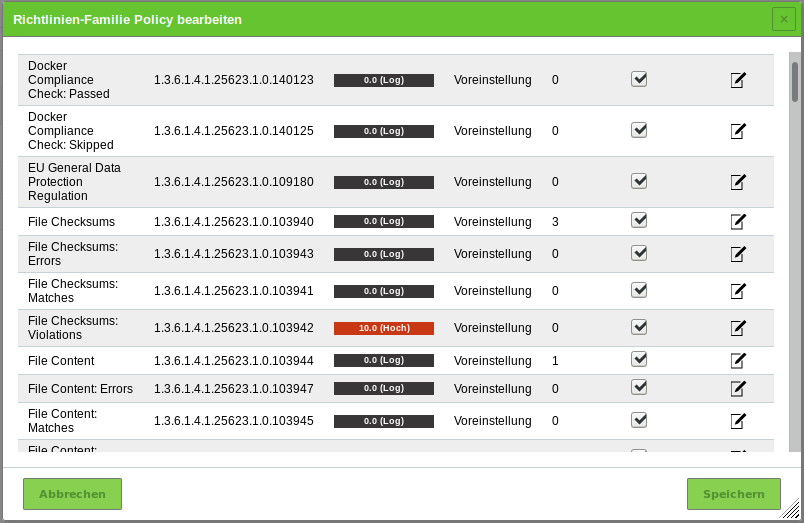

klicken, um sie zu bearbeiten (siehe Abb. 12.3).

klicken, um sie zu bearbeiten (siehe Abb. 12.3).Die Checkboxen der NVTs, die aktiviert werden sollen, in der Spalte Ausgewählt aktivieren.

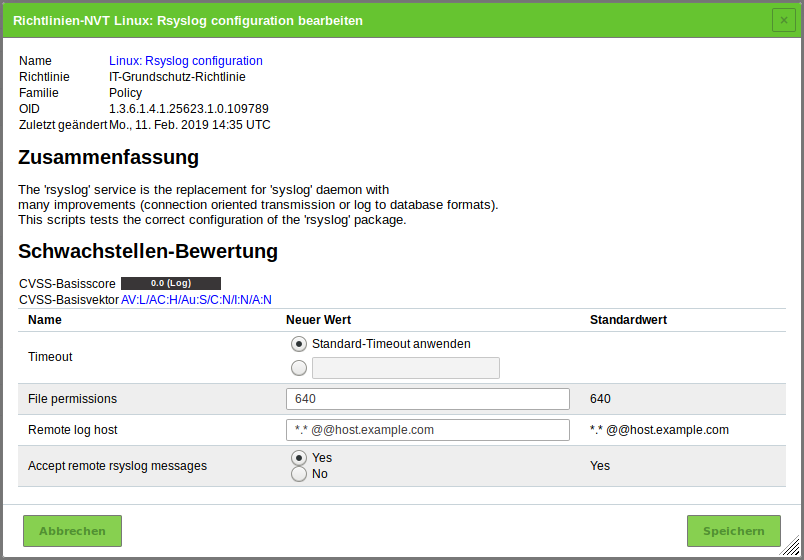

Für einen NVT auf

klicken, um ihn zu bearbeiten (siehe Abb. 12.4).

klicken, um ihn zu bearbeiten (siehe Abb. 12.4).Bemerkung

Falls systemspezifische NVTs der NVT-Familie Policy genutzt werden (z. B. beginnend mit „Linux“, „Microsoft Windows“, „Microsoft Office“), muss der Radiobutton Ja für Verbose Policy Controls im NVT Compliance Tests (NVT-Familie Compliance) gewählt werden.

Bemerkung

Falls das Bearbeiten eines NVT das Hochladen einer Textdatei beinhaltet, sollte die Datei mit UTF-8 codiert sein.

Auf Speichern klicken, um den NVT zu speichern.

Auf Speichern klicken, um die NVT-Familie zu speichern.

Optional: Scanner-Vorgaben bearbeiten (siehe Kapitel 10.9.4).

Optional: NVT-Vorgaben bearbeiten (siehe Kapitel 10.9.5).

Auf Speichern klicken, um die Richtlinie zu speichern.

12.1.2. Eine Richtlinie importieren¶

Bemerkung

Einige Richtlinien stehen unter https://download.greenbone.net/scanconfigs/ zum Herunterladen und anschließenden Importieren bereit.

Eine Richtlinie kann wie folgt importiert werden:

Resilience > Compliance Richtlinien in der Menüleiste wählen.

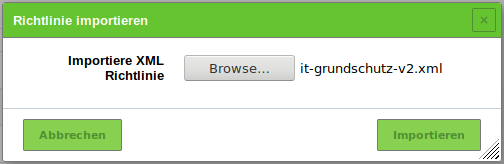

Auf Browse… klicken und die XML-Datei der Richtlinie wählen (siehe Abb. 12.5).

Auf Importieren klicken.

Bemerkung

Falls der Name der importierten Richtlinie bereits vorhanden ist, wird ein Zusatz an den Namen angehängt.

→ Die importierte Richtlinie wird auf der Seite Richtlinien angezeigt.

Schritte 5 bis 15 aus Kapitel 12.1.1 durchführen, um die Richtlinie zu bearbeiten.

12.1.3. Richtlinien verwalten¶

Listenseite

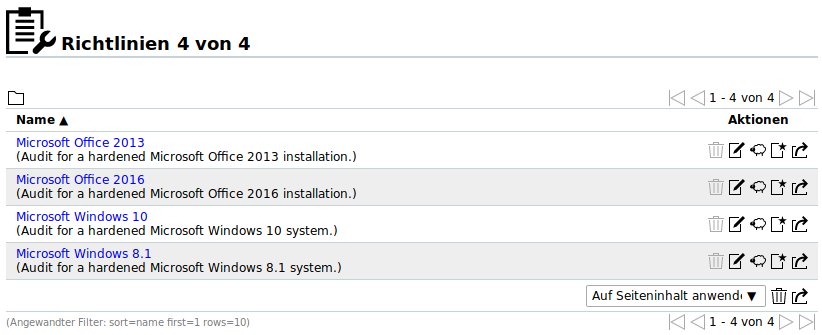

Alle vorhandenen Richtlinien können angezeigt werden, indem Resilience > Compliance Richtlinien in der Menüleiste gewählt wird (siehe Abb. 12.6).

Für alle Richtlinien werden die folgenden Informationen angezeigt:

- Name

- Name der Richtlinie.

Für alle Richtlinien sind die folgenden Aktionen verfügbar:

Die Richtlinie löschen. Nur selbst erstellte Richtlinien, die aktuell nicht genutzt werden, können gelöscht werden.

Die Richtlinie löschen. Nur selbst erstellte Richtlinien, die aktuell nicht genutzt werden, können gelöscht werden. Die Richtlinie bearbeiten. Nur selbst erstellte Richtlinien, die aktuell nicht genutzt werden, können bearbeitet werden.

Die Richtlinie bearbeiten. Nur selbst erstellte Richtlinien, die aktuell nicht genutzt werden, können bearbeitet werden. Die Richtlinie klonen.

Die Richtlinie klonen. Ein neues Audit für die Richtlinie erstellen (siehe Kapitel 12.2.1.2).

Ein neues Audit für die Richtlinie erstellen (siehe Kapitel 12.2.1.2). Die Richtlinie als XML-Datei exportieren.

Die Richtlinie als XML-Datei exportieren.

Bemerkung

Durch Klicken auf  oder

oder  unterhalb der Liste von Richtlinien können mehrere Richtlinien zur gleichen Zeit gelöscht oder exportiert werden. Die Drop-down-Liste wird genutzt, um auszuwählen, welche Scan-Konfigurationen gelöscht oder exportiert werden.

unterhalb der Liste von Richtlinien können mehrere Richtlinien zur gleichen Zeit gelöscht oder exportiert werden. Die Drop-down-Liste wird genutzt, um auszuwählen, welche Scan-Konfigurationen gelöscht oder exportiert werden.

Detailseite

Durch Klicken auf den Namen einer Richtlinie werden Details der Richtlinie angezeigt. Durch Klicken auf  wird die Detailseite der Richtlinie geöffnet.

wird die Detailseite der Richtlinie geöffnet.

Die folgenden Register sind verfügbar:

- Informationen

- Allgemeine Informationen über die Richtlinie.

- Scanner-Vorgaben

- Alle Scanner-Vorgaben für die Richtlinie mit aktuellen und Standardwerten

- NVT-Familien

- Alle NVT-Familien für die Richtlinie mit der Anzahl aktivierter NVTs und dem Trend.

- NVT-Vorgaben

- Alle NVT-Vorgaben für die Richtlinie.

- Berechtigungen

- Zugewiesene Berechtigungen (siehe Kapitel 9.4).

Die folgenden Aktionen sind in der linken oberen Ecke verfügbar:

Das entsprechende Kapitel im Anwenderhandbuch öffnen.

Das entsprechende Kapitel im Anwenderhandbuch öffnen. Die Listenseite mit allen Richtlinien anzeigen.

Die Listenseite mit allen Richtlinien anzeigen. Eine neue Richtlinie erstellen (siehe Kapitel 12.1.1).

Eine neue Richtlinie erstellen (siehe Kapitel 12.1.1). Die Richtlinie klonen.

Die Richtlinie klonen. Die Richtlinie bearbeiten. Nur selbst erstellte Richtlinien, die aktuell nicht genutzt werden, können bearbeitet werden.

Die Richtlinie bearbeiten. Nur selbst erstellte Richtlinien, die aktuell nicht genutzt werden, können bearbeitet werden. Die Richtlinie löschen. Nur selbst erstellte Richtlinien, die aktuell nicht genutzt werden, können gelöscht werden.

Die Richtlinie löschen. Nur selbst erstellte Richtlinien, die aktuell nicht genutzt werden, können gelöscht werden. Die Richtlinie als XML-Datei exportieren.

Die Richtlinie als XML-Datei exportieren. Eine Richtlinie importieren (siehe Kapitel 12.1.2).

Eine Richtlinie importieren (siehe Kapitel 12.1.2).

12.2. Audits konfigurieren und verwalten¶

Audits sind Scanaufgaben mit der Kennzeichnung Audit.

12.2.1. Ein Audit erstellen¶

12.2.1.1. Ein Audit auf der Seite Audits erstellen¶

Ein Audit kann auf der Seite Audits wie folgt erstellt werden:

Resilience > Compliance Audits in der Menüleiste wählen.

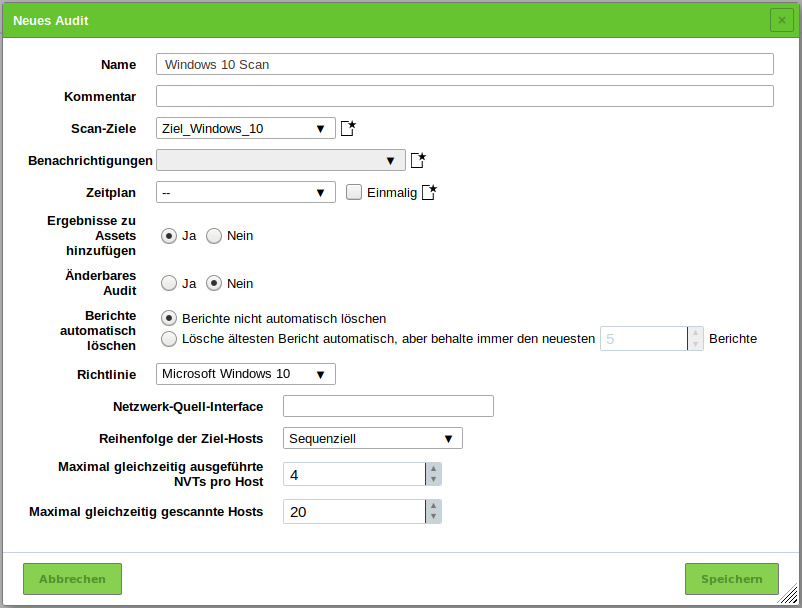

Audit definieren (siehe Abb. 12.7).

Auf Speichern klicken.

→ Das Audit wird erstellt und auf der Seite Audits angezeigt.

Die folgenden Informationen können eingegeben werden:

- Name

- Der Name kann frei gewählt werden. Falls möglich, sollte ein aussagekräftiger Name gewählt werden.

- Kommentar

- Der optionale Kommentar erlaubt es, Hintergrundinformationen festzuhalten. Diese erleichtern später das Verständnis des konfigurierten Audits.

- Scan-Ziele

Zuvor konfiguriertes Ziel aus der Drop-down-Liste wählen (siehe Kapitel 10.2.1).

Zusätzlich kann das Ziel durch Klicken auf

neben der Drop-down-Liste erstellt werden.

neben der Drop-down-Liste erstellt werden.- Benachrichtigungen

Zuvor konfigurierte Benachrichtigung aus der Drop-down-Liste wählen (siehe Kapitel 10.12). Statusänderungen des Audits können über E-Mail, System-Logger, HTTP oder einen Konnektor mitgeteilt werden.

Zusätzlich kann eine Benachrichtigung durch Klicken auf

neben der Drop-down-Liste erstellt werden.

neben der Drop-down-Liste erstellt werden.- Zeitplan

Zuvor konfigurierten Zeitplan aus der Drop-down-Liste wählen (siehe Kapitel 10.10). Das Audit kann einmalig oder wiederholt zu einer festgelegten Zeit, z. B. jeden Montagmorgen um 6:00, durchgeführt werden.

Zusätzlich kann ein Zeitplan durch Klicken auf

neben der Drop-down-Liste erstellt werden.

neben der Drop-down-Liste erstellt werden.- Ergebnisse zu Assets hinzufügen

- Das Auswählen dieser Option macht die Systeme automatisch für die Assetverwaltung des GSMs verfügbar (siehe Kapitel 13). Diese Auswahl kann später geändert werden.

- Änderbares Audit

- Verändern des Audits erlauben, auch wenn bereits Berichte erstellt wurden. Die Übereinstimmung zwischen den Berichten kann nicht garantiert werden, falls Audits verändert werden.

- Berichte automatisch löschen

- Diese Option löscht alte Berichte automatisch. Die maximale Anzahl an gespeicherten Berichten kann konfiguriert werden. Falls das Maximum überschritten wird, wird der älteste Bericht automatisch gelöscht. Die Werkseinstellung ist Berichte nicht automatisch löschen.

- Richtlinie

- Der GSM besitzt vier vorkonfigurierte Richtlinien.

- Netzwerk-Quell-Interface

- Hier kann die Quellschnittstelle des GSMs für den Scan gewählt werden.

- Reihenfolge der Ziel-Hosts

Auswählen, wie der angegebene Netzwerkbereich gescannt werden soll. Die Möglichkeiten sind:

- Sequenziell

- Zufällig

- Rückwärts

Dies ist interessant, falls ein Netzwerk, z. B. 192.168.0.0/24, gescannt wird, welches viele Systeme am Anfang oder am Ende des IP-Adressbereichs hat. Mit der Auswahl von Random ist die Anzeige des Fortschritts aussagekräftiger.

- Maximal gleichzeitig ausgeführte NVTs pro Host/Maximal gleichzeitig gescannte Hosts

- Auswahl der Geschwindigkeit des Scans auf einem Host. Die Standardwerte sind bewusst gewählt. Falls mehrere NTVs gleichzeitig auf einem System laufen oder mehrere Systeme zur gleichen Zeit gescannt werden, könnte der Scan negative Auswirkungen auf die Leistung der gescannten Systeme, des Netzwerks oder des GSMs selbst haben. Die Werte „maxhosts“ und „maxchecks“ können optimiert werden.

12.2.1.2. Ein Audit über eine Richtlinie erstellen¶

Ein Audit kann wie folgt direkt für eine Richtlinie erstellt werden:

Resilience > Compliance Richtlinien in der Menüleiste wählen.

In der Zeile der gewünschten Richtlinie auf

klicken.

klicken.→ Die Richtlinie ist bereits in der Drop-down-Liste Richtlinie ausgewählt.

Audit definieren.

Tipp

Für die Informationen, die in die Eingabefelder eingegeben werden müssen, siehe Kapitel 12.2.1.1.

Auf Speichern klicken.

→ Das Audit wird erstellt und auf der Seite Audits angezeigt.

12.2.2. Ein Audit starten¶

In der Zeile des neu erstellten Audits auf  klicken.

klicken.

Bemerkung

Für Audits mit Zeitplan wird  angezeigt. Das Audit startet zu der Zeit, die im Zeitplan festgelegt wurde (siehe Kapitel 10.10)

angezeigt. Das Audit startet zu der Zeit, die im Zeitplan festgelegt wurde (siehe Kapitel 10.10)

→ Der Scan wird ausgeführt. Für den Status eines Audits siehe Kapitel 12.2.3.

Tipp

Sobald ein Audit gestartet wurde, kann der Bericht des Audits durch Klicken auf den Balken in der Spalte Status angezeigt werden. Für das Lesen, Verwalten und Herunterladen von Berichten siehe Kapitel 11.

Sobald sich der Status zu Abgeschlossen ändert, ist der gesamte Bericht verfügbar. Zu jeder Zeit können Zwischenergebnisse angesehen werden (siehe Kapitel 11.2.1).

Bemerkung

Die Fertigstellung des Scans kann einige Zeit in Anspruch nehmen. Die Seite aktualisiert automatisch, falls neue Daten verfügbar sind.

12.2.3. Audits verwalten¶

Listenseite

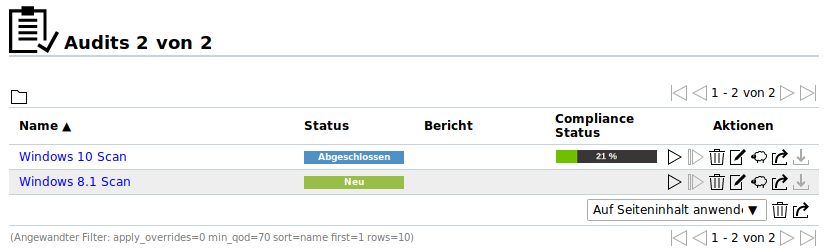

Alle vorhandenen Audits können angezeigt werden, indem Resilience > Compliance Audits in der Menüleiste gewählt wird (siehe Abb. 12.8).

Für alle Audits werden die folgenden Informationen angezeigt:

- Name

Name des Audits. Die folgenden Icons könnten angezeigt werden:

Das Audit ist als änderbar gekennzeichnet. Einige Einstellungen, die sonst gesperrt wären, sobald ein Bericht vorhanden ist, können bearbeitet werden.

Das Audit ist als änderbar gekennzeichnet. Einige Einstellungen, die sonst gesperrt wären, sobald ein Bericht vorhanden ist, können bearbeitet werden. Das Audit ist für die Durchführung auf einem Remote-Scanner konfiguriert (siehe Kapitel 16).

Das Audit ist für die Durchführung auf einem Remote-Scanner konfiguriert (siehe Kapitel 16). Das Audit ist für einen oder mehrere andere Benutzer sichtbar.

Das Audit ist für einen oder mehrere andere Benutzer sichtbar.- Status

Aktueller Status des Audits. Die folgenden Statusbalken sind möglich:

Das Audit wurde noch nicht ausgeführt, seitdem es erstellt wurde.

Das Audit wurde noch nicht ausgeführt, seitdem es erstellt wurde. Das Audit wurde gerade gestartet. Der GSM bereitet den Scan vor.

Das Audit wurde gerade gestartet. Der GSM bereitet den Scan vor. Das Audit wird gerade ausgeführt. Die Prozentangabe basiert auf der Anzahl ausgeführter NVTs auf den gewählten Hosts. Aus diesem Grund hängt der Wert nicht zwingend mit der bereits verstrichenen Zeit zusammen.

Das Audit wird gerade ausgeführt. Die Prozentangabe basiert auf der Anzahl ausgeführter NVTs auf den gewählten Hosts. Aus diesem Grund hängt der Wert nicht zwingend mit der bereits verstrichenen Zeit zusammen. Das Audit wurde gelöscht. Der tatsächliche Löschvorgang kann einige Zeit dauern, da Berichte ebenfalls gelöscht werden müssen.

Das Audit wurde gelöscht. Der tatsächliche Löschvorgang kann einige Zeit dauern, da Berichte ebenfalls gelöscht werden müssen. Das Audit wurde vor Kurzem aufgefordert, zu stoppen. Die Scanmaschine hat noch nicht auf die Anfrage reagiert.

Das Audit wurde vor Kurzem aufgefordert, zu stoppen. Die Scanmaschine hat noch nicht auf die Anfrage reagiert. Das Audit wurde gestoppt. Der neueste Bericht ist möglicherweise noch nicht komplett. Andere Gründe für diesen Status können der Reboot des GSMs oder ein Stromausfall sein. Nach dem Neustart des Scanners wird das Audit automatisch fortgesetzt.

Das Audit wurde gestoppt. Der neueste Bericht ist möglicherweise noch nicht komplett. Andere Gründe für diesen Status können der Reboot des GSMs oder ein Stromausfall sein. Nach dem Neustart des Scanners wird das Audit automatisch fortgesetzt. Das Audit wurde gerade fortgesetzt. Der GSM bereitet den Scan vor.

Das Audit wurde gerade fortgesetzt. Der GSM bereitet den Scan vor.Beim Fortsetzen eines Scans werden alle nicht abgeschlossenen Hosts komplett aufs Neue gescannt. Die Daten der bereits vollständig gescannten Hosts bleiben erhalten.

Ein Fehler ist aufgetreten und das Audit wurde unterbrochen. Der neueste Bericht ist möglicherweise noch nicht komplett oder fehlt vollständig.

Ein Fehler ist aufgetreten und das Audit wurde unterbrochen. Der neueste Bericht ist möglicherweise noch nicht komplett oder fehlt vollständig.- Bericht

- Datum und Zeit des neuesten Berichts. Durch Klicken auf die Angabe wird die Detailseite des neuesten Berichts geöffnet.

- Compliance Status

- Anforderungen, die als konform erkannt wurden im Verhältnis zu Anforderungen, die als nicht konform erkannt wurden (in Prozent).

Für alle Audits sind die folgenden Aktionen verfügbar:

Das Audit starten. Nur Audits, die aktuell nicht ausgeführt werden, können gestartet werden.

Das Audit starten. Nur Audits, die aktuell nicht ausgeführt werden, können gestartet werden. Das aktuell ausgeführte Audit stoppen. Alle gefundenen Ergebnisse werden in der Datenbank gespeichert.

Das aktuell ausgeführte Audit stoppen. Alle gefundenen Ergebnisse werden in der Datenbank gespeichert. Die Details des zugewiesenen Zeitplans anzeigen (nur für Audits mit Zeitplan verfügbar, siehe Kapitel 10.10).

Die Details des zugewiesenen Zeitplans anzeigen (nur für Audits mit Zeitplan verfügbar, siehe Kapitel 10.10). Das gestoppte Audit fortsetzen. Alle nicht abgeschlossenen Hosts werden komplett aufs Neue gescannt. Die Daten der bereits vollständig gescannten Hosts bleiben erhalten.

Das gestoppte Audit fortsetzen. Alle nicht abgeschlossenen Hosts werden komplett aufs Neue gescannt. Die Daten der bereits vollständig gescannten Hosts bleiben erhalten. Das Audit löschen.

Das Audit löschen. Das Audit bearbeiten.

Das Audit bearbeiten. Das Audit klonen.

Das Audit klonen. Das Audit als XML-Datei exportieren.

Das Audit als XML-Datei exportieren. Den Bericht des Audits als XML-Datei herunterladen.

Den Bericht des Audits als XML-Datei herunterladen.

Bemerkung

Durch Klicken auf  oder

oder  unterhalb der Liste von Audits können mehrere Audits zur gleichen Zeit gelöscht oder exportiert werden. Die Drop-down-Liste wird genutzt, um auszuwählen, welche Audits gelöscht oder exportiert werden.

unterhalb der Liste von Audits können mehrere Audits zur gleichen Zeit gelöscht oder exportiert werden. Die Drop-down-Liste wird genutzt, um auszuwählen, welche Audits gelöscht oder exportiert werden.

Detailseite

Durch Klicken auf den Namen eines Audits werden Details des Audits angezeigt. Durch Klicken auf  wird die Detailseite des Audits geöffnet.

wird die Detailseite des Audits geöffnet.

Die folgenden Register sind verfügbar:

- Informationen

- Allgemeine Informationen über das Audit.

- Berechtigungen

- Zugewiesene Berechtigungen (siehe Kapitel 9.4).

Die folgenden Aktionen sind in der linken oberen Ecke verfügbar:

Das entsprechende Kapitel im Anwenderhandbuch öffnen.

Das entsprechende Kapitel im Anwenderhandbuch öffnen. Die Listenseite mit allen Audits anzeigen.

Die Listenseite mit allen Audits anzeigen. Ein neues Audit erstellen (siehe Kapitel 12.2.1.1).

Ein neues Audit erstellen (siehe Kapitel 12.2.1.1). Das Audit klonen.

Das Audit klonen. Das Audit bearbeiten.

Das Audit bearbeiten. Das Audit löschen.

Das Audit löschen. Das Audit als XML-Datei exportieren.

Das Audit als XML-Datei exportieren. Das Audit starten. Nur Audits, die aktuell nicht ausgeführt werden, können gestartet werden.

Das Audit starten. Nur Audits, die aktuell nicht ausgeführt werden, können gestartet werden. Das aktuell ausgeführte Audit stoppen. Alle gefundenen Ergebnisse werden in der Datenbank gespeichert.

Das aktuell ausgeführte Audit stoppen. Alle gefundenen Ergebnisse werden in der Datenbank gespeichert. Das gestoppte Audit fortsetzen. Alle nicht abgeschlossenen Hosts werden komplett aufs Neue gescannt. Die Daten der bereits vollständig gescannten Hosts bleiben erhalten.

Das gestoppte Audit fortsetzen. Alle nicht abgeschlossenen Hosts werden komplett aufs Neue gescannt. Die Daten der bereits vollständig gescannten Hosts bleiben erhalten. Den letzten Bericht des Audits oder alle Berichte des Audits anzeigen.

Den letzten Bericht des Audits oder alle Berichte des Audits anzeigen. Die Ergebnisse des Audits anzeigen.

Die Ergebnisse des Audits anzeigen.

12.3. Richtlinienberichte nutzen und verwalten¶

Berichte für Audits sind den Berichten aller anderen Aufgaben ähnlich.

Nach dem Starten eines Scans kann der Bericht der bis dahin gefundenen Ergebnisse angesehen werden. Wenn der Scan abgeschlossen ist, ändert sich der Status zu Abgeschlossen und keine weiteren Ergebnisse werden hinzugefügt.

12.3.1. Einen Richtlinienbericht nutzen¶

Ein Richtlinienbericht kann auf die gleiche Weise wie jeder andere Bericht genutzt werden. Kapitel 11.2 enthält Informationen über das Lesen, Interpretieren, Filtern, Exportieren, Importieren und Vergleichen von Berichten.

Für weitere Informationen über Ergebnisse und Schwachstellen siehe Kapitel 11.3 und 11.4.

12.3.2. Einen Richtlinienbericht exportieren¶

Bemerkung

Ein Richtlinienbericht hat immer das Berichtformat Greenbone Compliance Report PDF (GCR PDF). Das Ändern des Berichtformats ist nicht möglich.

Zusätzlich kann der Bericht von der Seite Audits wie folgt heruntergeladen werden:

12.4. Allgemeine Richtlinienscans¶

Beim Durchführen von Richtlinienscans gibt es vier Gruppen von NVTs in der NVT-Familie Policy, die entsprechend konfiguriert werden können.

Mindestens zwei dieser vier Richtlinien-NVTs werden benötigt, um einen Richtlinienscan durchzuführen.

Die vier NVT-Arten sind:

- Basis

- Dieser NVT führt den eigentlichen Scan der Richtlinie durch.

- Errors

- Dieser NVT fasst alle Elemente zusammen, in denen beim Ausführen des Basis-NVTs Fehler auftraten.

- Matches

- Dieser NVT fasst alle Elemente zusammen, auf die die vom Basis-NVT ausgeführten Prüfungen zutreffen.

- Violations

- Dieser NVT fasst alle Elemente zusammen, auf die die vom Basis-NVT ausgeführten Prüfungen nicht zutreffen.

Bemerkung

Der Basis-NVT muss für einen Richtliniencheck immer gewählt werden, da er die eigentliche Prüfung durchführt. Die andren drei NVTs können entsprechend der Anforderungen gewählt werden. Falls beispielsweise das Erkennen von Mustern nicht von Bedeutung ist, sollte zusätzlich nur ein NVT der Art Violations gewählt werden.

12.4.1. Dateiinhalt prüfen¶

Prüfungen des Dateiinhalts gehören zu den Richtlinienprüfungen, die nicht explizit nach Schwachstellen suchen, sondern die Erfüllung von Dateiinhalten (z. B. Konfigurationsdateien) bezüglich bestimmter Vorgaben kontrollieren.

Der GSM stellt ein Richtlinienmodul bereit, um zu prüfen, ob der Dateiinhalt mit einer gegebenen Richtlinie übereinstimmt.

Im Allgemeinen ist dies ein authentifizierter Scan, was bedeutet, dass sich die Scanmaschine in das Zielsystem einloggen muss, um die Prüfung durchzuführen (siehe Kapitel 10.3).

Die Prüfung des Dateiinhalts kann nur auf Systemen durchgeführt werden, die den Befehl grep unterstützen. Dabei handelt es sich meist um Linux oder Linux-ähnliche Systeme.

Vier unterschiedliche NVTs der NVT-Familie Policy bieten die Prüfung des Dateiinhalts:

- File Content: Dieser NVT führt die eigentliche Prüfung des Dateiinhalts durch.

- File Content: Errors: Dieser NVT zeigt die Dateien, in denen Fehler auftraten (z. B. die Datei wurde nicht auf dem Zielsystem gefunden).

- File Content: Matches: Dieser NVT zeigt die Muster und Dateien, die die Prüfung des Dateiinhalts bestanden haben (die vorgegebenen Muster stimmen in der Datei überein).

- File Content: Violations: Dieser NVT zeigt die Muster und Dateien, die die Prüfung des Dateiinhalts nicht bestanden haben (die vorgegebenen Muster stimmen in der Datei nicht überein).

12.4.1.1. Muster des Dateiinhalts prüfen¶

- Referenzdatei mit den zu prüfenden Mustern erstellen. Folgend ist ein Beispiel:

filename|pattern|presence/absence

/tmp/filecontent_test|^paramter1=true.*$|presence

/tmp/filecontent_test|^paramter2=true.*$|presence

/tmp/filecontent_test|^paramter3=true.*$|absence

/tmp/filecontent_test_notthere|^paramter3=true.*$|absence

Bemerkung

Die Datei muss die Zeile filename|pattern|presence/absence enthalten.

Die nachfolgenden Zeilen enthalten jeweils einen Prüfeintrag.

Jede Zeile enthält drei Felder, die durch | getrennt sind.

Das erste Feld enthält den Pfad und Dateinamen, das zweite Feld enthält das zu prüfende Muster (als regulären Ausdruck) und das dritte Feld gibt an, ob das Muster vorhanden sein muss oder nicht vorhanden sein darf.

Im Abschnitt Familien von Network Vulnerability Tests bearbeiten für die NVT-Familie Policy auf

klicken.

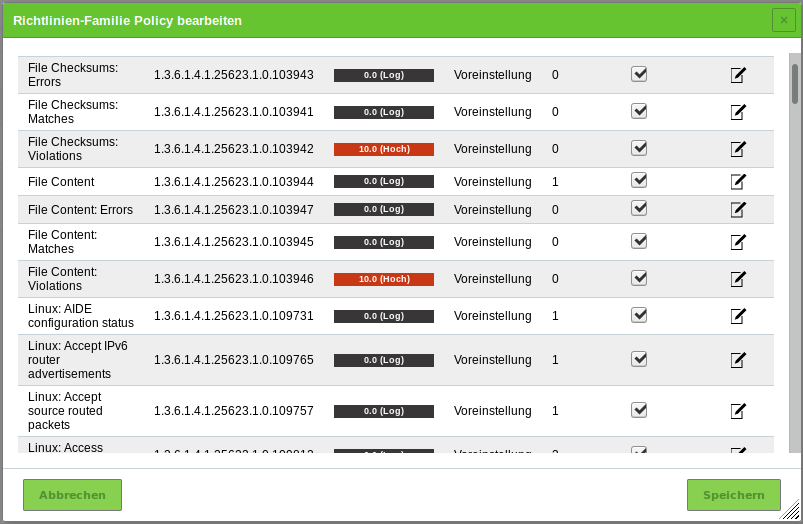

klicken.→ Alle NVTs, die eine besondere Konfiguration erlauben, werden aufgelistet (siehe Abb. 12.9).

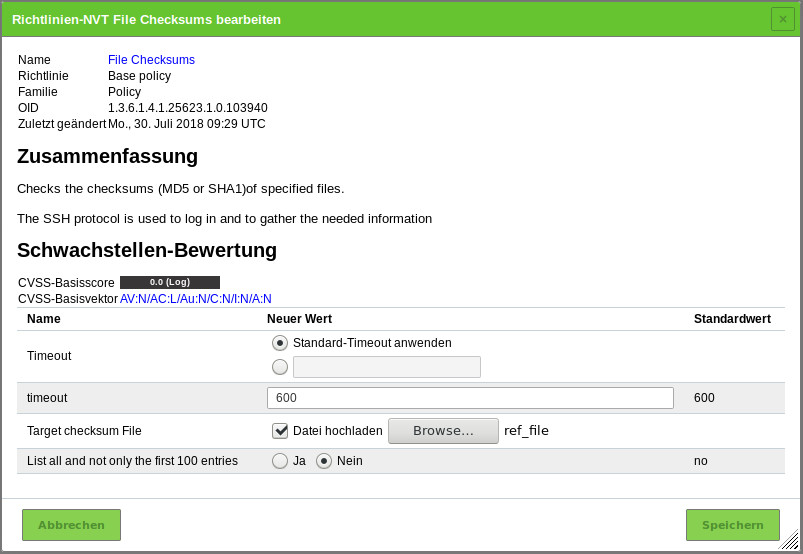

Checkbox Datei hochladen aktivieren (siehe Abb. 12.10).

Tipp

Falls bereits eine Referenzdatei hochgeladen wurde, wird stattdessen die Checkbox Existierende Datei ersetzen angezeigt. Die Referenzdatei kann nur geändert werden, falls die Richtlinie aktuell nicht genutzt wird.

Auf Browse… klicken und die zuvor erstellte Referenzdatei wählen.

Auf Speichern klicken, um den NVT zu speichern.

Auf Speichern klicken, um die NVT-Familie zu speichern.

Auf Speichern klicken, um die Richtlinie zu speichern.

12.4.1.2. Den Schweregrad ändern¶

Die Schweregrade der NVTs hängen von der genutzten GOS-Version ab. Seit GOS 4.2 haben NVTs der Art Violations einen standardmäßigen Schweregrad von 10.

Früher hatten diese NVTs einen standardmäßigen Schweregrad von 0 (Logmeldung) und Übersteuerungen wurden für andere Schweregrade benötigt. Der neue Standard von 10 kann ebenfalls durch Übersteuerungen geändert werde (siehe Kapitel 11.8).

Durch das Aufteilen in drei unterschiedlichen NVTs ist es möglich, abhängig von den Anforderungen, verschiedene Übersteuerungen für den Schweregrad zu erstellen.

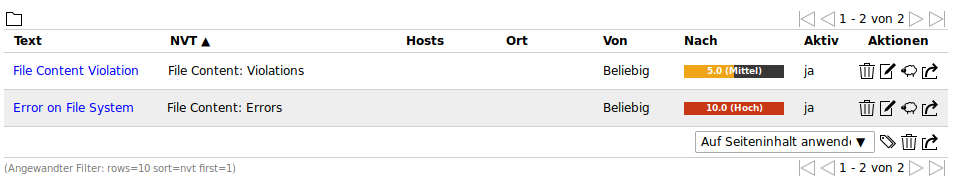

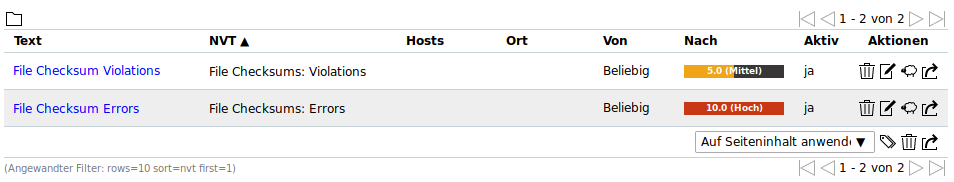

Im folgenden Beispiel wurden die Schweregrade von File Content: Violations und File Content: Errors geändert, was entsprechend in den Berichten angezeigt wird (siehe Abb. 12.11).

12.4.2. Registryinhalt prüfen¶

Die Registrierungsdatenbank (Registry) ist eine Datenbank in Microsoft Windows, die wichtige Informationen über Systemhardware, installierte Programme und Benutzeraccounts auf dem Computer enthält. Microsoft Windows verweist kontinuierlich auf die Informationen in der Registry.

Aufgrund der Beschaffenheit der Microsoft-Windows-Registry trägst sich jedes Programm und jede Anwendung unter Microsoft Windows selbst in die Registry ein. Sogar Malware und anderer schädlicher Code hinterlassen normalerweise Spuren in der Registry.

Die Registry kann genutzt werden, um nach bestimmten Anwendungen oder mit Malware verbundenen Informationen, wie Versionslevel und -nummer, zu suchen. Außerdem können fehlende oder veränderte Registryeinstellungen auf potentielle Verletzungen der Sicherheitsrichtlinie an einem Endpunkt hinweisen.

Der GSM stellt ein Richtlinienmodul bereit, um Registryeinträge auf dem Zielsystem zu verifizieren. Dieses Modul prüft sowohl die An- oder Abwesenheit von Registryeinstellungen als auch Registryverletzungen.

Da die Registry auf Microsoft-Windows-Systeme beschränkt ist, kann diese Prüfung nur auf diesen Systemen durchgeführt werden.

Um auf die Regsitry des Zielsystems zuzugreifen, muss ein authentifizierter Scan ausgeführt werden.

Vier unterschiedliche NVTs der NVT-Familie Policy bieten die Prüfung des Registryinhalts:

- Windows Registry Check: Dieser NVT führt die eigentliche Prüfung des Registryinhalts auf den Dateien durch.

- Windows Registry Check: Errors: Dieser NVT zeigt die Dateien, in denen Fehler auftraten (z. B. der Registryinhalt wurde nicht auf dem Zielsystem gefunden).

- Windows Registry Check: OK: Dieser NVT zeigt die Registryeinstellungen, die die Prüfung der Registry bestanden haben (korrekter Registryinhalt).

- Windows Registry Check: Violations: Dieser NVT zeigt den Registryinhalt, der die Prüfung der Registry nicht bestanden haben (fehlerhafter Registryinhalt).

12.4.2.1. Muster des Registryinhalts prüfen¶

- Referenzdatei mit dem Referenzinhalt erstellen. Folgend ist ein Beispiel:

Present|Hive|Key|Value|ValueType|ValueContent

TRUE|HKLM|SOFTWARE\Macromedia\FlashPlayer\SafeVersions|8.0|REG_DWORD|33

TRUE|HKLM|SOFTWARE\Microsoft\Internet Explorer

TRUE|HKLM|SOFTWARE\Microsoft\Internet Explorer|Version|REG_SZ|9.11.10240.16384

TRUE|HKLM|SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\

System|LocalAccountTokenFilterPolicy|REG_DWORD|1

FALSE|HKLM|SOFTWARE\Virus

TRUE|HKLM|SOFTWARE\ShouldNotBeHere

TRUE|HKLM|SOFTWARE\Macromedia\FlashPlayer\SafeVersions|8.0|REG_DWORD|*

Bemerkung

Die Datei muss die Zeile Present|Hive|Key|Value|ValueType|ValueContent enthalten.

Die nachfolgenden Zeilen enthalten jeweils einen Prüfeintrag.

Jede Zeile enthält sechs Felder, die durch | getrennt sind.

Das erste Feld gibt an, ob ein Registryeintrag vorhanden sein muss oder nicht, das zweite enthält die logische Untereinheit, in der sich der Registryinhalt befindet, das dritte den Schlüssel, das vierte den Wert, das fünfte den Werttyp und das sechste den Wertinhalt. Falls ein Sternchen * in der letzten Spalte genutzt wird, ist jeder Wert gültig und akzeptiert.

Im Abschnitt Familien von Network Vulnerability Tests bearbeiten für die NVT-Familie Policy auf

klicken.

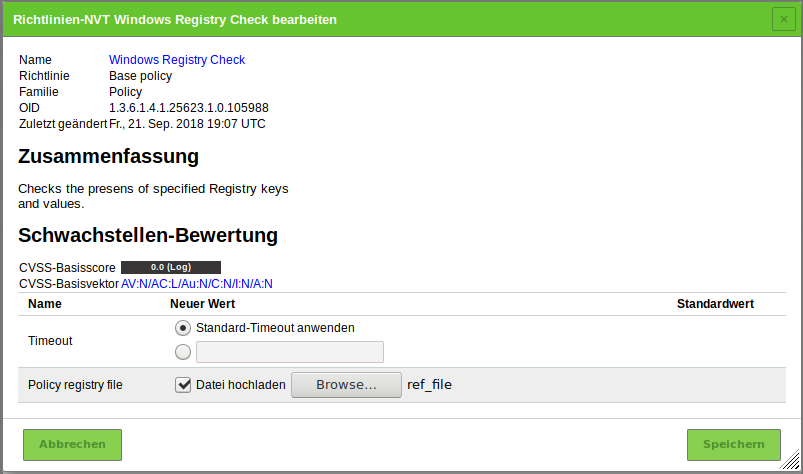

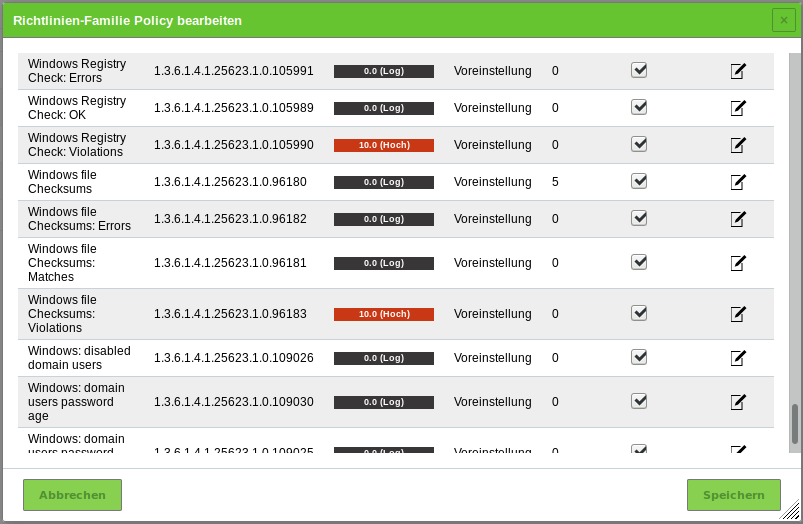

klicken.→ Alle NVTs, die eine besondere Konfiguration erlauben, werden aufgelistet (siehe Abb. 12.12).

Checkbox Datei hochladen aktivieren (siehe Abb. 12.13).

Tipp

Falls bereits eine Referenzdatei hochgeladen wurde, wird stattdessen die Checkbox Existierende Datei ersetzen angezeigt. Die Referenzdatei kann nur geändert werden, falls die Richtlinie aktuell nicht genutzt wird.

Auf Browse… klicken und die zuvor erstellte Referenzdatei wählen.

Auf Speichern klicken, um den NVT zu speichern.

Auf Speichern klicken, um die NVT-Familie zu speichern.

Auf Speichern klicken, um die Richtlinie zu speichern.

12.4.2.2. Den Schweregrad ändern¶

Die Schweregrade der NVTs hängen von der genutzten GOS-Version ab. Seit GOS 4.2 haben NVTs der Art Violations einen standardmäßigen Schweregrad von 10.

Früher hatten diese NVTs einen standardmäßigen Schweregrad von 0 (Logmeldung) und Übersteuerungen wurden für andere Schweregrade benötigt. Der neue Standard von 10 kann ebenfalls durch Übersteuerungen geändert werde (siehe Kapitel 11.8).

Durch das Aufteilen in drei unterschiedlichen NVTs ist es möglich, abhängig von den Anforderungen, verschiedene Übersteuerungen für den Schweregrad zu erstellen.

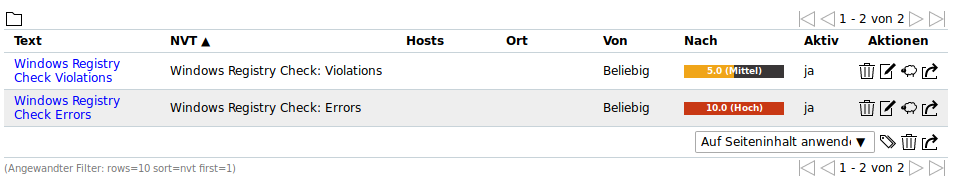

Im folgenden Beispiel wurden die Schweregrade von Windows Registry Check: Violations und Windows Registry Check: Errors geändert, was entsprechend in den Berichten angezeigt wird (siehe Abb. 12.14).

12.4.3. Datei-Prüfsummen prüfen¶

Prüfungen der Datei-Prüfsummen gehören zu Richtlinienaudits, die nicht ausdrücklich auf Schwachstellen prüfen, sondern stattdessen auf Integrität einer Datei.

Der GSM stellt ein Richtlinienmodul bereit, um die Dateiintegrität auf dem Zielsystem zu verifizieren. Dieses Modul prüft den Dateiinhalt durch MD5- oder SHA1-Prüfsummen.

Im Allgemeinen ist dies ein authentifizierter Scan, was bedeutet, dass sich die Scanmaschine in das Zielsystem einloggen muss, um die Prüfung durchzuführen.

Die Prüfung von Prüfsummen kann nur auf Systemen durchgeführt werden, die Prüfsummen unterstützen. Normalerweise sind dies Linux- oder linuxähnliche Systeme. Trotzdem bietet der GSM auch ein Modul für die Prüfung von Prüfsummen auf Microsoft-Windows-Systemen (siehe Kapitel 12.4.3.3).

Vier unterschiedliche NVTs der NVT-Familie Policy stellen die Prüfung der Datei-Prüfsummen bereit:

- File Checksums: Dieser NVT führt die eigentliche Prüfung der Prüfsummen auf den Dateien durch.

- File Checksums: Errors: Dieser NVT zeigt die Dateien, in denen Fehler auftraten (z. B. die Datei wurde nicht auf dem Zielsystem gefunden).

- File Checksums: Matches: Dieser NVT zeigt die Dateien, die die Prüfung der Prüfsummen bestanden haben (übereinstimmende Prüfsummen).

- File Checksums: Violations: Dieser NVT zeigt die Dateien, die die Prüfung der Prüfsummen nicht bestanden haben (falsche Prüfsummen).

12.4.3.1. Muster der Datei-Prüfsummen prüfen¶

Referenzdatei mit den zu prüfenden Prüfsummen erstellen. Folgend ist ein Beispiel:

Checksum|File|Checksumtype 6597ecf8208cf64b2b0eaa52d8169c07|/bin/login|md5 ed3ed98cb2efa9256817948cd27e5a4d9be2bdb8|/bin/bash|sha1 7c59061203b2b67f2b5c51e0d0d01c0d|/bin/pwd|md5

Bemerkung

Die Datei muss die Zeile Checksum|File|Checksumtype enthalten.

Die nachfolgenden Zeilen enthalten jeweils einen Prüfeintrag.

Jede Zeile enthält drei Felder, die durch | getrennt sind.

Das erste Feld enthält die Prüfsumme in hexadezimaler Schreibweise, das zweite den Pfad und Dateinamen und das dritte den Prüfsummentyp. Aktuell werden MD5 und SHA1 unterstützt.

Wichtig

Prüfsummen und Prüfsummentypen müssen in Kleinbuchstaben geschrieben werden.

Im Abschnitt Familien von Network Vulnerability Tests bearbeiten für die NVT-Familie Policy auf

klicken.

klicken.→ Alle NVTs, die eine besondere Konfiguration erlauben, werden aufgelistet (siehe Abb. 12.15).

Checkbox Datei hochladen aktivieren (siehe Abb. 12.16).

Tipp

Falls bereits eine Referenzdatei hochgeladen wurde, wird stattdessen die Checkbox Existierende Datei ersetzen angezeigt. Die Referenzdatei kann nur geändert werden, falls die Richtlinie aktuell nicht genutzt wird.

Auf Browse… klicken und die zuvor erstellte Referenzdatei wählen.

Auf Speichern klicken, um den NVT zu speichern.

Auf Speichern klicken, um die NVT-Familie zu speichern.

Auf Speichern klicken, um die Richtlinie zu speichern.

12.4.3.2. Den Schweregrad ändern¶

Die Schweregrade der NVTs hängen von der genutzten GOS-Version ab. Seit GOS 4.2 haben NVTs der Art Violations einen standardmäßigen Schweregrad von 10.

Früher hatten diese NVTs einen standardmäßigen Schweregrad von 0 (Logmeldung) und Übersteuerungen wurden für andere Schweregrade benötigt. Der neue Standard von 10 kann ebenfalls durch Übersteuerungen geändert werde (siehe Kapitel 11.8).

Durch das Aufteilen in drei unterschiedlichen NVTs ist es möglich, abhängig von den Anforderungen, verschiedene Übersteuerungen für den Schweregrad zu erstellen.

Im folgenden Beispiel wurden die Schweregrade von File Checksum: Violations und File Checksum: Errors geändert, was entsprechend in den Berichten angezeigt wird (siehe Abb. 12.17).

12.4.3.3. Muster der Datei-Prüfsummen für Microsoft Windows prüfen¶

Der GSM stellt ein ähnliches Modul für Microsoft-Windows-Systeme für die Prüfung der Datei-Prüfsummen bereit.

Da Microsoft Windows kein internes Programm für das Erstellen von Prüfsummen anbietet, muss entweder eins manuell oder automatisch durch den NVT erstellt werden. Der GSM nutzt ReHash zum Erstellen von Prüfsummen auf Microsoft-Windows-Systemen.

Bemerkung

Es gibt zwei Betriebsarten für diese Prüfungen:

- Nutzung eines Tools, das manuell auf dem Zielsystem installiert wurde.

- Falls gewünscht, wird das Tool ReHash während der Prüfroutine auch automatisch auf dem Zielsystem installiert und deinstalliert.

Wie für Linuxsysteme befinden sich die NVTs für die Prüfung der Prüfsummen in der NVT-Familie Policy.

Referenzdatei mit den zu prüfenden Mustern erstellen. Folgend ist ein Beispiel:

Checksum|File|Checksumtype 6597ecf8208cf64b2b0eaa52d8169c07|/bin/login|md5 ed3ed98cb2efa9256817948cd27e5a4d9be2bdb8|/bin/bash|sha1 7c59061203b2b67f2b5c51e0d0d01c0d|/bin/pwd|md5

Im Abschnitt Familien von Network Vulnerability Tests bearbeiten für die NVT-Familie Policy auf

klicken.

klicken.→ Alle NVTs, die eine besondere Konfiguration erlauben, werden aufgelistet (siehe Abb. 12.18).

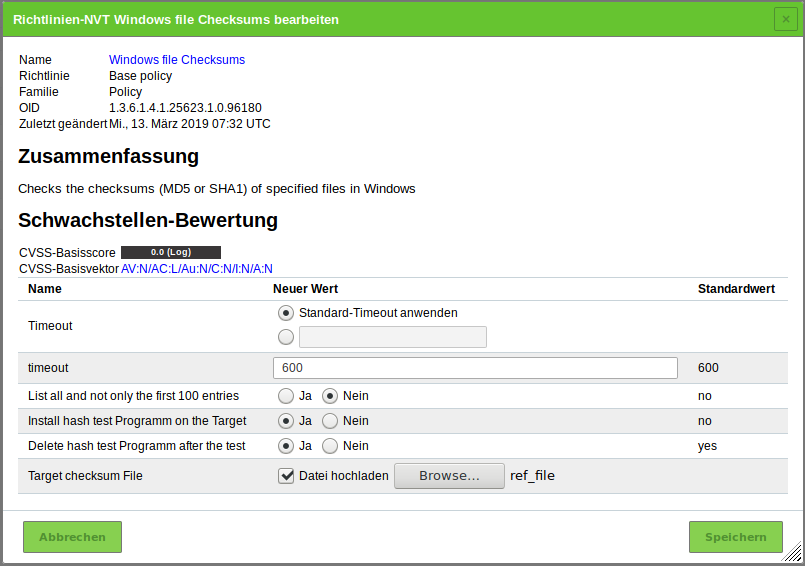

Für Delete hash test Programm after the test den Radiobutton Ja wählen, falls das Prüfsummenprogramm ReHash nach der Prüfung gelöscht werden soll (siehe Abb. 12.19).

Tipp

Das Programm kann auf dem Zielsystem verbleiben, z. B. um nachfolgende Prüfungen zu beschleunigen, und muss deshalb nicht jedes Mal übertragen werden.

Für Install hash test Programm on the Target den Radiobutton Ja wählen, falls das Prüfsummenprogramm ReHash automatisch auf dem Zielsystem installiert werden soll.

Bemerkung

Falls es nicht automatisch installiert wird, muss es manuell unter

C:\Windows\system32(auf 32-Bit-Systemen) oderC:\Windows\SysWOW64(auf 64-Bit-Systemen) installiert werden und für den authentifizierten Benutzer ausführbar sein.Checkbox Datei hochladen aktivieren.

Tipp

Falls bereits eine Referenzdatei hochgeladen wurde, wird stattdessen die Checkbox Existierende Datei ersetzen angezeigt. Die Referenzdatei kann nur geändert werden, falls die Richtlinie aktuell nicht genutzt wird.

Auf Browse… klicken und die zuvor erstellte Referenzdatei wählen.

Auf Speichern klicken, um den NVT zu speichern.

Auf Speichern klicken, um die NVT-Familie zu speichern.

Auf Speichern klicken, um die Richtlinie zu speichern.

12.4.4. CPE-basierte Prüfungen durchführen¶

Für detaillierte Informationen über Common Platform Enumeration (CPE) siehe Kapitel 14.2.2.

12.4.4.1. Einfache CPE-basierte Prüfungen für Sicherheitsrichtlinien¶

Mit jedem ausgeführten Scan werden CPEs für die gefundenen Produkte gespeichert. Dies geschieht unabhängig davon, ob das Produkt tatsächlich ein Sicherheitsproblem darstellt oder nicht. Auf dieser Basis ist es möglich, einfache Sicherheitsrichtlinien und die Prüfungen für die Compliance mit diesen zu beschreiben.

Mit dem Greenbone Security Manager ist es möglich, Richtlinien zu beschreiben, die sowohl das Vorhandensein als auch das Fehlen eines Produkt prüfen. Diese Fälle können mit einem Schweregrad in Verbindung gebracht werden, um im Scanbericht zu erscheinen.

Die Beispiele zeigen, wie die Compliance einer Richtlinie bezüglich bestimmter Produkte in einer IT-Infrastruktur geprüft wird und wie das Melden mit den entsprechenden Schweregraden durchgeführt wird.

Die Informationen darüber, ob ein bestimmtes Produkt auf dem Zielsystem vorhanden ist, wird von einem einzigen Network Vulnerability Test (NVT) oder sogar unabhängig von einer Anzahl besonderer NVTs gesammelt. Dies bedeutet, dass für ein bestimmtes Produkt eine optimierte Richtlinie bestimmt werden kann, die sich nur auf dieses Produkt konzentriert und keinerlei andere Scanaktivität durchführt.

12.4.4.2. Das Vorhandensein problematischer Produkte entdecken¶

Dieses Beispiel zeigt, wie das Vorhandensein eines problematischen Produkts in einer IT-Infrastruktur als schwerwiegendes Problem klassifiziert und als solches gemeldet wird.

Resilience > Compliance Richtlinien in der Menüleiste wählen.

Namen der Richtlinie festlegen.

Auf Speichern klicken.

→ Die Richtlinie wird erstellt und auf der Seite Richtlinien angezeigt.

Abschnitt Vorgaben für Network Vulnerability Tests durch Klicken auf

ausklappen.

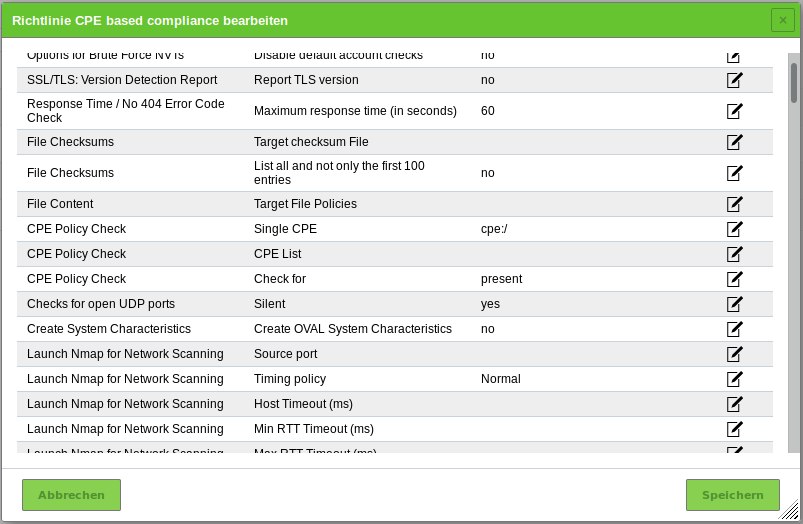

ausklappen.→ Alle NVTs, die eine besondere Konfiguration erlauben, werden aufgelistet (siehe Abb. 12.20).

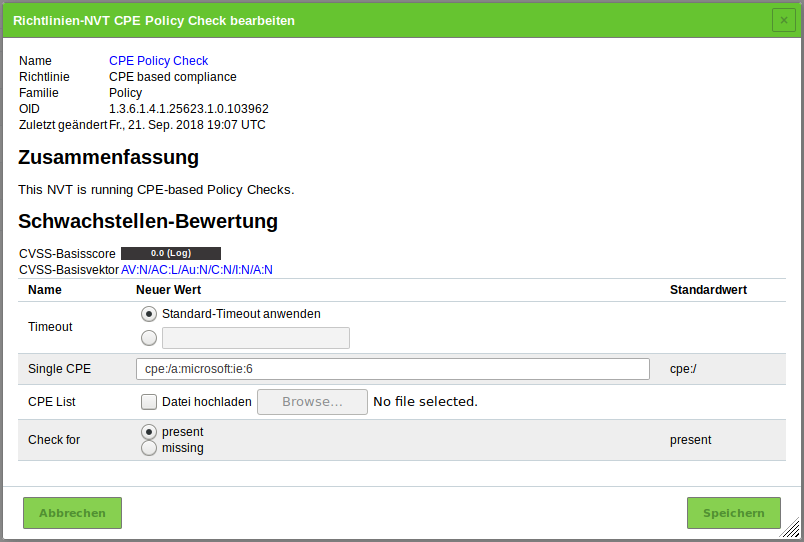

Es wird nach einer einzelnen CPE (Internet Explorer 6) gesucht.

Für den NVT CPE Policy Check — Single CPE auf

klicken.

klicken.Tipp

Diese Abkürzung vermeidet das Klicken durch die Familienstruktur im Abschnitt Familien von Network Vulnerability Tests bearbeiten, um zum gewünschten NVT zu gelangen (der hier genutzte NVT gehört zur NVT Familie Policy).

cpe:/a:microsoft:ie:6in das Eingabefeld Single CPE eingeben (siehe Abb. 12.21).Für dieses Beispiel müssen die angegebenen CPEs vorhanden sein, um die Prüfung zu bestehen.

Radiobutton present wählen.

Auf Speichern klicken, um den NVT zu speichern.

Auf Speichern klicken, um die Richtlinie zu speichern.

Bemerkung

Die Schweregrade der NVTs hängen von der genutzten GOS-Version ab. Seit GOS 4.2 haben NVTs der Art Violations einen standardmäßigen Schweregrad von 10.

Früher hatten diese NVTs einen standardmäßigen Schweregrad von 0 (Logmeldung) und Übersteuerungen wurden für andere Schweregrade benötigt. Der neue Standard von 10 kann ebenfalls durch Übersteuerungen geändert werde (siehe Kapitel 11.8).

Bemerkung

Falls die bloße Verfügbarkeit eines Produkts betrachtet werden soll, muss ein Remotezugriff mit Anmeldedaten konfiguriert werden, um lokale Sicherheitstests anzuwenden (siehe Kapitel 10.3.2). Falls nur nach laufenden Netzwerkdiensten gesucht werden soll, hilft dies normalerweise nicht, sondern erhöht stattdessen die Anzahl an Falsch-Positiv-Meldungen.

Neues Ziel erstellen (siehe Kapitel 10.2.1), neues Audit erstellen (siehe Kapitel 12.2.1.1) und Audit ausführen (siehe Kapitel 12.2.2).

Beim Erstellen des Audits die zuvor erstellte Richtlinie nutzen.

Wenn der Scan abgschlossen ist, Scans > Berichte in der Menüleiste wählen.

Tipp

Um nur die Ergebnisse der CPE-basierten Richtlinienprüfungen anzuzeigen, kann ein passender Filter angewendet werden.

cpein das Eingabefeld Filter eingeben.→ Die Berichte für die CPE-basierten Richtlinienprüfungen werden angezeigt.

Auf das Datum eines Berichts klicken.

→ Der Bericht für die CPE-basierten Richtlinienprüfungen wird angezeigt.

Der Bericht kann wie in Kapitel 11.2.1 beschrieben genutzt werden.

In diesem Beispiel: Falls Internet Explorer 6 auf einem der Zielsysteme gefunden wurde, wird es als Problem gemeldet.

12.4.4.3. Das Fehlen wichtiger Produkte entdecken¶

Dieses Beispiel zeigt, wie das Fehlen eines bestimmten Produkts in einer IT-Infrastruktur festgelegt und als schwerwiegendes Problem gemeldet wird.

Resilience > Compliance Richtlinien in der Menüleiste wählen.

Namen der Richtlinie festlegen.

Auf Speichern klicken.

→ Die Richtlinie wird erstellt und auf der Seite Richtlinien angezeigt.

Abschnitt Vorgaben für Network Vulnerability Tests durch Klicken auf

ausklappen.

ausklappen.→ Alle NVTs, die eine besondere Konfiguration erlauben, werden aufgelistet (siehe Abb. 12.22).

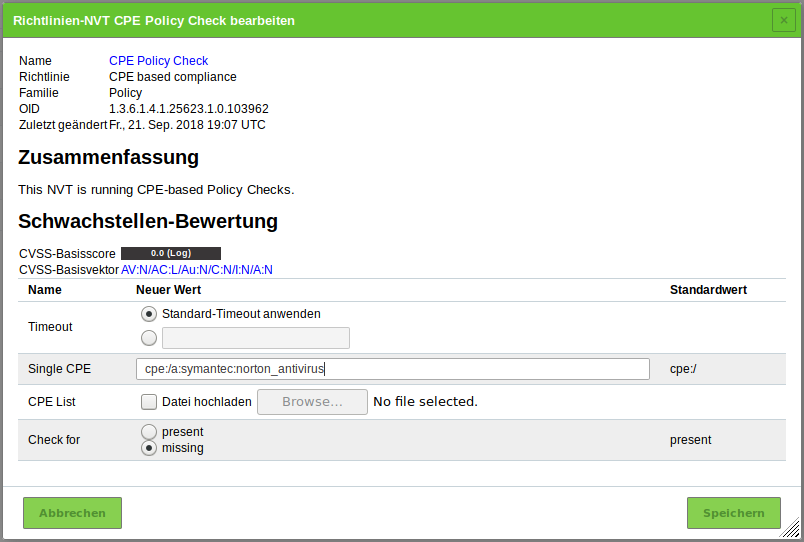

Es wird nach einer einzelnen CPE (Norton Antivirus) gesucht.

Für den NVT CPE Policy Check — Single CPE auf

klicken.

klicken.Tipp

Diese Abkürzung vermeidet das Klicken durch die Familienstruktur im Abschnitt Familien von Network Vulnerability Tests bearbeiten, um zum gewünschten NVT zu gelangen (der hier genutzte NVT gehört zur NVT Familie Policy).

cpe:/a:symantec:norton_antivirusin das Eingabefeld Single CPE eingeben (siehe Abb. 12.23).Für dieses Beispiel müssen die angegebenen CPEs fehlen sein, um die Prüfung zu bestehen.

Radiobutton missing wählen.

Auf Speichern klicken, um den NVT zu speichern.

Auf Speichern klicken, um die Richtlinie zu speichern.

Bemerkung

Die Schweregrade der NVTs hängen von der genutzten GOS-Version ab. Seit GOS 4.2 haben NVTs der Art Violations einen standardmäßigen Schweregrad von 10.

Früher hatten diese NVTs einen standardmäßigen Schweregrad von 0 (Logmeldung) und Übersteuerungen wurden für andere Schweregrade benötigt. Der neue Standard von 10 kann ebenfalls durch Übersteuerungen geändert werde (siehe Kapitel 11.8).

Bemerkung

Falls die bloße Verfügbarkeit eines Produkts betrachtet werden soll, muss ein Remotezugriff mit Anmeldedaten konfiguriert werden, um lokale Sicherheitstests anzuwenden (siehe Kapitel 10.3.2). Falls nur nach laufenden Netzwerkdiensten gesucht werden soll, hilft dies normalerweise nicht, sondern erhöht stattdessen die Anzahl an Falsch-Positiv-Meldungen.

Neues Ziel erstellen (siehe Kapitel 10.2.1), neues Audit erstellen (siehe Kapitel 12.2.1.1) und Audit ausführen (siehe Kapitel 12.2.2).

Beim Erstellen des Audits die zuvor erstellte Richtlinie nutzen.

Wenn der Scan abgschlossen ist, Scans > Berichte in der Menüleiste wählen.

Tipp

Um nur die Ergebnisse der CPE-basierten Richtlinienprüfungen anzuzeigen, kann ein passender Filter angewendet werden.

cpein das Eingabefeld Filter eingeben.→ Die Berichte für die CPE-basierten Richtlinienprüfungen werden angezeigt.

Auf das Datum eines Berichts klicken.

→ Der Bericht für die CPE-basierten Richtlinienprüfungen wird angezeigt.

Der Bericht kann wie in Kapitel 11.2.1 beschrieben genutzt werden.

In diesem Beispiel: Falls Norton Antivirus auf einem der Zielsysteme nicht gefunden wurde, wird es als fehlend gemeldet.

12.5. Standardrichtlinien prüfen¶

12.5.1. IT-Grundschutz¶

Das Bundesamt für Sicherheit in der Informationstechnik (BSI) veröffentlicht die IT-Grundschutz-Kataloge, eine Sammlung von Dokumenten, die nützliche Informationen für das Erkennen von Schwachstellen und das Bekämpfen von Angriffen auf IT-Umgebungen bereitstellen.

Der Greenbone Security Manager (GSM) kann genutzt werden, um automatisch die IT-Grundschutz-Kataloge oder das modernisierte IT-Grundschutz-Kompendium zu prüfen.

Die aktuelle „15. Ergänzungslieferung“ mit Tests für über 80 Maßnahmen wird für die IT-Grundschutz-Kataloge unterstützt. Dies ist die maximale Anzahl von Maßnahmen, die mit automatischen Tests unterstützt werden können.

Einige Maßnahmen sind sehr umfassend und bestehen aus mehreren einzelnen Tests. Einige Maßnahmen betreffen bestimmte Betriebssysteme und werden deshalb nur auf diesen angewendet. Die Anzahl und Art der geprüften Systeme ist für den GSM nicht relevant.

Eine Prüfung kann als dauerhafter Hintergrundprozess für Verletzungen installiert werden.

12.5.1.1. IT-Grundschutz prüfen¶

Ein IT-Grundschutz-Scan (IT-Grundschutz-Kataloge oder IT-Grundschutz-Kompendium) kann wie folgt ausgeführt werden:

Unter https://download.greenbone.net/scanconfigs/ nach der Richtlinie

it-grundschutz-v2.xmlsuchen.Für die Integration in verinice nach der Richtlinie

it-grundschutz-discovery-v2.xmlsuchen.→ Falls die Richtlinie verfügbar ist, Richtlinie herunterladen und mit Schritt 2 fortfahren.

Falls die Richtlinie nicht verfügbar ist, den Greenbone Networks Support (support@greenbone.net) kontaktieren.

Resilience > Compliance Richtlinien in der Menüleiste wählen.

Auf Browse… klicken und die zuvor heruntergeladene Richtlinie wählen.

Auf Importieren klicken.

→ Die importierte Richtlinie wird auf der Seite Richtlinien angezeigt.

Bemerkung

Dies deckt das Ausführen aller Prüfungen ab. Die tatsächlichen Prüfungen werden nicht ausdrücklich gewählt, sodass eher eine Zusammenfassung der Ergebnisse erstellt wird.

- Prüfung für IT-Grundschutz-Kataloge

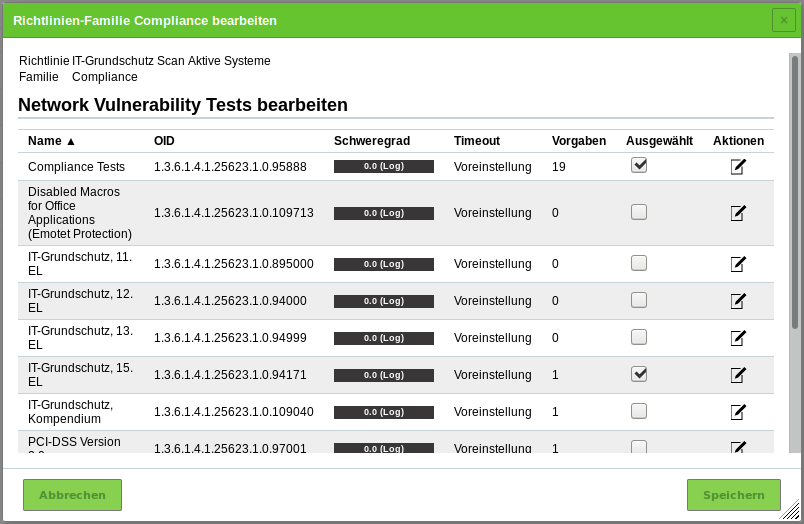

Im Abschnitt Familien von Network Vulnerability Tests bearbeiten für die NVT-Familie Compliance auf

klicken.

klicken.→ Alle NVTs, die eine besondere Konfiguration erlauben, werden aufgelistet. Zwei NVTs sind standardmäßig ausgewählt: Compliance Tests und IT-Grundschutz, 15. EL (siehe Abb. 12.24).

Für Launch IT-Grundschutz (15. EL) den Radiobutton Ja wählen.

Auf Speichern klicken, um den NVT zu speichern.

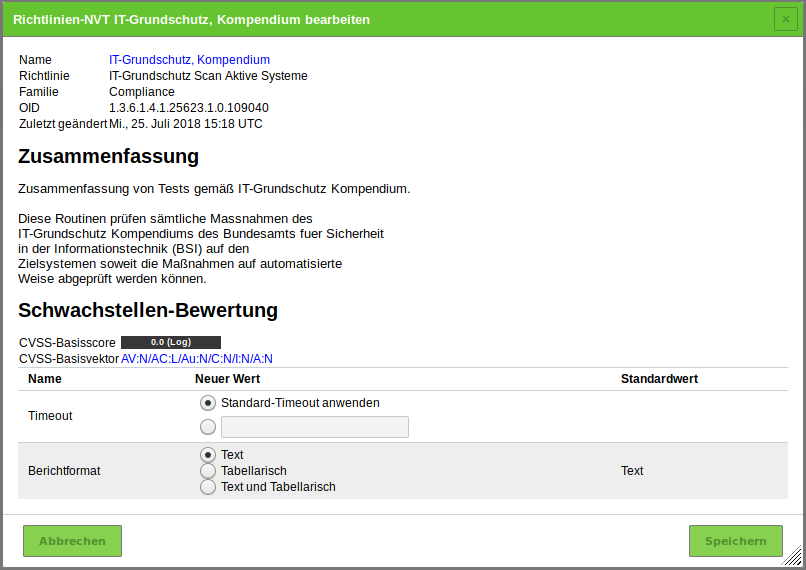

Für Berichtformat den Radiobutton des gewünschten Berichtformats wählen (siehe Abb. 12.25).

- Text

- Tabellarisch

- Text und Tabellarisch

Auf Speichern klicken, um den NVT zu speichern.

Auf Speichern klicken, um die NVT-Familie zu speichern.

Auf Speichern klicken, um die Richtlinie zu speichern.

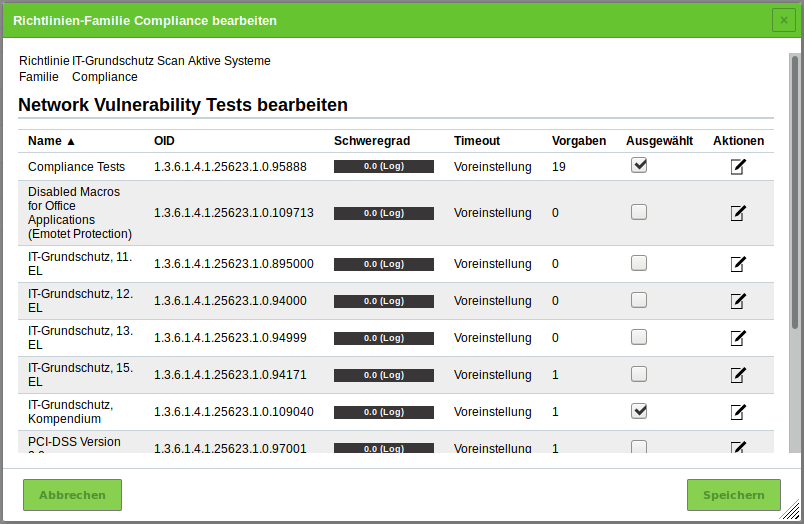

- Prüfung für das IT-Grundschutz-Kompendium

Im Abschnitt Familien von Network Vulnerability Tests bearbeiten für die NVT-Familie Compliance auf

klicken.

klicken.→ Alle NVTs, die eine besondere Konfiguration erlauben, werden aufgelistet (siehe Abb. 12.26).

Checkboxen für Compliance Tests und IT-Grundschutz, Kompendium aktivieren. Checkbox für IT-Grundschutz, 15. EL deaktivieren.

Für Launch latest IT-Grundschutz version den Radiobutton Ja wählen.

Für Level of Security (IT-Grundschutz) den Radiobutton des Levels wählen, das im modernisierten IT-Grundschutz-Kompendium eingeführt wurde.

Auf Speichern klicken, um den NVT zu speichern.

Für Berichtformat den Radiobutton des gewünschten Berichtformats wählen (siehe Abb. 12.27).

- Text

- Tabellarisch

- Text und Tabellarisch

Auf Speichern klicken, um den NVT zu speichern.

Auf Speichern klicken, um die NVT-Familie zu speichern.

Auf Speichern klicken, um die Richtlinie zu speichern.

Bemerkung

Die Mehrheit der Prüfungen für die Maßnahmen basiert auf lokalen Sicherheitstests. Dafür müssen entsprechende Zugänge konfiguriert werden (siehe Kapitel 10.3.2).

Neues Ziel erstellen (siehe Kapitel 10.2.1), neues Audit erstellen (siehe Kapitel 12.2.1.1) und Audit ausführen (siehe Kapitel 12.2.2).

Beim Erstellen des Audits die zuvor importierte Richtlinie nutzen.

Wenn der Scan abgschlossen ist, Scans > Berichte in der Menüleiste wählen.

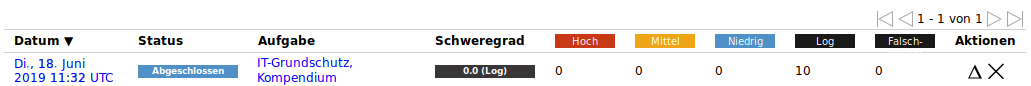

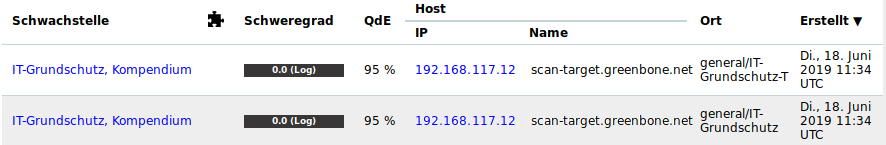

Auf das Datum eines Berichts klicken (siehe Abb. 12.28).

→ Der Bericht für den IT-Grundschutz-Scan wird angezeigt.

Der Bericht kann wie in Kapitel 11.2.1 beschrieben genutzt werden.

Bemerkung

Für die Textform des Berichts muss der Schweregrad Niedrig im Filter aktiviert werden. Für die Tabellenform des Berichts muss der Schweregrad Log im Filter aktiviert werden.

Dazu auf

in der Filterleiste klicken.

in der Filterleiste klicken.→ Das Fenster zum Bearbeiten des Filters wird geöffnet.

Für Schweregrad (Klasse) die Checkbox Niedrig oder Log aktivieren.

Auf Aktualisieren klicken.

Bemerkung

Die Anzahl der Berichte hängt vom gewählten Berichtformat ab. Der Eintrag in der Spalte Ort ist general/IT-Grundschutz für Berichte in Textform und general/IT-Grundschutz-T für Berichte in Tabellenform.

Falls beide Berichtformate gewählt wurden, erscheinen beide mit dem gleichen Namen, aber mit dem entsprechenden Eintrag in der Spalte Ort (siehe Abb. 12.29).

12.5.1.2. Ergebnisse in eine Anwendung zur Tabellenkalkulation importieren¶

Die Ergebnisse können wie folgt in eine Anwendung zur Tabellenkalkulation, z. B. Microsoft Excel, Apache OpenOffice Calc oder LibreOffice Calc, importiert werden:

Scans > Berichte in der Menüleiste wählen.

Auf das Datum des Berichts klicken.

→ Der Bericht für den IT-Grundschutz-Scan wird angezeigt.

Notizen durch Aktivieren der Checkbox Notizen hinzufügen und Übersteuerungen durch Aktivieren der Checkbox Übersteuerungen kennzeichnen und ihr Textfeld einfügen (siehe Kapitel 11.2.2).

ITG in der Drop-down-Liste Berichtformat wählen.

Auf OK klicken und die CSV-Datei herunterladen.

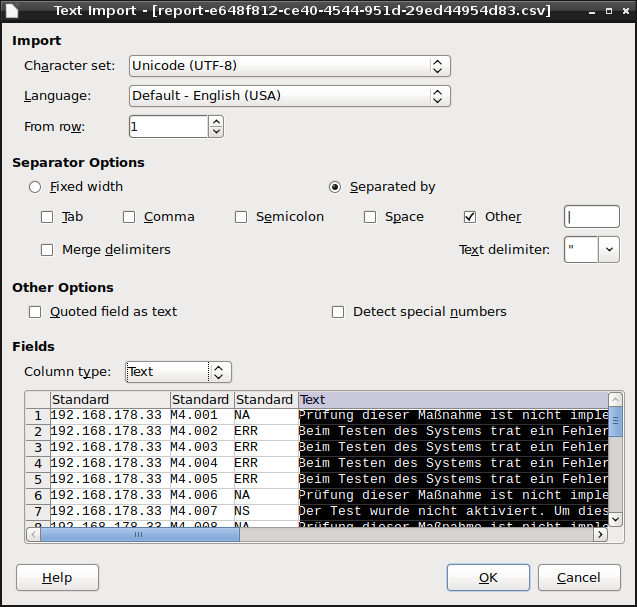

Anwendung zur Tabellenkalkulation öffnen und zuvor exportierte CSV-Datei öffnen (siehe Abb. 12.30).

Bemerkung

Dieses Beispiel zeigt den Import mit LibreOffice Calc 5.2.7.2.

Unicode (UTF-8) in der Drop-down-Liste Character set wählen.

Radiobutton Separated by wählen, Checkbox Other aktivieren und

|(vertikale Linie) in das Eingabefeld eingeben.„ in der Drop-down-Liste Text delimiter wählen.

Letzte Spalte in der Vorschau markieren und Text in der Drop-down-Liste Column type wählen.

Auf OK klicken.

→ Der Bericht wird in der Anwendung geöffnet und kann für weitere Untersuchungen genutzt werden.

12.5.1.3. Ergebnisse in IT-Grundschutz-Tools importieren¶

Es gibt eine Anzahl an Tools, die die Durchführung von IT-Grundschutz-Prozessen unterstützen und einen strukturierten Ansatz für die Datenerfassung und -verwaltung bieten.

Das Bundesamt für Sicherheit in der Informationstechnik (BSI) bietet einen Überblick über IT-Grundschutz-Tools auf seiner Website.

Bemerkung

Für das Importieren der Ergebnisse eines IT-Grundschutz-Scans in eines dieser Tools kann der Anbieter des entsprechenden Tools kontaktiert werden. Für zusätzliche Fragen kann auch der Greenbone Networks Support hinzugezogen werden.

12.5.1.4. Ergebnisklassen von IT-Grundschutz-Prüfungen¶

Die folgenden Ergebnisklassen können bei der Prüfung entstehen:

- Nicht erfüllt (FAIL)

Es wurde festgestellt, dass das Zielsystem die Maßnahme nicht erfüllt.

- Erfüllt (OK)

Es wurde festgestellt, dass das Zielsystem die Maßnahme erfüllt.

- Fehler (ERR)

Es war nicht möglich, die Prüfroutine korrekt durchzuführen.

Beispiel: Einige Prüfungen benötigen Anmeldedaten. Falls die Anmeldedaten fehlen, kann die Prüfung aus technischen Gründen nicht durchgeführt werden. Falls keine Anmeldedaten bereitgestellt werden, haben viele Prüfungen diesen Status.

- Prüfung dieser Maßnahme ist nicht verfügbar (NA)

Im Allgemeinen wird angenommen, dass diese Maßnahme automatisch geprüft wird, aber eine Implementierung ist noch nicht verfügbar. Für neu veröffentlichte Ergänzungslieferungen gilt dies anfangs für einige Maßnahmen. Allerdings wird der Greenbone Security Feed regelmäßig aktualisiert und schlussendlich sind alle Maßnahmen implementiert.

- Prüfung dieser Maßnahme ist nicht implementiert (NI)

Einige Maßnahmen der IT-Grundschutz-Kataloge sind zu allgemein gehalten, um eine eindeutige, automatische Prüfung zu erstellen. Andere Maßnahmen beschreiben Prüfungen, die nur physisch durchgeführt und gar nicht implementiert werden können.

- Prüfung ist nicht passend für das Zielsystem (NS)

Einige Maßnahmen beziehen sich ausschließlich auf eine bestimmte Art Betriebssystem. Falls das Zielsystem auf einem anderen Betriebssystem läuft, wird die Maßnahme nicht angewendet.

- Maßnahme ist veraltet (DEP)

Einige Updates (Ergänzungslieferungen) entfernen Maßnahmen ersatzlos. Alte IDs solcher entfernten Maßnahmen werden nicht neu verwendet. Die Ergebnisse, die als DEP markiert sind, können ignoriert werden, aber die Einträge bleiben aus Gründen der Vollständigkeit erhalten.

12.5.1.5. Unterstützte Maßnahmen¶

Dieser Überblick bezieht sich auf die aktuelle Ergänzungslieferung vom Bundesamt für Sicherheit in der Informationstechnik.

Die folgende Prüfarten werden unterschieden:

- Remote: Für die Prüfung ist nur eine Netzwerkverbindung zum Zielsystem nötig.

- Anmeldedaten: Für die Prüfung ist ein Account auf dem Zielsystem nötig.

M 4 Hardware und Software

| BSI-Referenz | Titel | Prüfart | Hinweis |

|---|---|---|---|

| M 4.2 | Bildschirmsperre | Anmeldedaten | Microsoft Windows: nur Prüfung für lokale Accounts. Linus: nur Standardbildschirmschoner in Gnome und KDE. |

| M 4.3 | Einsatz von Viren-Schutzprogrammen | Anmeldedaten | |

| M 4.4 | Geeigneter Umgang mit Laufwerken für Wechselmedien und externen Datenspeichern | Anmeldedaten | |

| M 4.5 | Protokollierung bei TK-Anlagen | Anmeldedaten | |

| M 4.7 | Änderung voreingestellter Passwörter | Remote | Prüfung nur über SSH oder Telnet. |

| M 4.9 | Einsatz der Sicherheitsmechanismen von X-Window | Anmeldedaten | |

| M 4.14 | Obligatorischer Passwortschutz unter Unix | Anmeldedaten | |

| M 4.15 | Gesichertes Login | Anmeldedaten | |

| M 4.16 | Zugangsbeschränkungen für Benutzer-Kennungen und/oder Terminals | Anmeldedaten | |

| M 4.17 | Sperren und Löschen nicht benötigter Accounts und Terminals | Anmeldedaten | |

| M 4.18 | Administrative und technische Absicherung des Zugangs zum Monitor- und Single-User-Modus | Anmeldedaten | |

| M 4.19 | Restriktive Attributvergabe bei Unix-Systemdateien und -verzeichnissen | Anmeldedaten | |

| M 4.20 | Restriktive Attributvergabe bei Unix-Benutzerdateien und -verzeichnissen | Anmeldedaten | |

| M 4.21 | Verhinderung des unautorisierten Erlangens von Administratorrechten | Anmeldedaten | |

| M 4.22 | Verhinderung des Vertraulichkeitsverlusts schutzbedürftiger Daten im Unix-System | Anmeldedaten | |

| M 4.23 | Sicherer Aufruf ausführbarer Dateien | Anmeldedaten | |

| M 4.33 | Einsatz eines Viren-Suchprogramms bei Datenträgeraustausch und Datenübertragung | Anmeldedaten | |

| M 4.36 | Sperren bestimmter Faxempfänger-Rufnummern | Anmeldedaten | Cisco-Geräte können nur über Telnet getestet werden, da sie SSH-blowfish-cbc-Verschlüsselung nicht unterstützen. |

| M 4.37 | Sperren bestimmter Absender-Faxnummern | Anmeldedaten | Cisco-Geräte können nur über Telnet getestet werden, da sie SSH-blowfish-cbc-Verschlüsselung nicht unterstützen. |

| M 4.40 | Verhinderung der unautorisierten Nutzung von Rechnermikrofonen und Kameras | Anmeldedaten | Nur für Linux implementiert. Es ist nicht möglich, den Zustand des Mikrofons über die Registry/WMI auf Microsoft Windows zu bestimmen. |

| M 4.48 | Passwortschutz unter Windows-Systemen | Anmeldedaten | |

| M 4.49 | Absicherung des Boot-Vorgangs für ein Windows-System | Anmeldedaten | |

| M 4.52 | Geräteschutz unter NT-basierten Windows-Systemen | Anmeldedaten | |

| M 4.57 | Deaktivieren der automatischen CD-ROM-Erkennung | Anmeldedaten | |

| M 4.80 | Sichere Zugriffsmechanismen bei Fernadministration | Remote | |

| M 4.94 | Schutz der Webserver-Dateien | Remote | |

| M 4.96 | Abschaltung von DNS | Anmeldedaten | |

| M 4.97 | Ein Dienst pro Server | Remote | |

| M 4.98 | Kommunikation durch Paketfilter auf Minimum beschränken | Anmeldedaten | Microsoft Windows: Firewall wird getestet. Für Microsoft Windows Vista oder höher jede Firewall, die entsprechend dem System installiert ist. |

| M 4.106 | Aktivieren der Systemprotokollierung | Anmeldedaten | |

| M 4.135 | Restriktive Vergabe von Zugriffsrechten auf Systemdateien | Anmeldedaten | |

| M 4.147 | Sichere Nutzung von EFS unter Windows | Anmeldedaten | |

| M 4.200 | Umgang mit USB-Speichermedien | Anmeldedaten | |

| M 4.227 | Einsatz eines lokalen NTP-Servers zur Zeitsynchronisation | Anmeldedaten | |

| M 4.238 | Einsatz eines lokalen Paketfilters | Anmeldedaten | Microsoft Windows: Firewall wird getestet. Für Microsoft Windows Vista oder höher jede Firewall, die entsprechend dem System installiert ist. |

| M 4.244 | Sichere Systemkonfiguration von Windows Client-Betriebssystemen | Anmeldedaten | |

| M 4.277 | Absicherung der SMB-, LDAP-und RPC-Kommunikation unter Windows-Servern | Anmeldedaten | |

| M 4.284 | Umgang mit Diensten ab Windows Server 2003 | Anmeldedaten | |

| M 4.285 | Deinstallation nicht benötigter Client-Funktionen von Windows Server 2003 | Anmeldedaten | |

| M 4.287 | Sichere Administration der VoIP-Middleware | Remote | |

| M 4.300 | Informationsschutz bei Druckern, Kopierern und Multifunktionsgeräten | Remote | |

| M 4.305 | Einsatz von Speicherbeschränkungen (Quotas) | Anmeldedaten | |

| M 4.310 | Einrichtung des LDAP-Zugriffs auf Verzeichnisdienste | Remote | |

| M 4.313 | Bereitstellung von sicheren Domänen-Controllern | Anmeldedaten | |

| M 4.325 | Löschen von Auslagerungsdateien | Anmeldedaten | |

| M 4.326 | Sicherstellung der NTFS-Eigenschaften auf einem Samba-Dateiserver | Anmeldedaten | |

| M 4.328 | Sichere Grundkonfiguration eines Samba-Servers | Anmeldedaten | |

| M 4.331 | Sichere Konfiguration des Betriebssystems für einen Samba-Server | Anmeldedaten | |

| M 4.332 | Sichere Konfiguration der Zugriffssteuerung bei einem Samba-Server | Anmeldedaten | |

| M 4.333 | Sichere Konfiguration von Winbind unter Samba | Anmeldedaten | |

| M 4.334 | SMB Message Signing und Samba | Anmeldedaten | |

| M 4.338 | Einsatz von File und Registry Virtualization bei Clients ab Windows Vista | Anmeldedaten | Nur eine allgemeine Prüfung, ob File und Registry Virtualization aktiviert ist. |

| M 4.339 | Verhindern unautorisierter Nutzung von Wechselmedien unter Windows-Clients ab Windows Vista | Anmeldedaten | |

| M 4.340 | Einsatz der Windows-Benutzerkontensteuerung UAC ab Windows Vista | Anmeldedaten | |

| M 4.341 | Integritätsschutz ab Windows Vista | Anmeldedaten | Soweit technisch möglich umgesetzt (aktiviertes UAC und geschützter Modus in verschiedenen Zonen). |

| M 4.342 | Aktivierung des Last Access Zeitstempels ab Windows Vista | Anmeldedaten | |

| M 4.344 | Überwachung von Windows-Systemen ab Windows Vista und Windows Server 2008 | Anmeldedaten | |

| M 4.368 | Regelmäßige Audits einer Terminalserver Umgebung | Anmeldedaten |

M 5 Kommunikation

| BSI-Referenz | Titel | Prüfart | Hinweis |

|---|---|---|---|

| M 5.8 | Regelmäßiger Sicherheitscheck des Netzes | Remote | Es wird nur eine Meldung angezeigt, die den Benutzer darüber informiert, dass Prüfungen mit aktuellen Plug-ins durchgeführt werden sollen. |

| M 5.17 | Einsatz der Sicherheitsmechanismen von NFS | Anmeldedaten | |

| M 5.18 | Einsatz der Sicherheitsmechanismen von NIS | Anmeldedaten | |

| M 5.19 | Einsatz der Sicherheitsmechanismen von sendmail | Remote, Anmeldedaten | |

| M 5.20 | Einsatz der Sicherheitsmechanismen von rlogin, rsh und rcp | Anmeldedaten | |

| M 5.21 | Sicherer Einsatz von telnet, ftp, tftp und rexec | Anmeldedaten | |

| M 5.34 | Einsatz von Einmalpasswörtern | Anmeldedaten | |

| M 5.59 | Schutz vor DNS-Spoofing bei Authentisierungsmechanismen | Anmeldedaten | |

| M 5.63 | Einsatz von GnuPG oder PGP | Anmeldedaten | |

| M 5.64 | Secure Shell | Remote | |

| M 5.66 | Clientseitige Verwendung von SSL/TLS | Remote | |

| M 5.72 | Deaktivieren nicht benötigter Netzdienste | Anmeldedaten | Lediglich Anzeige der in Frage kommenden Dienste. |

| M 5.90 | Einsatz von IPSec unter Windows | Anmeldedaten | |

| M 5.91 | Verwendung von lokalen Firewalls auf Clientsystemen | Anmeldedaten | Microsoft Windows: Firewall wird getestet. Für Microsoft Windows Vista oder höher jede Firewall, die entsprechend dem System installiert ist. Linux-Systeme: Anzeigen der iptables rules, falls möglich. |

| M 5.109 | Einsatz eines E-Mail-Scanners auf dem Mailserver | Remote | |

| M 5.123 | Absicherung der Netzkommunikation unter Windows | Anmeldedaten | |

| M 5.131 | Absicherung von IP-Protokollen unter Windows Server 2003 | Anmeldedaten | |

| M 5.145 | Sicherer Einsatz von CUPS | Anmeldedaten | |

| M 5.147 | Absicherung der Kommunikation mit Verzeichnisdiensten | Remote |

12.5.2. BSI TR-03116: Kryptographische Vorgaben für Projekte der Bundesregierung¶

Das Bundesamt für Sicherheit in der Informationstechnik (BSI) veröffentlicht eine technische Richtlinie TR-03116: Kryptographische Vorgaben für Projekte der Bundesregierung. Teil 4 dieser Richtlinie beschreibt die Sicherheitsanforderungen für Dienste der Bundesregierung unter Nutzung der kryptografischen Protokolle SSL/TLS, S/MIME und OpenPGP.

Die Anforderungen basieren auf Vorhersagen für die Sicherheit der Algorithmen und Schlüssellängen für die nächsten sieben Jahre, einschließlich 2022.

Greenbone Networks stellt eine Richtlinie bereit, die die Compliance der Dienste mit der technischen Richtlinie „TR-03116“ prüft. Diese Richtlinie muss vorher in den Greenbone Security Manager importiert werden.

Die Richtlinie prüft, ob die gescannten Hosts und Dienste SSL/TLS nutzen. Falls dies der Fall ist, wird die Compliance mit der Richtlinie „TR-03116“ getestet.

Mindestens die folgenden Verschlüsselungsalgorithmen müssen für das Bestehen der Prüfung unterstützt werden:

- TLS_ECDHE_ECDSA-WITH_AES_128_CBC_SHA256

- TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA256

- TLS_ECDHE_ECDSA_WITH_AES_128_GCM_SHA256

- TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256

Falls ein geteilter Schlüssel von der Appliance genutzt wird, wird zusätzlich zu den SSL/TLS-Algorithmen einer der folgenden Verschlüsselungsalgorithmen benötigt:

- TLS_RSA_PSK_WITH_AES_128_CBC_SHA256

- TLS_ECDHE_PSK_WITH_AES_128_CBC_SHA256

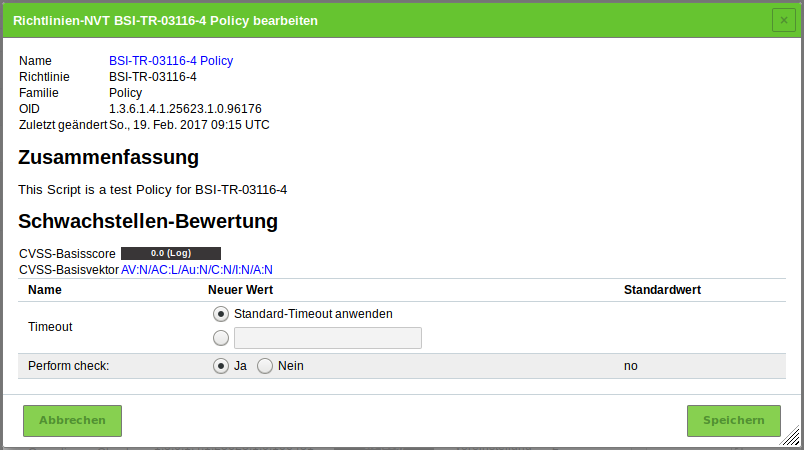

Ein BSI-TR-03116-Scan kann wie folgt ausgeführt werden:

Unter https://download.greenbone.net/scanconfigs/ nach der Richtlinie

policy_BSI-TR-03116-4.xmlsuchen.→ Falls die Richtlinie verfügbar ist, Richtlinie herunterladen und mit Schritt 2 fortfahren.

Falls die Richtlinie nicht verfügbar ist, den Greenbone Networks Support (support@greenbone.net) kontaktieren.

Resilience > Compliance Richtlinien in der Menüleiste wählen.

Auf Browse… klicken und die zuvor heruntergeladene Richtlinie wählen.

Auf Importieren klicken.

→ Die importierte Richtlinie wird auf der Seite Richtlinien angezeigt.

Im Abschnitt Familien von Network Vulnerability Tests bearbeiten für die NVT-Familie Policy auf

klicken.

klicken.→ Alle NVTs, die eine besondere Konfiguration erlauben, werden aufgelistet.

Für Perform check den Radiobutton Ja wählen (siehe Abb. 12.31).

Auf Speichern klicken, um den NVT zu speichern.

Auf Speichern klicken, um die NVT-Familie zu speichern.

Auf Speichern klicken, um die Richtlinie zu speichern.

Neues Ziel erstellen (siehe Kapitel 10.2.1), neues Audit erstellen (siehe Kapitel 12.2.1.1) und Audit ausführen (siehe Kapitel 12.2.2).

Beim Erstellen des Audits die zuvor importierte Richtlinie nutzen.

Wenn der Scan abgschlossen ist, Scans > Berichte in der Menüleiste wählen.

Auf das Datum des Berichts klicken.

→ Der Bericht für den BSI-TR-03116-Scan wird angezeigt.

Der Bericht kann wie in Kapitel 11.2.1 beschrieben genutzt werden.

Bemerkung

Die Schweregrade der NVTs hängen von der genutzten GOS-Version ab. Seit GOS 4.2 haben NVTs der Art Violations einen standardmäßigen Schweregrad von 10.

Früher hatten diese NVTs einen standardmäßigen Schweregrad von 0 (Logmeldung) und Übersteuerungen wurden für andere Schweregrade benötigt. Der neue Standard von 10 kann ebenfalls durch Übersteuerungen geändert werde (siehe Kapitel 11.8).

12.5.3. Cyber-Essentials¶

Die Cyber-Essentials sind einfache, aber effektive Anforderungen, um Unternehmen jeder Größe gegen die meisten Cyberangriffe zu schützen. Dieses Schema der UK-Regierung, das im Jahr 2004 eingeführt wurde, befasst sich mit internetbasierten Bedrohungen der Cybersicherheit (Hacken, Phishing und Passwortraten). Es reduziert das Risiko erfolgreicher Angriffe, die weitgehend bekannte Werkzeuge nutzen und wenig Können erfordern.

Die Cyber-Essentials unterteilen die Anforderungen in fünf technische Überwachungsthemen:

- Firewalls (grenz- und/oder hostbasiert)

- Sichere Konfiguration

- Verwaltung des Benutzerzugriffs

- Malwareschutz

- Patchverwaltung

Die Anforderungen jedes technischen Überwachungsthemas können hier gefunden werden.

Ein Cyber-Essentials-Scan kann wie folgt ausgeführt werden:

Unter https://download.greenbone.net/scanconfigs/ nach der Richtlinie

cyber_essentials_scanconfig.xmlsuchen.→ Falls die Richtlinie verfügbar ist, Richtlinie herunterladen und mit Schritt 2 fortfahren.

Falls die Richtlinie nicht verfügbar ist, den Greenbone Networks Support (support@greenbone.net) kontaktieren.

Resilience > Compliance Richtlinien in der Menüleiste wählen.

Auf Browse… klicken und die zuvor heruntergeladene Richtlinie wählen.

Auf Importieren klicken.

→ Die importierte Richtlinie wird auf der Seite Richtlinien angezeigt.

Neues Ziel erstellen (siehe Kapitel 10.2.1), neues Audit erstellen (siehe Kapitel 12.2.1.1) und Audit ausführen (siehe Kapitel 12.2.2).

Beim Erstellen des Audits die zuvor importierte Richtlinie nutzen.

Wenn der Scan abgschlossen ist, Scans > Berichte in der Menüleiste wählen.

Auf das Datum des Berichts klicken.

→ Der Bericht für den Cyber-Essentials-Scan wird angezeigt.

Der Bericht kann wie in Kapitel 11.2.1 beschrieben genutzt werden.

Die Ergebnisse sind unterteilt:

- Cyber Essentials: erscheint nur, falls der Test aus irgendeinem Grund nicht auf einem Hosts ausgeführt werden kann.

- Cyber Essentials: Error: fasst Anforderungen mit Fehlern zusammen (falls vorhanden).

- Cyber Essentials: Fail: fasst Anforderungen zusammen, die der Host nicht erfüllt (falls vorhanden).

- Cyber Essentials: Ok: fasst Anforderungen zusammen, die der Host erfüllt (falls vorhanden).

Bemerkung

Das technische Überwachungsthema Malware Protextion enthält Anforderungen für das Whitelisting von Anwendungen. Dies kann mit CPE-basierten Scans durchgeführt werden (siehe Kapitel 12.4.4).

12.5.4. Datenschutz-Grundverordnung¶

Die Datenschutz-Grundverordnung (DSGVO) regelt die Verarbeitung persönlicher Daten (Einzelpersonen in der EU betreffend) durch eine andere Einzelperson, eine Gesellschaft oder ein Unternehmen für jede Nutzung außerhalb der Persönlichkeitssphäre. Sie gilt beispielsweise für finanzielle Aktivitäten.

Persönliche Daten sind alle Informationen, die sich auf ein identifiziertes oder identifizierbares, lebendes Individuum beziehen, z. B.:

- (Nach-)Name

- E-Mail-Adresse, die zu einer Einzelperson gehört

- IP Adresse

- Privatadresse

Da sich die Verordnung auf keine Technologie bezieht, gilt sie gleichermaßen für das digitale und analoge Verarbeiten und Speichern persönlicher Daten. Mehr Informationen über die DSGVO (engl. General Data Protection Regulation) finden sich auf der Website der Europäischen Kommission.

Es gibt keine offiziellen technischen Anforderungen für die DSGVO. Wie in Art. 32 der DSGVO angegeben „treffen der Verantwortliche und der Auftragsverarbeiter geeignete technische und organisatorische Maßnahmen, um ein dem Risiko angemessenes Schutzniveau zu gewährleisten“. Es sind einige Checklisten für die DSGVO-Compliance verfügbar, die Faktoren für die Passwortverwaltung, das Auditing/Logging und den Umgang mit entnehmbaren Mediengeräten enthalten.

Die folgenden technischen Einstellungen können automatisch mit dem Greenbone Security Manager geprüft werden:

- Minimale Passwortlänge

- Maximales Passwortalter

- Passwortkomplexität

- Behandlung von Wechselmedien

- Richtlinie für das Logging

Ein DSGVO-Scan kann wie folgt ausgeführt werden:

Unter https://download.greenbone.net/scanconfigs/ nach der Richtlinie

gdpr_scan_config.xmlsuchen.→ Falls die Richtlinie verfügbar ist, Richtlinie herunterladen und mit Schritt 2 fortfahren.

Falls die Richtlinie nicht verfügbar ist, den Greenbone Networks Support (support@greenbone.net) kontaktieren.

Resilience > Compliance Richtlinien in der Menüleiste wählen.

Auf Browse… klicken und die zuvor heruntergeladene Richtlinie wählen.

Auf Importieren klicken.

→ Die importierte Richtlinie wird auf der Seite Richtlinien angezeigt.

Neues Ziel erstellen (siehe Kapitel 10.2.1), neues Audit erstellen (siehe Kapitel 12.2.1.1) und Audit ausführen (siehe Kapitel 12.2.2).

Beim Erstellen des Audits die zuvor importierte Richtlinie nutzen.

Wenn der Scan abgschlossen ist, Scans > Berichte in der Menüleiste wählen.

Auf das Datum des Berichts klicken.

→ Der Bericht für den DSGVO-Scan wird angezeigt.

Der Bericht kann wie in Kapitel 11.2.1 beschrieben genutzt werden.

Wichtig

Die Einstellungen, die auf dem Host gefunden wurden, müssen mit den Richtlinien des Unternehmens übereinstimmen.

12.6. Eine Mailserver-Onlineprüfung durchführen¶

Im September 2014 führte das Bayerisches Landesamt für Datenschutzaufsicht den Onlinetest Mailserver: STARTTLS & Perfect Forward Secrecy durch. Die betroffenen Unternehmen wurden aufgefordert, die Sicherheitslücken zu beseitigen.

Ein Unternehmen kann mithilfe des Greenbone Security Managers selbst prüfen, ob seine Mailserver den Sicherheitskriterien entsprechen. Die Prüfung kann wie folgt durchgeführt werden:

Unter https://download.greenbone.net/scanconfigs/ nach der Richtlinie

onlinepruefung-mailserver-scanconfig.xmlsuchen.→ Falls die Richtlinie verfügbar ist, Richtlinie herunterladen und mit Schritt 2 fortfahren.

Falls die Richtlinie nicht verfügbar ist, den Greenbone Networks Support (support@greenbone.net) kontaktieren.

Resilience > Compliance Richtlinien in der Menüleiste wählen.

Auf Browse… klicken und die zuvor heruntergeladene Richtlinie wählen.

Auf Importieren klicken.

→ Die importierte Richtlinie wird auf der Seite Richtlinien angezeigt.

Konfiguration > Portlisten in der Menüleiste wählen.

Portliste definieren und

T:25in das Eingabefeld Portbereiche – Manuell eingeben.Auf Speichern klicken.

Neues Ziel erstellen (siehe Kapitel 10.2.1), neues Audit erstellen (siehe Kapitel 12.2.1.1) und Audit ausführen (siehe Kapitel 12.2.2).

Beim Erstellen des Ziels den Mailserver nutzen, der getestet werden soll, und die zuvor erstellte Portliste in der Drop-down-Liste Portliste wählen. Abhängig von den Netzwerkeintellungen kann es sinnvoll sein, Consider Alive in der Drop-down-Liste Erreichbarkeitstest zu wählen.

Beim Erstellen des Audits die zuvor importierte Richtlinie nutzen.

Wenn der Scan abgschlossen ist, Scans > Berichte in der Menüleiste wählen.

Auf das Datum des Berichts klicken.

→ Der Bericht für die Mailserver-Onlineprüfung wird angezeigt.

Der Bericht kann wie in Kapitel 11.2.1 beschrieben genutzt werden.

Der Bericht enthält unterschiedliche Log-Einträge für jeden Mailserver.

Tipp

Das fehlende StartTLS wird anfänglich nur als Log-Nachricht angezeigt, da es eine Frage der Richtlinie ist, wie es behandelt werden soll. Es kann beispielsweise eine Übersteuerung für diesen NVT erstellt werden, um es als hohes Risiko festzulegen (siehe Kapitel 11.8). Die Übersteuerung kann dann auf alle Hosts und möglicherweise auf alle Audits ausgeweitet werden.

Bemerkung

Falls eine Überwachung eingerichtet werden soll, kann sowohl ein Zeitplan (z. B. jede Woche sonntags) als auch eine Benachrichtigung (z. B. eine E-Mail) für dieses Audit erstellt werden. Kombiniert mit der entsprechenden Übersteuerung entsteht im Hintergrund ein automatisiertes Warnsystem.

12.7. Einen TLS-Map-Scan durchführen¶

Das Protokoll Transport Layer Security (TLS) stellt die Vertraulichkeit, Authentizität und Integrität der Kommunikation in unsicheren Netzwerken sicher. Es richtet eine vertrauliche Kommunikation zwischen Sender und Empfänger, z. B. Webserver und Webbrowser, ein.

Mit dem Greenbone Security Manager (GSM) können Systeme gefunden werden, die Dienste anbieten, die SSL/TLS-Protokolle nutzen. Zusätzlich erkennt der GSM die Protokollversionen und bietet Verschlüsselungsalgorithmen. Weiterführende Details eines Diensts können gewonnen werden, falls er korrekt identifiziert werden kann.

12.7.1. Den TLS-Map-Scan vorbereiten¶

Für einen vereinfachten Export der Scanergebnisse stellt Greenbone Networks ein besonderes Berichtformat-Plug-in bereit. Die entstehende Datei ermöglicht auf einfache Weise das weitere Verarbeiten der Daten.

Das TLS-Map Report Format Plug-in herunterladen.

Wichtig

Externe Links zur Greenbone-Downloadseite unterscheiden Groß- und Kleinbuchstaben.

Großbuchstaben, Kleinbuchstaben und Sonderzeichen müssen exakt so, wie sie in den Fußnoten stehen, eingegeben werden.

Konfiguration > Berichtformate in der Menüleiste wählen.

Auf Browse… klicken und das zuvor heruntergeladene Berichtformat-Plug-in wählen.

Auf Speichern klicken.

→ Das importierte Berichtformat wird auf der Seite Berichtformate angezeigt.

Für Aktiv den Radiobutton Ja wählen.

Auf Speichern klicken.

12.7.2. Auf TLS prüfen und die Scanergebnisse exportieren¶

Für einen Überblick über die TLS-Verwendung im Netzwerk oder auf einzelnen Systemen, empfiehlt Greenbone Networks die Nutzung einer der folgenden Richtlinien:

- TLS-Map-Richtlinie (

tls-map-scan-config.xml) - Diese Richtlinie erkennt die genutzten Protokollversionen und die angebotenen Verschlüsselungsalgorithmen, aber versucht nicht, tiefergehende Details des Diensts zu identifizieren.

- TLS-Map-Richtlinie (

- TLS-Map mit Diensterkennung (

tls-map-app-detection-scan-config.xml) - Diese Richtlinie erkennt die genutzten Protokollversionen und die angebotenen Verschlüsselungsalgorithmen. Zusätzlich versucht sie, tiefergehende Details des Diensts zu identifizieren. Diese Identifizierung ist zeitaufwendiger und erzeugt mehr Netzwerkverkehr als die oben genannte, einfache Scan-Konfiguration.

- TLS-Map mit Diensterkennung (

Unter https://download.greenbone.net/scanconfigs/ nach der entsprechenden Richtlinie suchen.

→ Falls die Richtlinie verfügbar ist, Richtlinie herunterladen und mit Schritt 2 fortfahren.

Falls die Richtlinie nicht verfügbar ist, den Greenbone Networks Support (support@greenbone.net) kontaktieren.

Resilience > Compliance Richtlinien in der Menüleiste wählen.

Auf Browse… klicken und die zuvor heruntergeladene Richtlinie wählen.

Auf Importieren klicken.

→ Die importierte Richtlinie wird auf der Seite Richtlinien angezeigt.

Konfiguration > Portlisten in der Menüleiste wählen, um die vorkonfigurierten Portlisten anzusehen.

Bemerkung

Durch Klicken auf

können eigene Portlisten erstellt werden (siehe Kapitel 10.7.1).

können eigene Portlisten erstellt werden (siehe Kapitel 10.7.1).Passende Portliste, die gescannt werden soll, wählen.

Bemerkung

Es muss darauf geachtet werden, dass alle Ports von Interesse durch die Liste abgedeckt werden.

Je umfangreicher die Liste ist, desto länger dauert der Scan. Allerdings werden möglicherweise auch Dienste auf unüblichen Ports gefunden.

Es muss beachtet werden, dass das TLS-Protokoll auf TCP basiert. Eine Portliste mit UDP-Ports verlangsamt den Scan, ohne gleichzeitig Vorteile zu bringen. Falls TCP-Ports abgedeckt werden sollen, sollte All TCP gewählt werden.

Neues Ziel erstellen (siehe Kapitel 10.2.1), neues Audit erstellen (siehe Kapitel 12.2.1.1) und Audit ausführen (siehe Kapitel 12.2.2).

Beim Erstellen des Audits die zuvor importierte Richtlinie nutzen.

Wenn der Scan abgschlossen ist, Scans > Berichte in der Menüleiste wählen.

Auf das Datum des Berichts klicken.

→ Der Bericht für den TLS-Map-Scan wird angezeigt.

Der Bericht kann wie in Kapitel 11.2.1 beschrieben genutzt werden.