1 Einführung¶

1.1 Schwachstellenmanagement¶

In der IT-Sicherheit beeinflusst die Kombination von drei Elementen die Angriffsfläche einer IT-Infrastruktur:

Cyber-Kriminelle mit ausreichend Erfahrung, Ausrüstung und Geld, um den Angriff auszuführen.

Zugriff auf die IT-Infrastruktur.

Schwachstellen in IT-Systemen, verursacht durch Fehler in den Anwendungen und Betriebssystemen oder inkorrekte Konfigurationen.

Falls diese drei Elemente zusammentreffen, ist ein erfolgreicher Angriff auf die IT-Infrastruktur wahrscheinlich.

Da die meisten Schwachstellen bekannt sind und behoben werden können, kann die Angriffsfläche durch Schwachstellenmanagement aktiv beeinflusst werden. Beim Schwachstellenmanagement wird die IT-Infrastruktur von außen betrachtet – genauso wie es potenzielle Cyber-Kriminelle tun würden. Das Ziel ist es, jede Schwachstelle zu finden, die in der IT-Infrastruktur vorhanden sein könnte.

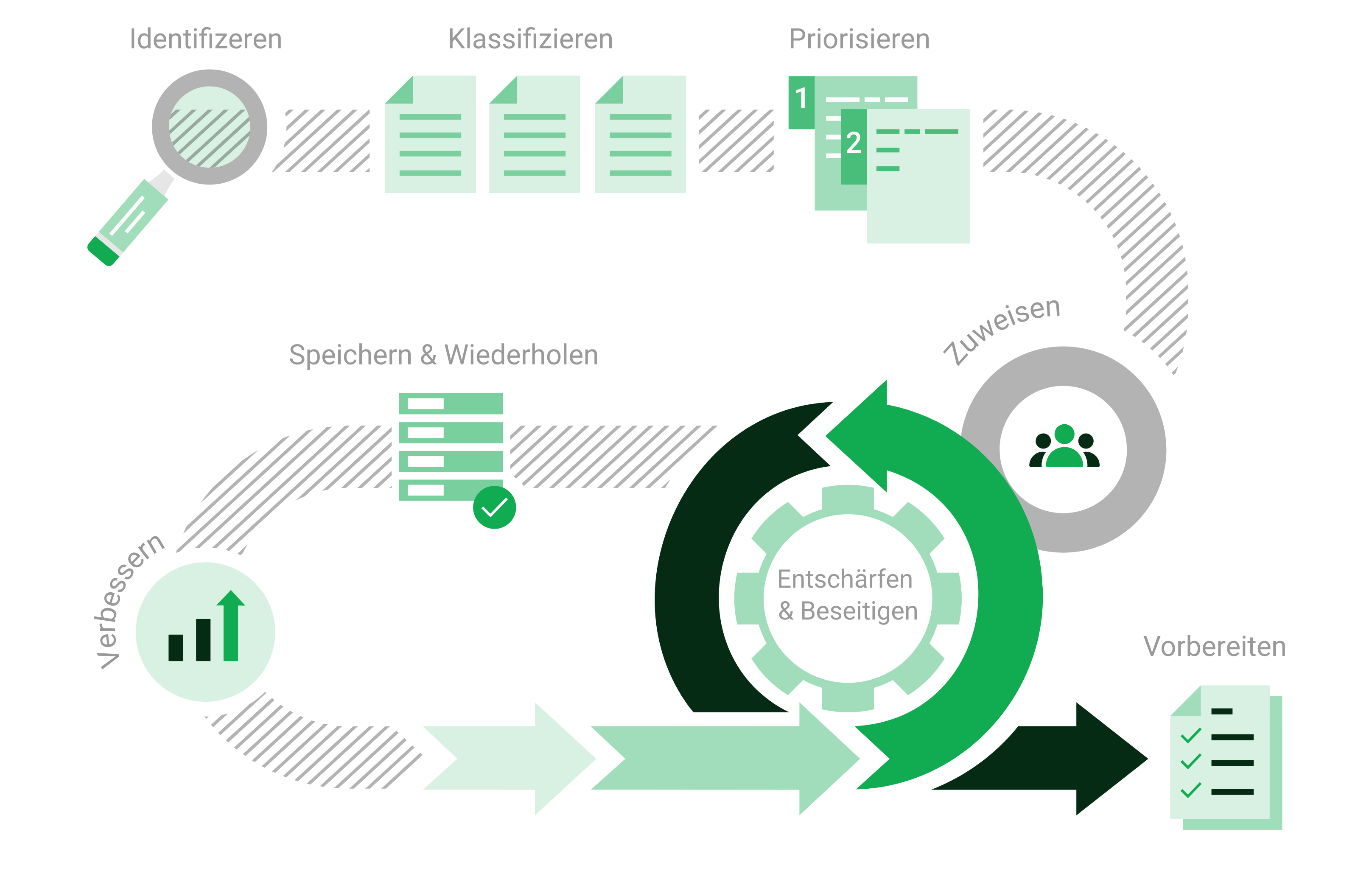

Schwachstellenmanagement identifiziert Schwachstellen in der IT-Infrastruktur, bewertet deren Risikopotenzial und empfiehlt konkrete Maßnahmen zur Behebung. Auf diese Weise können Angriffe durch gezielte Vorsorgemaßnahmen verhindert werden. Dieser Prozess – vom Erkennen über die Behebung bis hin zur Überwachung – wird kontinuierlich durchgeführt.

Abb. 1.1 Prozess des Schwachstellenmanagements¶

1.2 OpenSight OS¶

Das OpenSight Operating System (OpenSight OS) bildet die sichere und flexible Grundlage für OPENVAS-Produkte.

OpenSight OS nutzt einen sicherheitsgehärteten Linux-Kernel und -Module, ein striktes Zwei-Rollen-Konzept sowie die OPENVAS API, um Sicherheit auf mehreren Ebenen zu gewährleisten. OPENVAS-Produkte werden mithilfe der OpenSight Container Management API containerisiert auf dem OpenSight OS bereitgestellt.