1 Einführung¶

1.1 Schwachstellenmanagement¶

In der IT-Sicherheit beeinflusst die Kombination von drei Elementen die Angriffsfläche einer IT-Infrastruktur:

Cyber-Kriminelle mit ausreichend Erfahrung, Ausrüstung und Geld, um den Angriff auszuführen.

Zugriff auf die IT-Infrastruktur.

Schwachstellen in IT-Systemen, verursacht durch Fehler in den Anwendungen und Betriebssystemen oder inkorrekte Konfigurationen.

Falls diese drei Elemente zusammentreffen, ist ein erfolgreicher Angriff auf die IT-Infrastruktur wahrscheinlich.

Da die meisten Schwachstellen bekannt sind und behoben werden können, kann die Angriffsfläche durch Schwachstellenmanagement aktiv beeinflusst werden. Beim Schwachstellenmanagement wird die IT-Infrastruktur von außen betrachtet – genauso wie es potenzielle Cyber-Kriminelle tun würden. Das Ziel ist es, jede Schwachstelle zu finden, die in der IT-Infrastruktur vorhanden sein könnte.

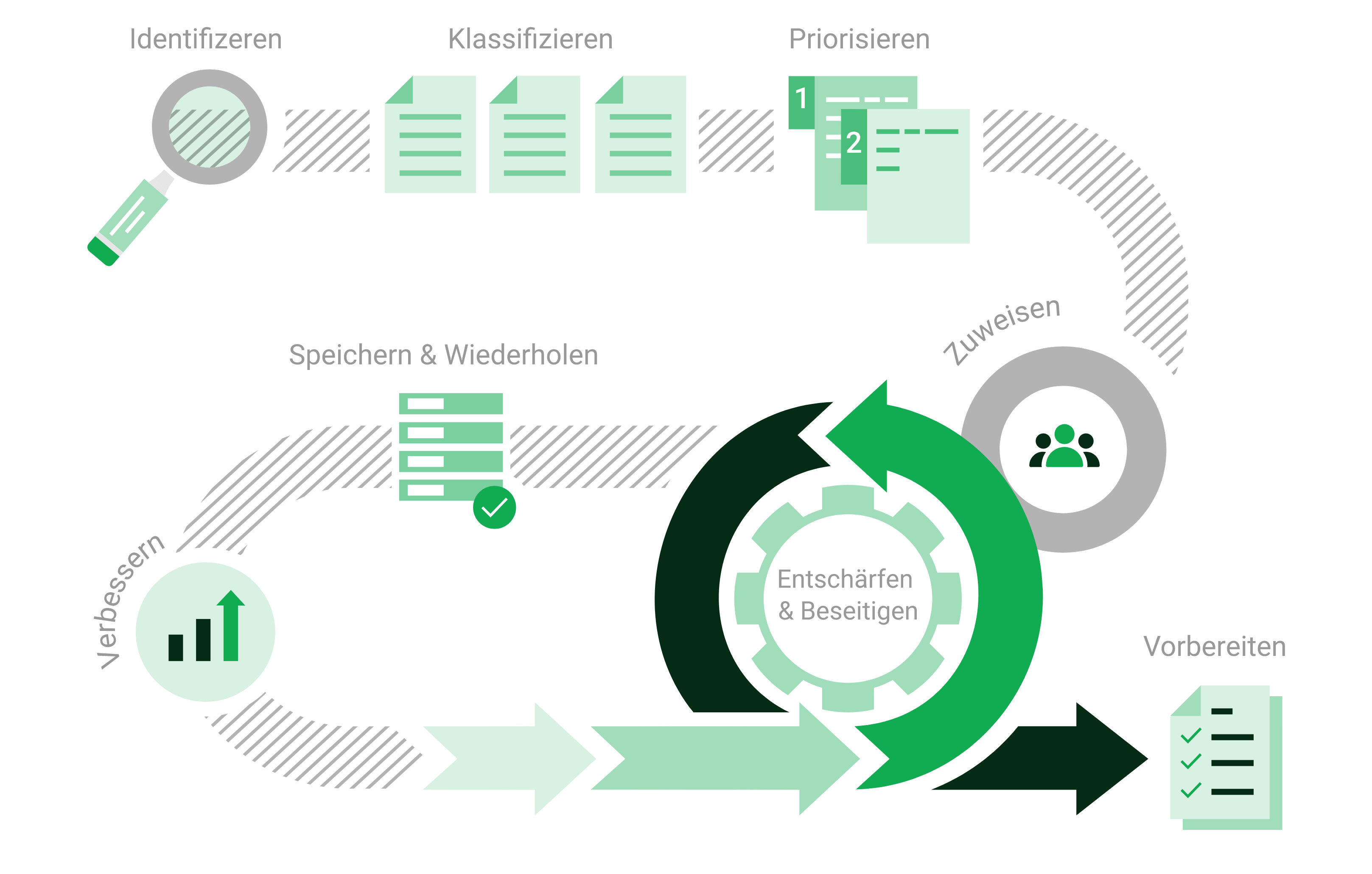

Schwachstellenmanagement identifiziert Schwachstellen in der IT-Infrastruktur, bewertet deren Risikopotenzial und empfiehlt konkrete Maßnahmen zur Behebung. Auf diese Weise können Angriffe durch gezielte Vorsorgemaßnahmen verhindert werden. Dieser Prozess – vom Erkennen über die Behebung bis hin zur Überwachung – wird kontinuierlich durchgeführt.

Abb. 1.1 Prozess des Schwachstellenmanagements¶

1.2 OPENVAS REPORT¶

OPENVAS REPORT verwaltet Scandaten zu Assets und Schwachstellen von mehreren OPENVAS-SCAN-Appliances auf einer einheitlichen Plattform. Es bietet eine assetzentrierte Ansicht aller Netzwerke.

Scandaten von verbundenen Appliances können kontinuierlich und automatisch importiert werden.

Mit seiner aggregierten Ansicht der Scandaten mehrerer Appliances bietet OPENVAS REPORT einen Überblick über die am stärksten gefährdeten Assets und die am weitesten verbreiteten kritischen, hohen und mittleren Schwachstellen. Darüber hinaus zeigt es den Trend, wie sich die Anzahl der Schwachstellen im Laufe der Zeit entwickelt hat.

OPENVAS REPORT ermöglicht die Priorisierung von Maßnahmen zur Behebung von Schwachstellen. Zur weiteren Verarbeitung oder für Berichte können Asset- und Schwachstellendaten exportiert werden.